Новая организационно-экономическая часть диплома студента

advertisement

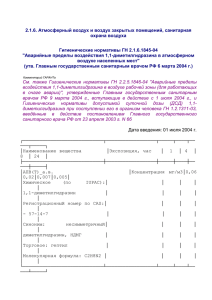

Н.Г.Низовкина Т 8913-481-0438 К ОРГАНИЗАЦИОННО-ЭКОНОМИЧЕСКОЙ ЧАСТИ ДИПЛОМА СТУДЕНТА АВТФ ПО СПЕЦИАЛЬНОСТИ «ЗАЩИТА ИНФОРМАЦИИ» (ОЭЧД) ВАРИАНТЫ НАЗВАНИЙ ОЭЧД (примеры): ЭКОНОМИЧЕСКАЯ ХАРАКТЕРИСТИКА ПРОЕКТНОЙ СРЕДЫ ПОИСК КОРНЕВОЙ ПРОБЛЕМЫ ПО ЗАЩИТЕ ИНФОРМАЦИИ НА ПРЕДПРИЯТИИ ПОИСК КОРНЕВОЙ ПРОБЛЕМЫ НА ОБЪЕКТЕ ЗАЩИТЫ ИНФОРМАЦИИ 1 СОДЕРЖАНИЕ Введение 1. Описание анализируемой среды. 2. Описание методологии определения корневой проблемы в среде для улучшения системы. 3. Содержание организационно-экономической части диплома. Заключение Приложения А. Выдержки из описаний анализируемой среды существующей действительности Б. Примеры исходных посылок и нежелательных явлений в анализируемой среде. В. Примеры деревьев существующей действительности Список литературы 2 ВВЕДЕНИЕ Варианты выполнения организационно-экономической части диплома студентов АВТФ НГТУ становятся все более разнообразными. К традиционным формам SWOTанализа, расчета затрат на выполнение проекта, составления план-графика работ, оценки организационно-технического уровня разработки в настоящее время можно прибавить способы из теории ограничений Э. Голдратта по определению корневой проблемы в среде разработки, составление должностной инструкции специалиста по информационной безопасности, составление бюджета на содержание специалиста или отдела информационной безопасности на предприятии, разработку документации по организации обучения пользователей (содержание, периодичность), разработку формы документа для фиксации инцидентов по отказам (ошибкам), оценку удорожания системы при реализации административно-организационных и программно-технических предложений по ИБ. Организационные мероприятия будут включать работу с персоналом, контроль посетителей, рациональное размещение технических средств обработки и передачи информации в помещении, организацию охранного режима и др. Технические мероприятия будут включать межсетевой экран, коммутатор, видеокамеру, системы охранной и пожарной сигнализации. Программные средства будут включать стандартные средства ОС и КИС, средства защиты от НСД, антивирусное ПО, сканер уязвимости. Кроме того, можно разрабатывать памятку пользователям, делать полное описание бизнес-процессов по обеспечению ИБ на предприятии (объекте), если это вписывается в рамки дипломного задания и т.д. Наиболее интересным вариантом выполнения организационно-экономической части диплома студента АВТФ по информационной безопасности может быть поиск корневой проблемы развития объекта. Исходными посылками данной методической разработки являются следующие утверждения: Диплом выполнятся для среды управления проектами/ управления людьми/ проведения перемен/ разработки стратегии и тактики. Главным ограничением в среде является поведенческое ограничение, когда нужно перестать делать «неправильные» вещи, что приводит к ослаблению нежелательного поведения. Применение логического подхода не ограничивается рамками какой-то модели. Определение корневой управленческой проблемы среды – это не тоже самое, что существование большого количества областей, обязательных для системы защиты информации на предприятии, которыми занимаются эксперты в этих сферах. 3 1 ОПИСАНИЕ АНАЛИЗИРУЕМОЙ СРЕДЫ Среда, анализируемая в дипломах студентов, характеризуется высокой степенью неопределенности. Часто ряд задач в рамках проекта выполняется без наличия какоголибо прошлого опыта в этой области. От чего зависит управление системой информационной безопасности? От стратегии, политики, экономики, маркетинга, персонала, процессов и пр. При выполнении проектов [3, с.232] часто наблюдаются следующие нежелательные явления: Имеются значительные сложности с выполнением клиентских заказов и соблюдением сроков выполнения проекта; Слишком часто проекты выходят за рамки бюджета; Работа над проектом часто нарушается из-за дополнительно возникающих задач; Обычно проекты длятся дольше, чем планировалось; Пересмотр и изменения в спецификациях проекта задерживают работу; Слишком много работы приходится делать повторно; Слишком многие ресурсы имеют слишком много одновременно возникающих задач; Приоритеты постоянно меняются; Руководство находится под постоянным давлением увеличения количества ресурсов. Специфика задачи ОЭЧД состоит в том, что система ЗИ существует не сама по себе, а зависит от большого количества факторов ее среды. В теории систем среда - совокупность объектов, изменение свойств которых влияет на систему, а также тех объектов, чьи свойства меняются под воздействием поведения системы. Среда, являясь зависимым понятием, всегда рассматривается по отношению к некоторой системе и представляет собой множество всех элементов, которые не входят в данную систему, но с которыми данная система может взаимодействовать. Система есть образ ее среды или конечное множество функциональных элементов и отношений между ними, выделенное из среды в соответствии с определенной целью в рамках определенного временного интервала. В теории систем характеристики любого сложно организованного целого рассматриваются сквозь призму её фундаментальных определяющих факторов, в том числе среду, в границах которой развёртываются все её организующие процессы. В приложении приводятся выдержки из описаний среды объекта дипломной работы. Это описание позволяет увидеть симптомы, которые указывают на те области, в которых деятельность системы не соответствует ожидаемому уровню и позволяет сделать анализ в соответствие с методикой теории ограничений, описанной ниже в разделе 2. В списке литературы приводятся некоторые электронные источники информации о состоянии рынка систем защиты, соблюдении закона о персональных данных, о крупнейших российских поставщиках решений и продуктов безопасности, кражах коммерческой тайны и прочее. 4 2 КРАТКОЕ ОПИСАНИЕ МЕТОДОЛОГИИ ОПРЕДЕЛЕНИЯ КОРНЕВОЙ ПРОБЛЕМЫ В СРЕДЕ Достаточно широко известна теория ограничений Э. Голдратта [2,3], предлагающая инструменты для улучшения управления системами. ТОС предоставляет методологию анализа существующей действительности каждой системы, имеющей неудовлетворительный уровень деятельности. Анализ основан на симптомах, которые указывают на те области, в которых деятельность системы не соответствует ожидаемому уровню. Анализ разрывов между фактическим и желаемым состоянием приводит к определению корневой проблемы существующей системы. Причины, которыми объясняется существование разрывов в терминологии ТОС называется нежелательными явлениями (НЖЯ). Эти аспекты действительности нежелательны, поскольку они приводят к тому, что система работает на более низком уровне, чем могла бы. НЖЯ похожи на симптомы болезни. По правилам ТОС проводится анализ и с помощью причинноследственных связей выявляется корневая проблема – причина существования нескольких разрывов и НЖЯ. Этот анализ называется деревом существующей действительности или диаграммой связанных между собой НЖЯ. Идея поиска корневой проблемы вытекает из понимания того, что чем больше симптомов устраняет решение, тем оно лучше. НЖЯ – это главные причины, блокирующие достижение более высокого уровня деятельности, их устранение должно привести к улучшению уровня деятельности. На рисунке отражены некоторые главные решения теории. 5 Решения и инструменты теории ограничений (ТОС) Голдратта для управления системами и людьми Стратегия: руководители усиливают свою способность улучшить деятельность системы под их руководством Тактика: руководители принимают управленческие инструменты ТОС Существующая действительностьпонимание проблемы. ЧТО ИЗМЕНИТЬ? НЖЯ туча НЖЯ консолидированная туча Корневая туча Дерево существующей действительности Управленческая установка и основы приверженность управлению, основанному на логике U-Shape Причинно-следственные связи Категории обоснованных оговорок Туча внутренней дилеммы/конфликта Будущая действительность- решение. НА ЧТО ИЗМЕНИТЬ? Пивот POOGI Направление решения Непрерывное улучшение Инъекции Как обеспечить рост ЖЯ Туча тушения пожаров Негативная ветвь управление буфером Дерево будущей действительности туча внутренней дилемы/конфликта Переход - внедрение решения. КАК ОБЕСПЕЧИТЬ ПЕРЕМЕНЫ? Амбициозная цель Дерево предпосылок Детальный план Дерево стратегии и тактики Одним из управленческих инструментов теории ограничений является дерево существующей действительности. Определение понятия «Дерево существующей действительности» Дерево существующей действительности (ДСД) – это логическая структура, описывающая причинно-следственные связи в анализируемой области существующей среды. Состоит из нежелательных явлений, исходных посылок и их связей. Для чего нужно ДСД? Основная задача ДСД – способствовать более глубокому пониманию той корневой проблемы, которая вызывает к жизни основные нежелательные явления в анализируемой среде. Управленец должен быть уверен в том, что решение будет направлено на 6 действительный конфликт, чтобы усилия, направленные на проведение перемен, в конечном счете, не оказались потраченными впустую, на решение не той проблемы. ДСД используется консультантами, имеющими малое знание новой конкретной среды: Совсем новая среда (новая производственная среда, не бизнес или наоборот) Новая страна (отличающиеся практики ведения бизнеса, взаимоотношений с государством, банками, зарубежными компаниями). ДСД дает: Быстрый, схематичный и экономный по времени метод записи получаемой информации, также легко сохраняемый и воспроизводимый. Немедленная визуальная и логическая оценка достаточности или недостаточности связей – для собственного понимания. Возможность направленного разговора с интервьюированными. Для справки: Явление – это выражение, свидетельство наличия чего-то другого; совокупность процессов материально-информационного преобразования, обусловленных общими причинами. Исходные посылки – это факты, наблюдения, убеждения, ожидания, допущения, опыт, толкование, концепции, принципы, данные, общие знания и другие элементы мыслительных процессов, на основании которых мы делаем наши логические заключения. Правила формулирования НЖЯ [3, с.314] 1. НЖЯ – это постоянная проблема, существующая в рассматриваемой системе, которая не позволяет улучшить её деятельность; 2. НЖЯ – это описание состояния, а не случая или действия и не может содержать в формулировке глаголы действий (взять, идти, …); 3. Это явление находится в нашей области ответственности, и мы можем с ним что-то сделать (например, «в Сибири холодно» - это не НЖЯ, но мы можем теплее одеваться и т.п.); 4. НЖЯ не должно обвинять или быть предполагаемой причиной; 5. НЖЯ не должно быть завуалированным решением (желанием того, как можно было бы решить проблему) 6. НЖЯ не должно требовать пояснения того, какой негативный эффект оно вызывает; 7. НЖЯ не может содержать причинно-следственную связь и не должно быть субъективным утверждением (содержать оценочные прилагательные «сложный, трудный, плохой, максимальный» и т.п.) 8. Должно быть понятно, достижение какого важного показателя в системе блокируется этим НЖЯ ЭТАЛОННАЯ ФОРМУЛИРОВКА НЕЖЕЛАТЕЛЬНОГО ЯВЛЕНИЯ В СРЕДЕ Таблица- ошибочная и эталонная формулировка НЖЯ Ошибочная формулировка Власти на местах слабо поддерживают реализацию инвестиционных проектов Эталонная формулировка Ресурсы не всегда в наличии, когда требуются 7 «Слабо» – оценочное суждение, означающее, что могли бы и посильнее или лучше. Завуалированное решение, т.к., если бы они поддерживали сильнее… Решениезаставить. Кто может заставить? Если мы, то почему не заставляем? Если не мы, тогда не в нашей зоне ответственности Нет оценки, обвинения и завуалированного решения. Как заставить ресурсы, у которых в нужный момент нет мощности, увеличить мощность нужно придумать. ПРИМЕРЫ ОШИБОК ФОРМУЛИРОВКИ НЖЯ Формулировка НЖЯ с ошибкой Лизинг не популярен Банки выдают кредиты в два раза меньше, чем их просят Уровень задействования производственных мощностей колеблется Большинство оборудования очень старое Значительно увеличилось количество работы в отделе продаж Часто отдел задерживает прием заказа Ошибка нельзя ничего сделать с этим, не наша ответственность нельзя ничего сделать с этим, не наша ответственность предполагаемая причина предполагаемая причина требует объяснений того, какой негативный эффект вызывает явление обвинение, требует пояснения и является завуалированным решением НЖЯ ПОД ОПРЕДЕЛЕННЫЕ ТЕМЫ ДИПЛОМОВ НЖЯ, сформулированное с ошибкой Правильнее Аттестация помещения на соответствие требованиям ИБ переговоров При аттестации подтверждается набор Набор требований, подтвержденный при требований, которые не выполняются аттестации, не всегда выполним сотрудниками Руководство не выделяет достаточных Ресурсы для обеспечения ИБ не всегда в средств на обеспечение ИБ наличие, когда требуются (физические/технические препятствия для осуществления положенных работ) Противоречия в требованиях и не наша ответственность рекомендациях по обеспечению ИБ Написание методического руководства для выполнения лабораторной работы «Вычислительная математика» Непонимание применения данной методики на практике/ лабораторные создаются под знания обвинение, завуалированное решение, преподавателей/лекции отстают от предполагаемая причина лабораторных работ Незнание интерфейса среды работ/ среды маткада/базовых дисциплин Неадекватный преподаватель Отсутствие стимула для работы 8 Шаблоны НЖЯ / языковое клише Сбивает с толку Перегружены Конкуренция гораздо жестче, чем когда-либо Существует необходимость работать с беспрецедентной скоростью Растущее давление (рынка), вынуждающее к (снижению цен) Не в состоянии … достаточно быстро и надежно Не разрабатывают достаточного количества инновационных идей Причинно-следственные связи описывают логические взаимосвязи между элементами действительности (ИП и НЖЯ). Причинно-следственные связи соединяют два утверждения, одно из которых является причиной существования другого. Как установить логику в ДСД? Зачитайте вслух связь «Если/так как/поскольку…, то/то мы можем утверждать, что…» и ответьте на следующие вопросы: Если бы вы зачитывали эту связь кому-то другому, хотели бы вы что-либо пояснить? Если да, то добавьте это пояснение в виде утверждения в дерево. Вы сами видите смысл в связи «если…,то»? Являются ли причины А и АВ достаточными для того, чтобы вызвать следствие В? Если нет, то добавьте еще одну причину. Существует ли еще какая-либо причина для данного следствия, которая сама по себе может вызывать это следствие? При проверке логики соблюдайте следующие правила: «Если…,то…» объясняет связь, а не является утверждением. «Если…и если…, то…» должно быть логичным и не быть просто вариацией утверждений. Ищем исходную посылку, которая может сыграть критическую роль в нахождении решения. 9 3 ОПИСАНИЕ СОДЕРЖАНИЯ ОРГАНИЗАЦИОННО-ЭКОНОМИЧЕСКОЙ ЧАСТИ ДИПЛОМА Тема диплома может касаться различных проблем защиты информации на различных объектах. При этом может быть необходима информация о кражах коммерческой тайны. Россия по данным InfoWatch [4] заняла третье место в мировом рейтинге утечек конфиденциальной информации. В том числе персональных данных и коммерческих тайн. Большая часть утечек приходится на государственные предприятия. Наиболее популярным канал утечки становятся бумажные документы. Студент может анализировать рынок российских компаний, продвигающих услуги в области ИБ. Например, компания LETA [5] в области стратегического анализа оказывает услуги: анализа стратегии бизнеса, кадровой стратегии и стратегии ИТ; анализа законодательных требований и требований регулирующих органов, действующих в отношении компании, в области информационной безопасности; разработки, оценки и выбора стратегических альтернатив; определения основных стратегических целей ИБ; определения задач, решение которых необходимо для реализации поставленных целей; формирования плана реализации стратегических задач и бюджетной оценки стоимости их выполнения. Информацию о мировых рынках решений безопасности для конечных пользователей можно найти в [6]. Статистика соблюдения закона о персональных данных на коммерческих предприятиях публикуется на портале [8]. Студент может решать проблемы нарушения Политики пользователя как источника угрозы информационной безопасности коммерческого предприятия, влияние на поведение людей видеонаблюдения, проблемы мер безопасности, связанных с паролями, уничтожением документов и прочим. Организационно-экономическая часть диплома по поиску корневой проблемы по защите информации на предприятии или другом объекте должна содержать следующие элементы: Постановка задачи для ОЭЧ, как определение корневой проблемы в системе. Описание методологии определения корневой проблемы в анализируемой среде. Для описания среды выбираются материалы из раздела 2 настоящей работы и других источников. Описание проблемной среды защиты информации на конкретном объекте (предприятии). Выдержки из описаний среды приведены в приложении. ДСД. Примеры ДСД приводятся в приложении. Выводы и заключения. В заключении ОЭЧ делается вывод о том, какая проблема является корневой. Теоретически типичными корневыми проблемами в управляемой системе являются следующие проблемы: 1. Ошибочная исходная посылка, активно используемая менеджерами системы при принятии ими управленческих решений. Пример: руководство считает, что проблемы надо решать по порядку. 10 2. Конфликт между двумя тактиками, находящимися в противоречии между собой. 3. В виде корневой грозовой тучи, описывающей корневой конфликт. В выводах должна быть сформулирована ошибочная парадигма/концептуальная ошибка/корневая проблема существующей действительности, которая не является сегодня правильной для рассматриваемой среды/системы, мешает ей улучшиться. В дальнейшем корневая проблема, позволит сформулировать решение, или определит категории знаний, касающиеся решения. Объем ОЭЧД должен составлять примерно 5-10 страниц. 11 ЗАКЛЮЧЕНИЕ Факты действительности, объясняющие, почему настолько сложно достичь более высоких результатов работы системы – это нежелательные явления. «Явление» говорит о том, что существование данного факта не вызывает сомнений. Могут быть споры о его размахе, но не о существовании. «Нежелательное» говорит о том, что это явление представляет собой опасность для системы. Дерево существующей действительности (ДСД) – это логическая структура, описывающая причинно-следственные связи в анализируемой области существующей среды. Основная задача ДСД – способствовать проверке и подтверждению того, что существует корневой конфликт всей области анализа, определенный выбранными НЖЯ. Задача построения ДСД состоит в том, чтобы направить разработку решения на действительный конфликт с тем, чтобы усилия не оказались потраченными впустую. ДСД также является логической структурой, в которой записано большинство важных причинно-следственных связей. Типичными корневыми проблемами в управляемой системе являются следующие проблемы: 4. Ошибочная исходная посылка, активно используемая менеджерами системы при принятии ими управленческих решений. Пример: руководство считает, что проблемы надо решать по порядку. 5. Конфликт между двумя тактиками, находящимися в противоречии между собой. 6. В виде корневой грозовой тучи, описывающей корневой конфликт. Корневая проблема, позволит сформулировать решение, или определит категории знаний, касающиеся решения. В теории ограничений определено пять категорий знания: Направление решения; Набор мероприятий для решения выбранной проблемы; Логику получения выгод; Докажет отсутствие негативных последствий; Улучшенный уровень деятельности. В целом, идея работы основана на конвергенции всего, что происходит в системе, и желании управлять процессом перемен в системе логичным способом. Руководство, начинающее проведение перемен, должно донести логику изменений для выявления и устранения любой потенциальной угрозы защищенности сотрудников. Люди по утверждению психологов в восьмидесяти процентах случаев не высказывают своего мнения по поводу перемен. Конфликты создаются людьми в результате их представлений о действительности. Добиться настоящего сотрудничества можно только путем убеждения. Менеджеры должны заранее ответить на предполагаемые вопросы коллектива. Конфликт обычно имеет место, если есть недостаток: знаний, метода, правила, процедуры, уверенности, доверия, желания сотрудничать и т.д. Выводы по решениям могут делиться по тактическим блокам: Управленческая установка, определяющая показатели решения; Немедленное улучшение; Непрерывное улучшение. 12 В выводах может быть сформулирована ошибочная парадигма существующей действительности, которая не является сегодня правильной для рассматриваемой среды/системы. 13 ПРИЛОЖЕНИЕ КОММЕНТАРИИ К ДСД В ОЭЧДП приводится описание среды (раздел 1) и комментарий к ДСД. Выдержки из таких комментариев приведены ниже. Проблемы при выполнении проектов в сфере ЗИ. Анализ рынка систем защиты информации. В [1] публикуетcя информация о том, как меняется ситуация в среде защиты от утечек, приводит примеры типичных утечек. Точные экспертные оценки совокупных потерь компаний, связанных с инцидентами ИБ и ликвидацией их последствий, во избежание ненужных спекуляций вокруг конкретных цифр непрямых потерь (прямые затраты + расходы на судебные разбирательства + рассылка уведомлений + аудит + реструктуризация систем ИБ + …), не приводятся. Реальная сумма потерь может сильно колебаться и попытки закрепить ее заранее обречены на провал. Но коммерческие компании по-другому стали относиться к раскрытию информации по инцидентам, они стали сотрудничать со следствием, наказывать виновных. Намечается специализация средств защиты от утечек в отношении случайных инцидентов. Меняются технологические подходы к созданию систем защиты информации. Центральным объектом защиты становятся данные, а не каналы или инфраструктура. Проблемы при выполнении проектов в сфере ЗИ. Бреши в личной безопасности. Использование распространенных паролей создает брешь в личной безопасности пользователя – кража коммерческой тайны, медицинской тайны, налоговой тайны и т.п., а также кража денежных средств с банковского счета. В информационной безопасности появилось новое явление: внутренние угрозы стали опаснее внешних. Проблемы при выполнении проектов в сфере ПО. Недопонимание между исполнителем и заказчиком. Программист не всегда является экспертом в той области, где будет применена программа, а заказчик не всегда четко выражает свои требования и поэтому зачастую возникает недопонимание вследствие различия взглядов на бушующий программный продукт. И соответственно создается не то, что требуется. ПО является достаточно гибким, часто оно представляет результат работы большого коллектива, однако у потребителей постоянно возникают новые идеи относительно данного программного продукта. Например, люди редко просят конструктора моста внести изменения в середине проекта, тогда как пользователи ПО часто обращаются с такими просьбами. Влияние таких изменений может быть просто огромно, или катастрофическое. Проблемы при выполнении проектов в сфере ПО. Сбитые сроки. Недостаточность прозрачности. При разработке программного обеспечения часто срываются графики работ и наблюдается превышение установленного бюджета. Как правило поставляемый программный продукт не вполне отвечает требованиям потребителя и возникают сложности с его настройкой и оптимизацией его работы. По своей природе данное является концептуальным. В отличие от моста, здания или любого другого физического объекта, сложно посмотреть на программный продукт и оценить степень его завершенности. Без жесткого руководства проектом разработка ПО будет завершена не полностью. Политика Управления Конфигурациями, Управления Изменениями и определение модели 14 менеджмента конфигурации ПО, при разработке продукта, все элементы конфигурации, компоненты и подкомпоненты мгновенно становятся видимыми для версий, релизов и семейств продуктов. Отсутствие связи между отдельными процессами проекта может привести к его провалу. Необходимо обеспечить трассировку среди версий, релизов и семейств продуктов. Ценность подобной трассировки огромна в ситуациях, когда в одном из выпусков или семействе продукта возникает проблема, которая оказывает влияние на другие клиентские релизы и продукты. Выполнение одного изменения и его распространение на всю базу ПО экономит много времени, средств и улучшает взаимоотношения с клиентами. Отсутствие связи между событиями проекта может привести к его провалу, когда решение одной проблемы увеличивают проблему в другой области или приводит к неудаче в попытке решить аналогичную проблему где-то в другом месте. А отслеживание календарного графика выполнения работ позволяет, не затягивая проект, завершать разработку ПО в установленные сроки. Без трассировки сложно осуществить мониторинг программных проектов. Руководство не может принять компетентные решения, поэтому графики продолжают срываться, а затраты продолжают превышать установленный бюджет. Невозможно выполнить мониторинг проекта, если у менеджера проекта нет инструментальных средств, чтобы следить за фактической разработкой продукта в пределах проекта. Проблемы при выполнении проектов в сфере ПО. Недостаток контроля Поскольку программное обеспечение является нематериальным в физическом смысле, его более сложно контролировать. Без точной оценки процесса разработки срываются графики выполнения работ и превышаются установленные бюджеты. Очень сложно оценить объем выполненной и оставшейся работы. Процесс Управления Конфигурациями и Управления Изменениями предоставляет механизм правления процессом через определение фактически затраченных и плановых ресурсов и оценивание будущих затрат, исходя из объема выполненной работы. Если в программе обнаружены ошибки, то изменения необходимо сделать во всех версиях. Как только в продукте появляются новые свойства, они должны быть доступны для всех пользователей независимо от времени выпуска версии продукта. Ни один разработчик не позволяет себе, однажды написав программу, полностью о ней забыть. Разрабатываемое ПО изменяется не только при изменении технических требований и календарных планов, но и в ответ на изменения в других элементах. ПО не является догмой. В этом и заключается его ценность. Программный продукт можно изменять, поэтому его и изменяют. Проблемы при выполнении проектов в сфере ЗИ. Смена рабочего персонала Изменение штата Во всех организациях сотрудники продвигаются по служебной лестнице, переходят на другую работу или увольняются. Если это происходит в разгар работы по разработке ПО, то с уходом специалиста теряются не только технологические знания. Теряются также практические знания по разработке продуктов, на овладение которыми ушло много времени. Новые сотрудники, даже зная технологию, не смогут заниматься разработкой продукта без задокументированного процесса. Как правило, этому не уделяют достаточного внимания и документирование выполняется в последнюю очередь. Без подробного документирования новый сотрудник может узнать, как идет процесс разработки в организации и что нового в проекте на конкретную дату, а, так же, тратят огромное количество времени разбираясь в чужих проектах зачастую просто выполняют часть работы заново. 15 ПРИЛОЖЕНИЕ Примеры исходных посылок и нежелательных явлений в среде защиты информации на предприятии. ИП. По статистике источников нарушений безопасности (данные национального института стандартов и технологий США NIST) 14% - это атаки извне (вирусы 4%), а остальное – это обиженные сотрудники (6%), ошибки пользователей (55%), нечестные сотрудники (10%), проблемы физической безопасности 15%. ИП. Ведущие компании IT-индустрии и финансового сектора расходуют на информационную безопасность не менее 20–25 % от общего IT-бюджета ИП. Для решения проблемы, как правило, нам не хватает знаний, метода, правил, процедур, уверенности, взаимного доверия, желания сотрудничать и т.д. ИП. Участие в результатах отдельных исполнителей не удается вычленить. ИП. Предприятие не перестроилось на работу по рыночным законам. ИП. Глобальные проблемы следует решать на государственном уровне. ИП. Зарубежные предприятия быстрее, дешевле и надежнее решают проблемы защиты информации. ИП. Внешний рынок не проявляет интереса к продуктам средств ЗИ НСО. ИП и НЖЯ. На вопрос, какое явление (и исходная посылка) связано с утечкой информации из-за недостаточности организационных и технических мер, можно ответить так: НЖЯ – существует беспрецедентное давление на фирмы, вынуждающее их к действиям, направленным на ИБ. ИП: фирмы не выполняют поставленных задач ИБ. НЖЯ Объем того, что нужно знать сбивает с толку. Специалисты вынуждены изучать «новое» с беспрецедентной скоростью. Например: законодательные и нормативные правовые акты о государственной (служебной, коммерческой) тайне; нормативные и методические материалы по вопросам, связанным с обеспечением защиты информации; перспективы развития, специализацию и направления деятельности предприятия и его подразделений; характер взаимодействия подразделений в процессе хозяйственной деятельности предприятия и порядок прохождения служебной информации; систему организации комплексной защиты информации, действующую на предприятии; перспективы и направления развития технических и программно-математических средств защиты информации; методы и средства контроля охраняемых сведений, выявления каналов утечки информации, организацию технической разведки; методы планирования и организации проведения научных исследований, разработок, выполнения работ по защите информации; порядок заключения договоров на проведение специальных исследований и проверок, работ по защите технических средств передачи, обработки, отображения и хранения информации; отечественный и зарубежный опыт в области технической разведки и защиты информации; 16 основы экономики, организации производства, труда и управления; правила и нормы охраны труда. НЖЯ Ресурсы для реализации технической политики ЗИ, определенных в ней перспектив развития технических средств контроля, разработки и внедрения новых технических и программноматематических средств защиты, исключающих или существенно затрудняющих несанкционированный доступ к служебной информации, составляющей служебную, государственную или коммерческую тайну не всегда доступны. НЖЯ Специалисты по созданию безопасных информационных технологий, отвечающих требованиям комплексной защиты информации, перегружены НЖЯ Сбор и анализ материалов о возможных каналах утечки информации должен выполняться с беспрецедентной скоростью. НЖЯ Координация проводимых организационно-технических мероприятий по защите информации, оценке технико-экономической эффективности предлагаемых и реализуемых организационно-технических решений не проводится достаточно быстро и надежно. НЖЯ. В информационной экономике появляется возможность работать на несколько предприятий сразу, что мешает формировать лояльность и верность одной компании. НЖЯ. Отделы по ИБ не в состоянии разработать и внедрить защитные меры достаточно быстро и надежно. НЖЯ. То, что конкурентная среда в России не сформирована и условия для ее формирования не созданы, ощущается гораздо жестче, чем когда-либо. НЖЯ. Ситуация такова, что необходимость не отдельных инвестиционных проектов, а целевых комплексных программ, которые позволят развивать системы доступа и компенсации рисков, назрела существенно. НЖЯ. Российские предприятия не всегда могут конкурировать с зарубежными предприятиями. НЖЯ. Продуктивная коллективная работа в условиях современной экономики не всегда может быть организавана. 17 ПРИЛОЖЕНИЕ ПРИМЕРЫ ДСД Ниже приведены примеры ДСД Пример 1 ДСД для среды недавно созданного в городе Новосибирске коммерческого предприятия, специализирующегося на установке программно-аппаратных средств защиты информации. Пример 2. ДСД для среды внедрения аппаратного обеспечения в систему защиты клиента Пример 3. ДСД для среды управления персоналом Пример 4. ДСД для среды обслуживания клиентов Пример 5. ДСД для среды коммерческого предприятия по защите информации на стадии создания, действующего на новосибирском рынке, обслуживающего коммерческие и государственные предприятия 18 Непопулярность компании на рынке защиты информации ПРИМЕР 1 Отсутствие клиентской базы НЖЯ Не в состоянии выполнять заказы достаточно быстро и надежно Отсутствие достаточного количества квалифицированных специалистов Отсутствие сертификации используемых средств защиты НЖЯ Существует большое количество требований для прохождения компанией аттестации НЖЯ Существует необходимость сделать общедоступной информацию о предприятии Наличие довольно большого количества конкурентов на рынке НЖЯ Не подготовленный к работе с внедренным ПО персонал. Необходимо время на обучение. НЖЯ Выполнение всех требований при установке систем ЗИ занимает много времени Установка систем ЗИ в других регионах требует много ресурсов НЖЯ Беспрецедентная конкуренция на рынке труда. Всем предприятиям нужны опытные, хорошие специалисты в области защиты информации Небольшая заработная плата Отсутствие проектов, заказов, клиентов Отсутствие рекламы Нехватка денег Необходимость покупки нового оборудования 19 ПРИМЕР 2 ИП 4 НЖЯ 5 Снижение конкурентоспособности Негативные отзывы о работе кампании ушедшими клиентами ИП 3 НЖЯ 4 Снижение объемов работ по внедрению аппаратных средств ЗИ Потеря клиентов ИП 2 НЖЯ 3 Увеличение цены проекта на поздних этапах заставляет заказчика думать, что его обманывают Заказчик недоволен результатом и чувствует себя обманутым ИП 1 НЖЯ 2 Проект всегда реализуется с меньшим функционалом, чем желает заказчик Отсутствие мощной современной аппаратуры НЖЯ 1 Мы не всегда можем реализовать то, что нужно клиенту НЖЯ_1 Не соблюдение требований к операционной системе и всей автоматизированной системе в целом. Кого то обвиняете? Должна быть постоянная проблема 20 ИП_2 ПРИМЕР 3 ИП_3 Нехватка квалифицированных кадров Плохое руководство ИП_1 Нехватка денежных средств НЖЯ_1 ИП_1 Ресурсы не всегда доступны, когда они нужны Нехватка оборудования ИП_4 Быстрые изменения в законодательстве НЖЯ_3 Отделы по разработке ПО не в состоянии разработать новый продукт быстро и надежно НЖЯ_2 Невозможность для системы достаточно быстро приспособиться к изменениям в законодательстве и на рынке ИП_5 Отставание от конкурентов на рынке НЖЯ_4 Перегруженность специалистов по защите информации НЖЯ_5 Неспособность организовываться ИП_6 Большая часть средств идет на привлечение 21 новых клиентов ПРИМЕР 4 НЖЯ_4 Создание приложений с несоверенным пользовательским интерфейсом ИП_4 Отсутствие стандартов НЖЯ_3 Не качественное програмное обеспечение ИП_3 Не квалифицированный рабочий персонал НЖЯ_2 Недопонимание, несогласованность между клиентом и программистом ИП_3 Разное понимание задачи НЖЯ_1 Срыв графиков ИП_1 Отсутствует мониторинг (контроль персонала) ИП_2 Безответственность сотрудников 22 Пример 5. НЖЯ-5 Неудовлетворительные темпы окупаемости инвестиций в предприятие НЖЯ-2 НЖЯ-3 Клиенты не информированы о предприятии ИП-3 Отсутствие клиентской базы Пояснение Отсутствует возможность реализации навыков специалистов высокой квалификации по обеспечению ИБ Наличие жесткой конкуренции со стороны закрепившихся на рынке предприятий по защите информации НЖЯ-1 Сложность получения лицензии на деятельность по технической защите конфиденциальной информации и информации, относящейся к гос. и коммерческой тайне ИП-1 Сертифицированные средства защиты информации не всегда доступны ИП-2 Большой объем законодательных и нормативных правовых актов по защите информации приводит в замешательство 23 СПИСОК ЛИТЕРАТУРЫ Глобальное исследование утечек корпоративной информации и конфиденциальных данных. Аналитический Центр InfoWatch [Электронный ресурс]. Режим доступа: http://www.infowatch.ru/sites/default/files/report/InfoWatch_global_data_leakage_report_2012.p df - Загл. с экрана. TOC Strategic Solutions - Стратегические решения TOC. [Электронный ресурс]. Режим доступа: http://toc-strategicsolutions.com – Загл. с экрана. Коуэн О. Основы теории ограничений. / О.Коуэн, Е.Федурко. – Таллин: TOC Strategic Solutions, 2012 - 334с. ГК INFOWATCH . [Электронный ресурс]. Режим доступа: http://www.infowatch.ru/analytics загл. с экрана. Компания LETA [Электронный ресурс]. Режим доступа: http://www.leta.ru – загл. с экрана Сайт компании IDC [Электронный ресурс]. Режим доступа: http://idcrussia.com/ru – загл. с экрана. Лаборатория Касперского http://www.kaspersky.ru/about Официальный портал IT- директоров. [Электронный ресурс]. Режим доступа: http://www.globalcio.ru – загл. с экрана 24