Приложение Ведомственная целевая программа «Обеспечение безопасности персональных данных на территории

advertisement

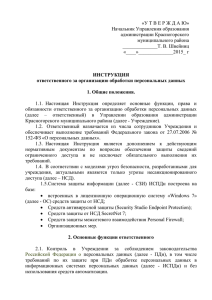

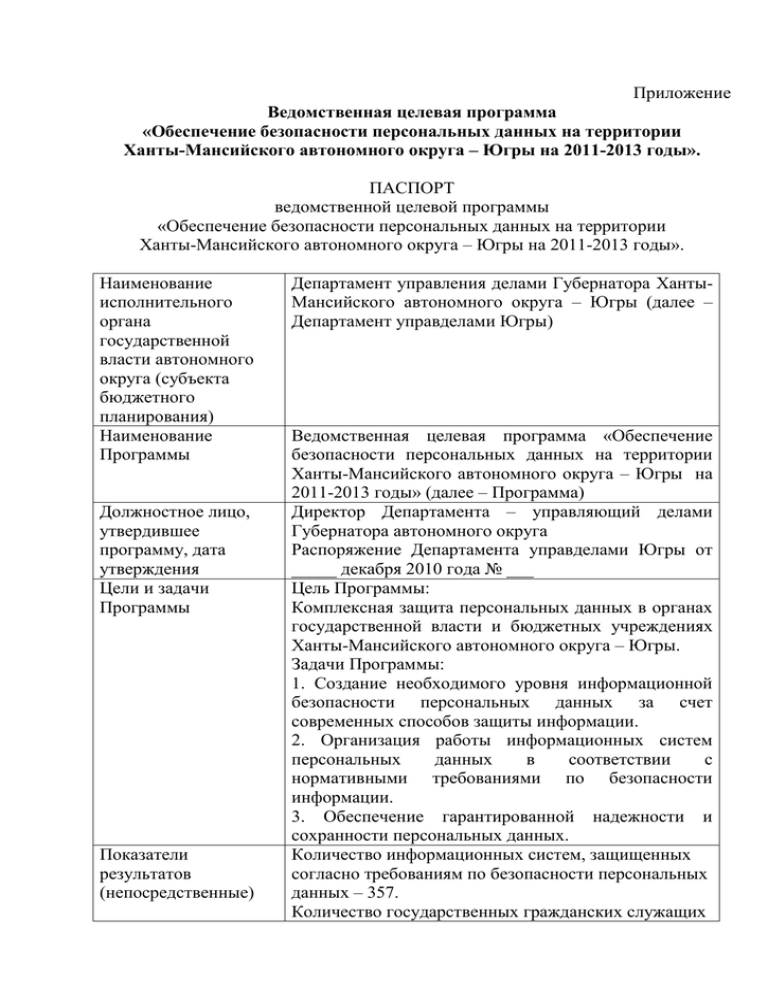

Приложение Ведомственная целевая программа «Обеспечение безопасности персональных данных на территории Ханты-Мансийского автономного округа – Югры на 2011-2013 годы». ПАСПОРТ ведомственной целевой программы «Обеспечение безопасности персональных данных на территории Ханты-Мансийского автономного округа – Югры на 2011-2013 годы». Наименование исполнительного органа государственной власти автономного округа (субъекта бюджетного планирования) Наименование Программы Должностное лицо, утвердившее программу, дата утверждения Цели и задачи Программы Показатели результатов (непосредственные) Департамент управления делами Губернатора ХантыМансийского автономного округа – Югры (далее – Департамент управделами Югры) Ведомственная целевая программа «Обеспечение безопасности персональных данных на территории Ханты-Мансийского автономного округа – Югры на 2011-2013 годы» (далее – Программа) Директор Департамента – управляющий делами Губернатора автономного округа Распоряжение Департамента управделами Югры от _____ декабря 2010 года № ___ Цель Программы: Комплексная защита персональных данных в органах государственной власти и бюджетных учреждениях Ханты-Мансийского автономного округа – Югры. Задачи Программы: 1. Создание необходимого уровня информационной безопасности персональных данных за счет современных способов защиты информации. 2. Организация работы информационных систем персональных данных в соответствии с нормативными требованиями по безопасности информации. 3. Обеспечение гарантированной надежности и сохранности персональных данных. Количество информационных систем, защищенных согласно требованиям по безопасности персональных данных – 357. Количество государственных гражданских служащих Характеристика программных мероприятий Сроки реализации Объемы и источники финансирования Программы и иных работников органов власти ХантыМансийского автономного округа – Югры, ответственных за защиту персональных данных, прошедших обучение – 575. Программные мероприятия формируются из 3 (трех) блоков: I. Организация обеспечения безопасности персональных данных. (организационный блок, включающий работы по предпроектным обследованиям, аудиту, экспертизам информационных систем, обрабатывающим персональные данные (далее – ИСПДн) и оценкам их защищенности, классификации ИСПДн, выявлению и учету угроз безопасности персональных данных (далее также - ПДн), разработке технических заданий на создание системы защиты ПДн проектированию ИСПДн, разработке нормативной и методической документации, а также формированию структуры системы защиты ПДн и т.д.). II. Техническая защита персональных данных. (технико-внедренческий блок, включающий защиту технических каналов утечки информации, защиту ПДн от несанкционированного доступа, закупку, монтаж и пуско-наладку средств защиты, аттестацию ИСПДн согласно требованиям по безопасности информации, внедрение систем контроля недекларированных возможностей, регистрации и учета, обеспечения целостности, обнаружения вторжений, криптографической и антивирусной защиты и т.д.). III. Обучение кадров. (образовательный блок, включающий организацию курсов подготовки и переподготовки работников органов государственной власти и бюджетных учреждений автономного округа по вопросам защиты ПДн, проведение обучающих семинаров, конференций и т.д.). 2011-2013 годы Объемы финансирования: всего по Программе 53 697 тыс. рублей, в т.ч.: 2011 г. - 20 000 тыс. рублей, 2012 г. - 20 000 тыс. рублей, 2013 г. - 13 697 тыс. рублей. Источник финансирования: бюджет Ханты- Ожидаемые конечные результаты реализации Программы (показатели социальноэкономической эффективности) Мансийского автономного округа – Югры - доля органов государственной власти и бюджетных учреждений, обрабатывающих персональные данные на защищенных информационных системах – 100% - отсутствие судебных исков к органам власти автономного округа в части нарушений прав субъектов персональных данных на неприкосновенность частной жизни. Раздел 1. Общие положения. Основаниями для реализации Программы являются: 1. Федеральный закон от 27 июля 2006 года № 152-ФЗ «О персональных данных», направленный на реализацию конституционных положений, закрепляющих право каждого на неприкосновенность частной жизни и свободу информации, а также на воплощение в жизнь международных обязательств Российской Федерации, взятых на себя при ратификации Конвенции Совета Европы о защите личности при обращении с персональными данными от 28 января 1981 года. 2. Постановление Правительства Российской Федерации от 17 ноября 2007 года № 781 «Об утверждении Положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных». 3. Письмо Управления федеральной службы по техническому и экспортному контролю по Уральскому федеральному округу от 26 августа 2009 года № П/367дсп. В соответствии со статьей 19 Федерального закона от 27 июля 2006 года № 152-ФЗ «О персональных данных», ПДн должны быть защищены от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования и распространения, а также от иных неправомерных действий. Потребность в реализации мероприятий, предусмотренных в рамках Программы, вызвана актуальностью проведения работ по оптимизации деятельности в сфере защиты ПДн и связана с необходимостью выполнить требования федерального законодательства в данной области. В состав мероприятий предлагается включить комплекс работ по обеспечению безопасности персональных данных путем формирования и реализации согласованных по цели, задачам, месту и времени организационных и технических мер, направленных на минимизацию ущерба от возможных угроз безопасности ПДн. Раздел 2. Характеристика задачи, решение которой осуществляется путем реализации Программы. 2.1. Характеристика проблемы. На территории Ханты-Мансийского автономного округа – Югры (далее – автономного округа) системно повышается роль информационных технологий в развитии взаимодействия между органами государственной власти, местного самоуправления и гражданами. В связи с этим информационная безопасность становится социально значимым фактором, обусловленным недопущением разглашения информации ограниченного доступа, в том числе информации, касающейся частной жизни граждан. Доступность средств вычислительной техники привела к распространению компьютерной грамотности в широких слоях населения, что закономерно привело к увеличению числа попыток неправомерного вмешательства в работу государственных автоматизированных систем. К сожалению, многие из этих попыток имеют успех и наносят значительный урон всем заинтересованным субъектам информационных отношений. Положение усугубляется тем, что нормативное правовое обеспечение защиты интересов субъектов информационных отношений отстает от потребностей личности, общества и государства. Отставание в области создания стройной и непротиворечивой системы законодательно-правового регулирования отношений в сфере использования информации создает условия для возникновения и распространения «компьютерной преступности». Еще одним весомым аргументом в пользу усиления внимания к вопросам защиты информации является бурное развитие и распространение так называемых компьютерных вирусов, способных скрытно существовать в информационнотелекоммуникационных системах и совершать потенциально любые несанкционированные действия. Особую опасность для таких систем представляют также злоумышленники, специалисты-профессионалы в области информационных технологий, досконально знающие все достоинства и слабые места вычислительных систем и располагающие подробнейшей документацией, а также самыми совершенными инструментальными и технологическими средствами для анализа и взлома механизмов защиты. Все это требует усиления государственного внимания к вопросам организации защиты персональных данных, принятия дополнительных мер правового и технического характера, сложных по реализации и затратных по исполнению. Неправомерное искажение или фальсификация, уничтожение или разглашение персональных данных, равно как и дезорганизация процессов их обработки и передачи в информационно-управляющих системах наносят серьезный материальный и моральный урон органам государственной власти, бюджетным учреждениям и другим субъектам, участвующим в процессах автоматизированного информационного взаимодействия. Жизненно важные интересы этих субъектов, как правило, заключаются в том, чтобы персональная информация была бы постоянно легко доступна и, в то же время, надежно защищена от неправомерного ее использования, нежелательного разглашения, фальсификации, незаконного тиражирования или уничтожения. Безопасность персональных данных должна достигаться путем исключения несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать их уничтожение, изменение, блокирование, копирование или несанкционированное распространение. Безопасность персональных данных при их обработке в информационных системах персональных данных (далее – ИСПДн) должна обеспечиваться с помощью системы защиты персональных данных, включающей организационные меры и средства защиты информации (в том числе шифровальные (криптографические) средства, средства предотвращения несанкционированного доступа, утечки информации по техническим каналам, программно-технических воздействий на технические средства обработки персональных данных), а также используемые в информационной системе информационные технологии. Руководители органов государственной власти и бюджетных учреждений автономного округа при обработке персональных данных обязаны принимать необходимые организационные и технические меры по защите ПДн. Конкретные методы и способы защиты информации в ИСПДн установлены методическими документами Федеральной службы по техническому и экспортному контролю и Федеральной службы безопасности Российской Федерации. Средства защиты информации, применяемые в информационных системах, в установленном порядке должны проходить процедуру оценки соответствия. Оценку достаточности принятых мер по обеспечению безопасности персональных данных при их обработке в информационных системах предписано проводить на постоянной основе. В настоящее время в вопросах защиты персональных данных в ряде органов государственной власти автономного округа (далее – ОГВ) и бюджетных (автономных) учреждениях автономного округа (далее – БУ) существует ряд недостатков: - в технических заданиях и проектной документации на введенные в эксплуатацию системы ПДн отсутствуют требования по защите информации; - не выполняются работы по анализу угроз безопасности ИСПДн (в результате этого возможные каналы утечки информации не определены, мероприятия по их закрытию не спланированы); - не организованы необходимые меры защиты в ИСПДн; - не внедряются сертифицированные программные и технические средства защиты; - не выполняются работы по аттестации ИСПДн, согласно требованиям по безопасности информации; - передача персональных данных осуществляется в открытом (незащищенном) режиме; - отсутствует достаточное количество квалифицированных специалистов, ответственных за обеспечение безопасности ПДн. В результате в ОГВ и БУ автономного округа создаются условия для: - нарушения конфиденциальности персональных данных путем перехвата техническими средствами разведки, хищения или копирования; - блокирования информации (нарушения доступности к ПДн); - уничтожения ПДн; - модификации (искажения) ПДн; - нарушения адресности при передаче ПДн по каналам связи; - отрицания подлинности ПДн; - навязывания ложной информации. 2.2. Угрозы безопасности персональным данным. Выявление и учет угроз безопасности персональным данным в конкретных условиях составляют основу для планирования и осуществления мероприятий, направленных на обеспечение безопасности персональных данных при их обработке в ИСПДн. Угрозы безопасности ПДн при их обработке в ИСПДн могут быть связаны как с непреднамеренными действиями персонала ИСПДн, так и со специально осуществляемыми неправомерными действиями иностранных государств, криминальных сообществ, отдельных организаций и граждан. Угрозы безопасности ПДн могут быть реализованы за счет их утечки по техническим каналам, либо за счет несанкционированного доступа к базам данных с использованием штатного или специально разработанного программного обеспечения. Источниками угроз, реализуемых за счет несанкционированного доступа к базам данных с использованием штатного или специально разработанного программного обеспечения, являются субъекты, действия которых нарушают регламентируемые в ИСПДн правила разграничения доступа к информации. Этими субъектами могут быть: - нарушитель (человек); - программно-аппаратная закладка. По виду несанкционированных действий, осуществляемых с персональными данными, выделяются следующие классы угроз: - угрозы, приводящие к нарушению конфиденциальности персональных данных (копированию или несанкционированному распространению); - угрозы, приводящие к несанкционированному, в том числе случайному, воздействию на содержание информации, в результате которого осуществляется изменение или блокирование персональных данных, в т.ч. их уничтожение. По виду каналов, с использованием которых реализуются угрозы безопасности персональным данным, выделятся следующие классы угроз: - угрозы, реализуемые через технические каналы утечки информации, то есть каналы, возникающие за счет использования технических средств съема (добывания) информации, обрабатываемой в технических средствах ИСПДн или вспомогательных технических средствах и системах (ВТСС); - угрозы, реализуемые за счет несанкционированного доступа к персональным данным в ИСПДн с использованием штатного программного обеспечения ИСПДн или специально разрабатываемого программного обеспечения. Реализация угроз безопасности персональным данным может привести к значительным негативным последствиям для органов государственной власти и бюджетных учреждений автономного округа. Возможными последствиями в случае реализации данных угроз могут стать: • утечка персональных данных, ухудшение качества функционирования (сбои в работе) ИСПДн в органах государственной власти и бюджетных учреждениях; • экономический, финансовый, моральный ущерб ОГВ и БУ; • нарушения конституционных прав граждан; • снижение авторитета, деловой репутации и, соответственно, степени доверия к органам государственной власти (бюджетным учреждениям). Раздел 3. Основные цели и задачи Программы. Основной целью программных мероприятий является создание комплексной системы защиты персональных данных в органах государственной власти и бюджетных учреждениях автономного округа. Задачи программных мероприятий: 1. Создание необходимого уровня информационной безопасности персональных данных за счет современных способов защиты информации. 2. Организация работы информационных систем персональных данных в соответствии с нормативными требованиями по безопасности информации. 3. Обеспечение гарантированной надежности и сохранности персональных данных. Сроки реализации Программы: Программные мероприятия реализуются в течение 2011 – 2013 годов. Раздел 4. Перечень и описание программных мероприятий. Организация обеспечения безопасности персональных данных при их обработке в ИСПДн обеспечивается путем формирования совокупности осуществляемых на всех стадиях жизненного цикла ИСПДн согласованных по цели, задачам, месту и времени мероприятий, направленных на предотвращение (нейтрализацию) и парирование угроз безопасности персональных данных в ИСПДн, на восстановление нормального функционирования ИСПДн после нейтрализации угроз, с целью минимизации ущерба от возможной реализации таких угроз. Обеспечение безопасности персональных данных при их обработке в автоматизированных ИСПДн должно проводиться путем выполнения комплекса организационных и технических мероприятий (применения технических средств), в рамках системы (подсистемы) защиты персональных данных, развертываемой в ИСПДн в процессе ее создания или модернизации. Порядок организации обеспечения безопасности персональных данных в ИСПДн предусматривает: - оценку обстановки; - обоснование требований по обеспечению безопасности персональных данных и формулирование задач защиты персональных данных; - разработку замысла обеспечения безопасности персональных данных; - выбор целесообразных способов (мер и средств) защиты персональных данных в соответствии с задачами и замыслом защиты; - решение вопросов управления обеспечением безопасности персональных данных в динамике изменения обстановки и контроля эффективности защиты; - обеспечение реализации принятого замысла защиты; - планирование мероприятий по защите персональных данных; - организацию и проведение работ по созданию системы защиты персональных данных (далее – СЗПДн) в рамках разработки (модернизации) ИСПДн, в том числе с привлечением специализированных сторонних организаций к разработке и развертыванию СЗПДн или ее элементов в ИСПДн, решение основных задач взаимодействия, определение их задач и функций на различных стадиях создания и эксплуатации ИСПДн; - разработку документов, регламентирующих вопросы организации обеспечения безопасности персональных данных и эксплуатации СЗПДн в ИСПДн; - развертывание и ввод в опытную эксплуатацию СЗПДн в ИСПДн; - доработку СЗПДн по результатам опытной эксплуатации. Оценка обстановки основывается на результатах комплексного обследования ИСПДн, в ходе которого, прежде всего, проводится изучение персональных данных по содержанию, а также их категорирование по важности. При оценке обстановки определяется необходимость обеспечения безопасности персональных данных от угроз: - уничтожения, хищения аппаратных средств ИСПДн, носителей информации путем физического доступа к элементам ИСПДн; - утечки по каналам побочных электромагнитных излучений и наводок (ПЭМИН); - перехвата при передаче по проводным (кабельным) линиям связи; - несанкционированной модификации или блокирования информации за счет несанкционированного доступа (далее – НСД) с применением программноаппаратных и программных средств (в том числе программно-математических воздействий); - непреднамеренных действий пользователей и нарушений безопасности функционирования ИСПДн из-за сбоев аппаратной части и программного обеспечения, а также от угроз стихийного характера (ударов молний, пожаров, затопления и т.п.). На основе вышеизложенного, формируется следующий подход к построению системы защиты ПДн: - проводится анализ структурного построения и принципов функционирования объекта защиты, выделяются на основе анализа уязвимые элементы, которые влияют на безопасность объекта; - определяются и анализируются возможные угрозы выделенным элементам и формируется перечень требований к системе защиты; - на основе опыта создания систем защиты информации определяются наиболее подходящие варианты набора средств и мер защиты, методами экспертных оценок определяются показатели эффективности составленных вариантов; - на основе технико-экономических оценок средств и мер защиты определяются размеры материальных и трудовых ресурсов. 4.1. Перечень мероприятий (состав работ) по защите персональных данных. Мероприятия по обеспечению безопасности персональных данных при их обработке в информационных системах включают в себя: а) определение угроз безопасности персональных данных при их обработке, формирование на их основе модели угроз; б) разработку на основе модели угроз системы защиты персональных данных, обеспечивающей нейтрализацию предполагаемых угроз с использованием методов и способов защиты персональных данных, предусмотренных для соответствующего класса информационных систем; в) проверку готовности средств защиты информации к использованию с составлением заключений о возможности их эксплуатации; г) установку и ввод в эксплуатацию средств защиты информации в соответствии с эксплуатационной и технической документацией; д) обучение лиц, использующих средства защиты информации, применяемые в информационных системах, правилам работы с ними; е) учет применяемых средств защиты информации, эксплуатационной и технической документации к ним, носителей персональных данных; ж) учет лиц, допущенных к работе с персональными данными в информационной системе; з) контроль за соблюдением условий использования средств защиты информации, предусмотренных эксплуатационной и технической документацией; и) разбирательство и составление заключений по фактам несоблюдения условий хранения носителей персональных данных, использования средств защиты информации, которые могут привести к нарушению конфиденциальности персональных данных или другим нарушениям, приводящим к снижению уровня защищенности персональных данных, разработку и принятие мер по предотвращению возможных опасных последствий подобных нарушений; На стадии проектирования и создания ИСПДн проводятся следующие мероприятия: - разработка задания и проекта на строительно-монтажные работы (или реконструкцию) ИСПДн в соответствии с требованиями технического задания на разработку СЗПДн; - разработка раздела технического проекта на ИСПДн в части защиты информации; - строительно-монтажные работы в соответствии с проектной документацией; - закупка серийно выпускаемых технических средств обработки, передачи и хранения информации; - разработка мероприятий по защите информации в соответствии с предъявляемыми требованиями; - установка сертифицированных технических, программных и программнотехнических средств защиты информации; - сертификация по требованиям безопасности информации программных средств защиты информации в случае, когда на рынке отсутствуют требуемые сертифицированные средства защиты информации; - разработка и реализация разрешительной системы доступа пользователей к обрабатываемой в ИСПДн информации; - определение подразделений и назначение лиц, ответственных за эксплуатацию средств защиты информации с их обучением по направлению обеспечения безопасности персональных данных; - разработка эксплуатационной документации на ИСПДн и средства защиты информации, а также организационно-распорядительной документации по защите информации (приказов, инструкций и других документов). На стадии ввода в действие ИСПДн осуществляются: - выполнение генерации пакета прикладных программ в комплексе с программными средствами защиты информации; - опытная эксплуатация средств защиты информации в комплексе с другими техническими и программными средствами в целях проверки их работоспособности в составе ИСПДн и отработки персональных данных; - приемо-сдаточные испытания средств защиты информации по результатам опытной эксплуатации; - оценка соответствия ИСПДн требованиям безопасности ПДн. Работы по созданию системы защиты ПДн проводятся в три этапа: 1. Предпроектный этап, включающий определение перечня защищаемых информационных ресурсов и технических средств, классификацию и категорирование объектов информатизации, разработку технического задания на создание СЗПДн. 2. Стадия разработки СЗПДн; 3. Стадия ввода в действие СЗПДН, включающая закупку, установку, опытную эксплуатацию и приемосдаточные испытания средств защиты информации, а также аттестацию ИСПДн на их соответствие установленным требованиям. На первом этапе проводятся следующие работы: - в органах государственной власти (бюджетных учреждениях) автономного округа назначаются должностные лица, ответственные за организацию и проведение работ по созданию системы защиты информации, определяются подразделения или отдельные специалисты, непосредственно участвующие в проведении указанных работ; - определяются мероприятия по обеспечению режима конфиденциальности на стадии создания СЗПДн; - проводится анализ циркуляции ПДн в структурных подразделениях ОГВ и БУ автономного округа, по результатам которого определяются состав технических средств и объектов информатизации, участвующих в обработке ПДн, условия их расположения, степень конфиденциальности и режимы обработки. - определяются требования по защите персональных данных от несанкционированного доступа (далее – НСД) при их обработке в ИСПДн; - на основе исходных данных, полученных в результате обследования объектов информатизации, и предъявляемых к ним требованиям по защите информации от НСД, определяется класс защищенности автоматизированных систем, участвующих в обработке персональных данных; - распоряжением (приказом) руководителя определяется контролируемая зона (КЗ), в пределах которой исключено пребывание посторонних лиц, не имеющих постоянного или разового пропуска, а также транспортных средств; - проводится анализ возможных технических каналов утечки информации; - проводится оценка возможностей средств технических разведок и других источников угроз, которые опасны для ОГВ или БУ автономного округа, в том числе со стороны преступных группировок, частных лиц, организаций и т.п. Указанная оценка производится на основе расчетных формул и данных, приведенных в нормативных документах ФСТЭК (Гостехкомиссии) России, и реально складывающейся оперативной обстановки; - составляется перечень предполагаемых к использованию сертифицированных средств защиты информации; - проводится оценка материальных, трудовых и финансовых затрат на разработку и внедрение системы защиты информации; - обосновывается необходимость привлечения специализированных предприятий для создания СЗПДн; - разрабатывается техническое задание (ТЗ) на создание СЗПДн, в котором должны найти отражение следующие вопросы: -- исходные данные о создаваемой системы или иного объекта информатизации в техническом, программном, информационном и организационном аспектах; -- классы информационных систем персональных данных (ИСПДн); -- классы защищенности автоматизированных систем (АС) по требованиям защиты от НСД; -- конкретизация требований к СЗПДн на основе нормативных документов, установленных классов защищенности ИСПДн; -- перечень выходных документов по окончании создания СЗПДн; -- состав, содержание и сроки проведения работ по этапам разработки и внедрения СЗПДн. На втором этапе: - разрабатывается перечень организационных и технических мероприятий по защите объектов информатизации в соответствии с предъявляемыми в ТЗ требованиями, направленных на предотвращение утечки персональных данных за пределы контролируемой зоны. Указанные мероприятия должны обеспечить устранение или ослабление (искажение) демаскирующих признаков и закрытие возможных технических каналов утечки ПДн; - определяется состав серийно выпускаемых в защищенном исполнении технических средств обработки, передачи и хранения информации; - определяется состав технических средств, подвергаемых специальным исследованиям и проверке; - разрабатывается технические паспорта на объекты информатизации; - разрабатываются инструкции по обеспечению безопасности информации на этапе эксплуатации технических средств; - разрабатывается план выполнения организационных мероприятий по защите ИСПДн; - разрабатывается проектная документация. и технических Третий этап включает в себя проведение следующих видов работ: - проведение специальных исследований не сертифицированных технических средств и получение предписаний на их эксплуатацию; - проведение (по решению руководителя) специальной проверки основных технических средств импортного производства; - закупка сертифицированных серийно выпускаемых технических и программных средств защиты информации и их установка; - монтаж и пуско-наладка технических средств, входящих в состав ИСПДн; - разработка и реализация разрешительной системы доступа к средствам вычислительной техники и автоматизированным системам, участвующим в обработке персональных данных; - разработка организационно-распорядительной и рабочей документации по эксплуатации ИСПДн; - опытная эксплуатация средств защиты информации в комплексе с другими техническими и программными средствами в целях проверки их работоспособности в составе объектов информатизации; - проведение инструментального контроля эффективности средств защиты, внедренных на объектах информатизации; - приемо-сдаточные испытания СЗПДн по результатам ее опытной эксплуатации;их, - аттестация ИСНДн по требованиям защиты информации. При положительных результатах аттестации: - владельцу ИСПДн выдается «Аттестат соответствия» этого объекта требованиям безопасности информации; - распоряжением (приказом) по органу государственной власти (бюджетному учреждению) автономного округа вводится разрешение на обработку персональных данных на тех объектах информатизации, на которые получены аттестаты соответствия. Обучение кадров. В целях организации и подержания требуемого уровня безопасности персональных данных необходим высококвалифицированный персонал. Качество решений по защите информации во многом определяется уровнем подготовки специалистов в области информационной безопасности. За последние годы вопрос подготовки необходимого количества высококвалифицированных специалистов в сфере информационной безопасности, как государственной проблемы, существенно обострился в связи с расширением информатизации всех сторон деятельности общества и государства, ростом спектра угроз безопасности информации, возрастанием тяжести последствий их реализации. Действующая система подготовки кадров в области информационной безопасности на территории автономного округа носит несистемный характер (скорее отсутствует вообще). Поэтому дальнейшее развитие форм и методов подготовки специалистов по защите информации на основе внедрения новых информационных технологий, развития учебно-методической и материальной базы может рассматриваться как одно из важнейших направлений в комплексе мер по развитию системы защиты персональных данных. В 2011-2013 годах необходимо организовать обучение руководителей ОГВ и БУ автономного округа, обслуживающего персонала, ответственного за защиту информации, в том числе пользователей на рабочих местах работе со средствами защиты информации (ознакомление с организационно-распорядительной документацией на систему защиты информации). Систематизируя изложенное, мероприятия по обеспечению безопасности персональных данных формируются из 3 (трех) блоков: I. Организация обеспечения безопасности персональных данных. (организационный блок, включающий работы по предпроектным обследованиям, аудиту, экспертизам ИСПДн и оценкам их защищенности, классификации ИСПДн, выявлению и учету угроз безопасности ПД, разработке технических заданий на создание системы защиты персональных данных, проектированию ИСПДн, разработке нормативной и методической документации, а также формированию структуры системы защиты ПДн и т.д.). II. Техническая защита персональных данных. (технико-внедренческий блок, включающий защиту технических каналов утечки информации, защиту ПДн от несанкционированного доступа, закупку, монтаж и пуско-наладку средств защиты, аттестацию ИСПДн согласно требованиям по безопасности информации, внедрение систем контроля недекларированных возможностей, регистрации и учета, обеспечения целостности, обнаружения вторжений, криптографической и антивирусной защиты и т.д.). III. Обучение кадров. (образовательный блок, включающий организацию курсов подготовки и переподготовки работников ОГВ и БУ автономного округа по вопросам защиты ПДн, проведение обучающих семинаров, конференций и т.д.). Раздел 5. Ожидаемые конечные, а также непосредственные результаты реализации Программы. В рамках исполнения Программы предполагается достигнуть следующих результатов: Количество информационных систем, защищенных согласно требованиям по безопасности персональных данных – 357. Количество государственных гражданских служащих и иных работников, ответственных за защиту персональных данных, прошедших обучение – 575. Предполагается, что в 2011 году доля органов государственной власти и бюджетных учреждений автономного округа, обрабатывающих персональные данные на защищенных информационных системах, составит 37%. В 2012 году этот показатель будет стремиться к 75%, а в 2013 году должен равняться 100% Основные целевые показатели приведены в таблице № 1. Раздел 6. Оценка результативности и эффективности реализации Программы. Оценка хода исполнения мероприятий Программы основана на мониторинге ожидаемых непосредственных и конечных результатов Программы как сопоставление фактически достигнутых с целевыми показателями. В соответствии с данными мониторинга по фактически достигнутым результатам реализации в Программу могут быть внесены корректировки. В случае изменения требований нормативных правовых актов, а также методик реализации программных мероприятий в Программу могут быть внесены корректировки. В процессе оценки результативности реализации мероприятий Программы соотносятся количество органов власти и бюджетных учреждений автономного округа, обрабатывающих персональные данные на защищенных информационных системах, к общему количеству данных организаций. Эффективность Программы будет анализироваться в процессе комплексных проверок состояния системы и организации работ по защите персональных данных следующими федеральными органами государственной власти: - ФСБ России; - Федеральной службой по техническому и экспортному контролю; - Федеральной службой по надзору в сфере связи, информационных технологий и массовых коммуникаций (уполномоченный орган в области контроля защиты персональных данных). Раздел 7. Описание системы управления Программой и механизма ее реализации. Департамент управления делами Губернатора Ханты-Мансийского автономного округа – Югры осуществляет контроль за выполнением Программы, выступает заказчиком выполнения работ, предусмотренных по Программе. Обеспечение реализации программных мероприятий осуществляет Управление специальных мероприятий Аппарата Губернатора ХантыМансийского автономного округа – Югры, которое осуществляет организационное, техническое и методическое сопровождение выполнения программных мероприятий, а также разрабатывает меры по повышению эффективности их реализации. Отчеты о выполнении Программы представляются Департаментом управления делами Губернатора автономного округа в Департамент экономического развития автономного округа и Департамент финансов автономного округа не позднее 1 февраля года, следующего за отчетным годом. Распоряжениями Департамента управления делами Губернатора автономного округа может назначаться комплексная экспертиза по анализу полноты и качества выполняемых работ независимыми специализированными организациями. Ведомственная целевая программа реализуется в соответствии с постановлением Правительства Ханты-Мансийского автономного округа – Югры от 30 ноября 2007 года № 306-п «О целевых и ведомственных целевых программах Ханты-Мансийского автономного округа Югры», законодательством Российской Федерации и автономного округа в области обеспечения безопасности персональных данных на основе государственных контрактов (договоров), заключаемых Департаментом управления делами Губернатора автономного округа в соответствии с Федеральным законом от 21 июля 2005 года № 94-ФЗ «О размещении заказов на поставки товаров, выполнение работ, оказание услуг для государственных и муниципальных нужд». Управление специальных мероприятий Аппарата Губернатора автономного округа осуществляет меры по полному и качественному выполнению мероприятий ведомственной целевой программы, осуществляет контроль за целевым расходованием выделяемых финансовых средств и эффективностью их использования, а также представляет отчет о состоянии системы и организации работ по защите персональных данных в Управление федеральной службы по техническому и экспортному контролю по Уральскому федеральному округу. Механизм реализации Программы включает разработку и принятие нормативных правовых актов автономного округа, необходимых для выполнения Программы, ежегодное уточнение перечня программных мероприятий на очередной финансовый год и плановый период с уточнением затрат по программным мероприятиям в соответствии с мониторингом фактически достигнутых целевых показателей реализации Программы. Раздел 8. Обоснование потребностей в необходимых ресурсах. Объем средств на реализацию Программы устанавливается ежегодно законом Ханты-Мансийского автономного округа – Югры о бюджете на очередной финансовый год. Финансовые затраты на реализацию мероприятий по организации обеспечения безопасности ПДн (предпроектное обследование ИСПДн, классификации информационных систем персональных данных, формирование общих и специальных требований к СЗИ ИСПДн, проектирование СЗИ ИСПДн, разработке проектов организационно-распорядительной документации на СЗИ ИСПДн) составят 6 503 тыс. рублей. Финансовые затраты на реализацию мероприятий по технической защите ПДн (стоимость технико-внедренческого блока) составит 45 466 тыс. рублей. Финансовые затраты на организацию обучения кадров составит 1 728 тыс. рублей. Общий объем финансовых средств за счет средств бюджета автономного округа, необходимых для реализации мероприятий Программы на 3 (три) года составит 53 697 тыс. рублей, в том числе по годам : в 2011 году - 20 000 тыс. рублей; в 2012 году - 20 000 тыс. рублей; в 2013 году - 13 697 тыс. рублей. Финансовые затраты на реализацию мероприятий представлены в таблице № 2. Таблица № 1 Ожидаемые конечные результаты, а также непосредственные результаты реализации Программы N п/п 1 1. 1.1 1.2 2. 2.1. Наименование показателей результатов 2 Показатели непосредственных результатов Количество информационных систем, защищенных согласно требованиям по безопасности персональных данных (шт.) Количество государственных гражданских служащих и иных работников, ответственных за защиту персональных данных, прошедших обучение (чел.) Показатели конечных результатов доля органов государственной власти и бюджетных учреждений, обрабатывающих персональные данные на защищенных информационных системах (%) Базовый показатель на начало реализации Программы 3 Значения показателя по годам 2011 г. 2012 г. 2013 г. 4 5 6 Целевое значение показателя на момент окончания действия Программы 7 0 132 132 93 357 0 402 115 58 575 0 37 75 100 100 Таблица № 2 Перечень мероприятий ведомственной целевой программы «Обеспечение безопасности персональных данных на территории Ханты-Мансийского автономного округа – Югры на 2011-2013 годы». N п/п 1. 2. 3. Мероприятия Программы Организация обеспечения безопасности персональных данных Техническая защита персональных данных Подготовка кадров по вопросам защиты персональных данных ИТОГО Финансовые затраты на реализацию (тыс. рублей) всего в том числе: 2011 г. 2012 г. 2013 г. 6 503 4 552 1 300 651 Срок выполнения 2011-2013 45 466 14 238 18 354 12 874 2011-2013 1 728 1 210 346 172 2011-2013 53 697 20 000 20 000 13 697