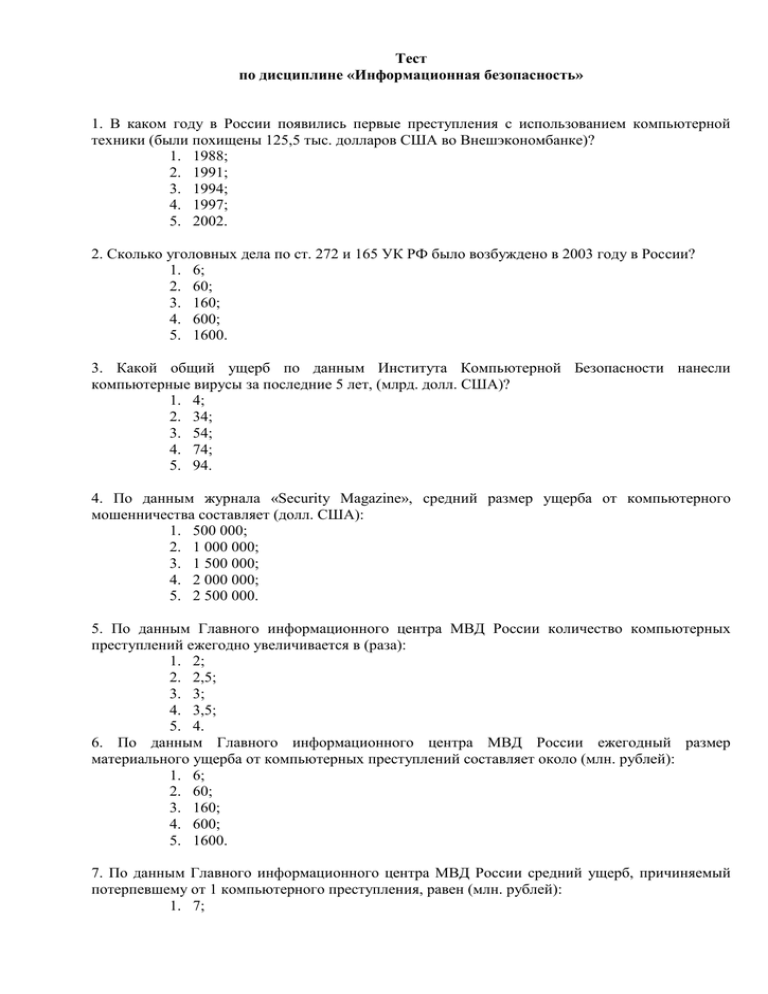

Тест по дисциплине «Информационная безопасность»

advertisement