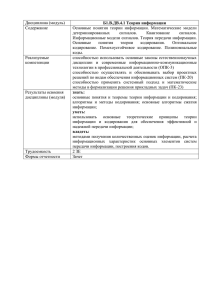

Теория экономический информационных систем Тема

advertisement

Теория экономический информационных систем Тема: «Системы кодификации и кодирования в экономических информационных системах» Автор: Лаврушина Е.Г. Кодирование экономической информации • • Кодирование - процесс присвоения условного обозначения объектам классификации. Система кодирования применяется для замены названия объекта на какой-либо код. Код строится на основе использования букв, цифр. Код характеризуется длиной (числом позиций), структурой (порядком расположения символов). Методы в системе кодирования: Классификационный Регистрационный Классификация системы кодирования предварительная классификация объектов. Существует поразрядная классификация; система повторения; комбинированная система. Системы кодирования Регистрационная - не требует предварительной классификации объектов. Существует порядковая и серийная. Поразрядная (позиционная) - используется для кодирования сложных номенклатур, объекты которых могут формироваться по различным признакам. Например, К-4-2: К - позиция для института, 4 - позиция курса, 2 - позиция группы. Плюсы: четкое выделение классификационных признаков; логичность построения. Система повторения - используются буквенные или цифровые обозначения, непосредственно характеризующие объект. Например план счетов. Счет 10 - сырье и материалы. Внутри счета - несколько субсчетов, раскрывающих содержание счета. Комбинированная - используется для кодирования больших и сложных номенклатур , которые необходимо группировать по нескольким соподчиненным или независимым признакам (аналогична позиционной системе). Виды регистрационной системы кодирования Порядковая последовательная нумерация объектов числами натурального ряда. Используется когда кол-во объектов невелико (1,2,3...) Плюсы: простота и малозначность. Минусы: с появлением новых объектов логическая стройность нарушается. Серийная предполагает деление объектов на классы, серии. Внутри серии порядковая система. Используется когда количество групп невелико (1.1, 1.2 ...2.2, 2.2...). Плюсы: возможно предусмотреть резерв серии; можно подвести итог по серии. Минусы: нужно предусмотреть правильный резерв. Теоретические основы разработки обеспечивающих подсистем: Контроль данных; Метод перекодировки; Метод словаря; Линейные коды; Ограничение доступа к данным; Шифрация данных; Криптоанализ; Разработка прав доступа; Определение прав доступа. Защита данных Безопасность данных включает обеспечение достоверности данных и защиту данных и программ от несанкционированного доступа, копирования, изменения Защита данных и программ от несанкционированного доступа, копирования, изменения реализуется программно-аппаратными методами и технологическими приемами. К программно-аппаратным средствам защиты относят пароли, электронные ключи, электронные идентификаторы, электронную подпись, средства кодирования, декодирования данных Для кодирования, декодирования данных, программ и электронной подписи используются криптографические методы. Безопасность обработки данных зависит от безопасности использования компьютерных систем. Технологический контроль заключается в организации многоуровневой системы защиты программ и данных как средствами проверки паролей, электронных, подписей, электронных ключей, скрытых меток файла, использованием программных продуктов, удовлетворяющих требованиям компьютерной безопасности, так и методами визуального и программного контроля достоверности, целостности, полноты данных. Критерии безопасности компьютерных систем Четыре типа требований к компьютерным системам: требования к проведению политики безопасности - security policy; ведение учета использования компьютерных систем - accounts; доверие к компьютерным системам; требования к документации. Требования к проведению последовательной политики безопасности и ведение учета использования компьютерных систем зависят друг от друга и обеспечиваются средствами, заложенными в систему. Нарушение доверия к компьютерным системам, как правило, бывает вызвано нарушением культуры разработки программ: отказом от структурного программирования, не исключением заглушек, неопределенным вводом и т.д. Для тестирования на доверие нужно знать архитектуру приложения, правила устойчивости его поддержания, тестовый пример. Требования к документации означают, что пользователь должен иметь исчерпывающую информацию по всем вопросам. При этом документация должна быть лаконичной и понятной. Преимущества технологии распределенной обработки данных Одной из важнейших сетевых технологий является распределенная обработка данных. Персональные компьютеры стоят на рабочих местах, т. е. на местах возникновения и использования информации. Они соединены каналами связи. Это дало возможность распределить их ресурсы по отдельным функциональным сферам деятельности и изменить технологию обработки данных в направлении децентрализации. Распределенная обработка данных позволила повысить эффективность удовлетворения изменяющейся информационной потребности информационного работника и, тем самым, обеспечить гибкость принимаемых им решений. Преимущества распределенной обработки данных: большое число взаимодействующих пользователей, выполняющих функции сбора, регистрации, хранения, передачи и выдачи информации; снятие пиковых нагрузок с централизованной базы путем распределения обработки и хранения локальных баз данных на разных ЭВМ; обеспечение доступа информационному работнику к вычислительным ресурсам сети ЭВМ; обеспечение симметричного обмена данными между удаленными пользователями. Технология распределенной обработки данных В системе распределенной обработки клиент может послать запрос к собственной локальной или удаленной базе данных. Удаленный запрос -это единичный запрос к одному серверу Несколько удаленных запросов к одному серверу объединяются в удаленную транзакцию. Если отдельные запросы транзакции обрабатываются различными серверами, то транзакция называется распределенной. При этом один запрос транзакции обрабатывается одним сервером. Распределенная СУБД позволяет обрабатывать один запрос несколькими серверами. Такой запрос называется распределенным Только обработка распределенного запроса поддерживает концепцию распределенной базы данных. Организация обработки данных зависит от способа распределения. Существуют следующие методы распределения: централизованный, расчлененный, дублирования, смешанный. Методы распределения: Централизованный, или метод извлечения данных вручную, является самым простым для реализации способом. На одном сервере находится единственная копия базы данных. Все операции с базой данных обеспечиваются этим сервером. Доступ к данным выполняется с помощью удаленного запроса или удаленной транзакции. Ограничение на параллельную обработку: база может быть недоступной для удаленных пользователей при появлении ошибок связи и полностью выходит из строя при отказе центрального сервера. При распределении данных на основе расчленения база данных размещается на нескольких серверах. Существование копий отдельных частей не допустимо Расчлененные базы данных наиболее подходят к случаю совместного использования локальных и глобальных сетей ЭВМ. При использовании метода дублирования в каждом сервере сети ЭВМ размещается полная база данных. Этот метод дает наиболее надежный способ хранения данных Этот метод используется, когда фактор надежности является критическим, база небольшой, а интенсивность обновления невелика. В методе смешанного распределения объединены два способа распределения данных: дублирование и расчленение. При этом приобретены как преимущества, так и недостатки обоих способов. Появилась необходимость хранить информацию о том, где находятся данные в сети. Смешанную стратегию используют при наличии сетевой СУБД, которая обеспечивает реализацию распределенной базы данных. Первые три метода поддерживают распределенную обработку данных. Технология «файл – сервер» Сетевые СУБД, основанные на файл-сервере, в настоящее время недостаточно мощны В нагруженной сети неизбежно падает производительность, нарушается безопасность и целостность данных Проблема производительности возникла потому, что файл-серверы реализуют принцип "все или ничего" Полные копии файлов базы перемещаются взад-вперед по сети Проблемы с безопасностью, целостностью возникли из-за того, что с самого начала файл-серверы не были сконструированы с учетом целостности данных и их восстановления в случае аварии. В базах данных коллективного пользования центральным технологическим звеном становятся серверы баз данных. Программные средства серверов баз данных обеспечивают реализацию многопользовательских систем, централизованное хранение, поиск и обработку, целостность и безопасность данных. Производительность серверов баз данных на порядок выше производительности файл-серверов. В отличие от файл-сервера сервер базы данных содержит и базу и систему управления данными. Технология «клиент – сервер» Основная идея технологии "клиент-сервер" заключается в том, чтобы расположить серверы на мощных машинах, а приложения клиентов, использующих язык инструментальных средств, - на менее мощных машинах. Тем самым будут задействованы ресурсы более мощного сервера и менее мощных машин клиентов. Ввод-вывод к базе основан не на физическом дроблении данных, а на логическом, т. е. клиентам отправляется не полная копия базы, а сервер посылает только логически необходимые порции, тем самым сокращая трафик сети. Трафик сети - это поток сообщений сети. В технологии "клиент-сервер" программы клиента и его запросы хранятся отдельно от СУБД. Сервер обрабатывает запросы клиентов, выбирает необходимые данные из базы данных, посылает их клиентам по сети, производит обновление информации, обеспечивает целостность и сохранность данных. Способы соединения программ клиента и сервера баз данных Во всех технологиях существуют два способа связи прикладных программ клиента и сервера баз данных: Прямой - прикладная программа клиента связывается непосредственно с сервером базы данных Непрямой - доступ к удаленному серверу обеспечивается средствами локальной базы Возможно объединение обоих способов. Контрольные вопросы: Что понимается под процессом кодирования информации? Перечислите основные методы системы кодирования. Перечислите основные характеристики кода. Охарактеризуйте существующие системы кодирования. Что понимается под криптоанализом информации? В чем состоит суть метода перекодировки? Какие виды защиты относят к программно-аппаратным средствам? Перечислите основные критерии оценки безопасности информационных систем. В чем заключаются основные преимущества технологии распределенной обработки данных? Какой запрос называется распределенным? Какой запрос называется удаленным? Опишите суть метода извлечения данных вручную. В чем заключается главная отличительная особенность метода дублирования? Охарактеризуйте основные особенности технологии «клиент – сервер».