делается для облегчения поиска этого компьютера в сети т

advertisement

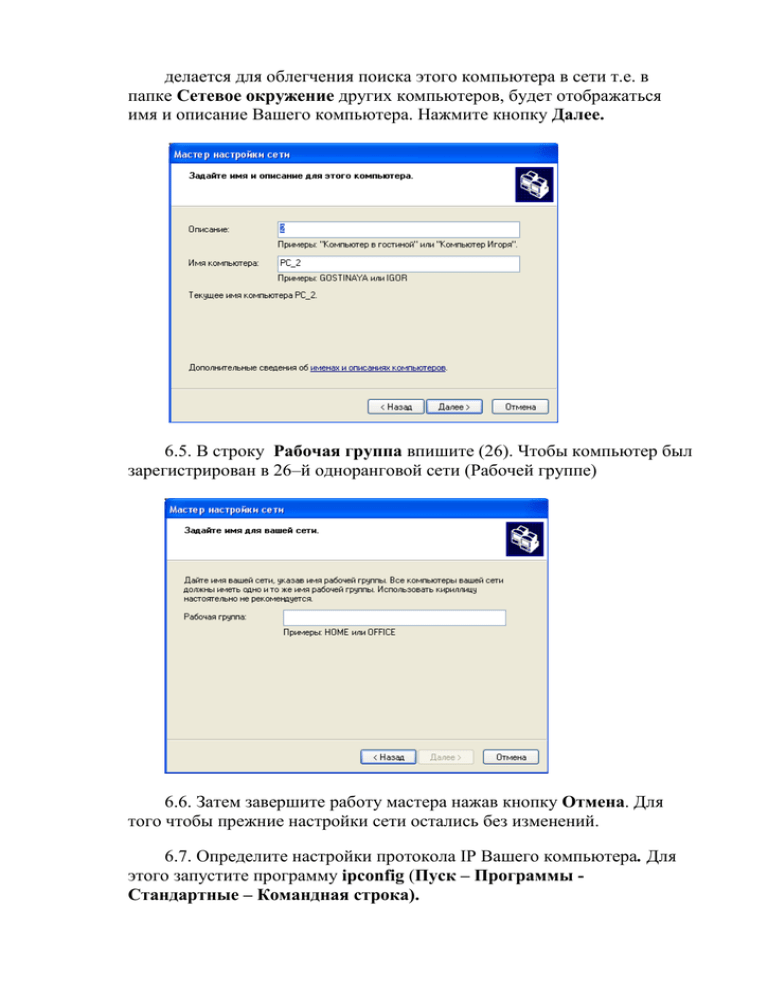

делается для облегчения поиска этого компьютера в сети т.е. в папке Сетевое окружение других компьютеров, будет отображаться имя и описание Вашего компьютера. Нажмите кнопку Далее. 6.5. В строку Рабочая группа впишите (26). Чтобы компьютер был зарегистрирован в 26–й одноранговой сети (Рабочей группе) 6.6. Затем завершите работу мастера нажав кнопку Отмена. Для того чтобы прежние настройки сети остались без изменений. 6.7. Определите настройки протокола IP Вашего компьютера. Для этого запустите программу ipconfig (Пуск – Программы Стандартные – Командная строка). 6.8. Напечатайте ipconfig /all. и нажмите клавишу Enter. Программа ipconfig выдаст информацию о состоянии активных соединений с ЛВС. 6.9. Занесите полученные данные в таблицу 1 и сохраните файл “Лабораторная работа №7” Таблица 1: п/п Наименование 1. Имя компьютера 2. Физический адрес 3. IP-адрес 4. Маска подсети 5. Dhcp 6. Основной шлюз Значение Примечание. Настройка протокола IP на каждом компьютере локальной сети - одна из задач системного администратора. Он может задать все параметры вручную. Но если число компьютеров в сети больше десятка, то удобней назначать настройки автоматически в момент загрузки компьютера. Для этого разработан специальный протокол DHCP (Dynamic Host Configuration Protocol). Наличие у компьютера правильного IP-адреса является совершенно необходимым условием его работы в Интернет. Пример заполненной таблицы 1. п/п Наименование Значение 1. Имя компьютера PC_1 2. Физический адрес 00-D0-61-3C-EB-E8 3. IP-адрес 192.168.38.001 4. Маска подсети 255.255.255.0 5. Dhcp Выключен 6. Основной шлюз 192.168.0.1 6.10 Завершите работу. Для этого закройте все окна запущенных программ. 7. Содержание отчета (файла “Лабораторная работа №7”): 7.1. Название лабораторной работы. 7.2. Цель работы. 7.3. Таблица 1 7.4. Ответы на вопросы для зачета 8. Вопросы для зачета: 1. Что называется локальной вычислительной сетью? 2. Что называется сервером? 3. Для чего предназначены хабы? 4. Для чего предназначены шлюзы? 5. Что называется маршрутизацией? 6. Сколько типов адресов имеет компьютер в сети? 7. Из сколький байтов состоит MAC адрес 8. Недостатки топологии «звезда»? 9. Достоинства топологии «общая шина»? 10. Достоинства и недостатки топологии «кольцо» 11. Что такое подсеть? 12. Как определяется принадлежность передаваемого сообщения при методе доступа Ethernet? 13. При помощи чего передаётся сообщение от одной РС к другой при методе доступа Arcnet? Приложение Локальная вычислительная сеть представляет собой систему распределенной обработки данных, охватывающую небольшую территорию внутри учреждений, организаций, предприятий, это система взаимосвязанных и распределенных на фиксированной территории средств передачи и обработки информации, ориентированных на коллективное использование общесетевых ресурсов – аппаратных, информационных, программных. Основными компонентами сети являются кабели (передающие среды), рабочие станции (АРМ пользователей сети), платы интерфейса сети (сетевые адаптеры), серверы сети. Рабочими станциями (PC) в ЛВС служат, как правило, персональные компьютеры (ПК). На PC пользователями сети реализуются прикладные задачи, выполнение которых связано с понятием вычислительного процесса. Серверы сети — это аппаратно-программные системы, выполняющие функции управления распределением сетевых ресурсов общего доступа, которые могут работать и как обычная абонентская система. Концентраторы (хабы). Эти устройства удобны для формирования сети произвольной топологии. Выпускается ряд типов концентраторов — пассивных и активных с автономным питанием, выполняющих роль повторителя. Они отличаются по количеству, типу и длине подключаемых кабелей и могут автоматически управлять подсоединенными сегментами (включать и выключать их в случае обнаружения сбоев и обрывов). Приемопередатчики (трансиверы) и повторители (репитеры). С помощью этих устройств можно объединить несколько сегментов сети с шинной топологией, увеличивая таким образом общую протяженность сети. Приемопередатчик — это устройство, предназначенное для приема пакетов от контроллера рабочих станций сети и передачи их в шину. Он также разрешает коллизии в шине. Конструктивно приемопередатчик и контроллер могут объединяться на одной плате или находиться в различных узлах. Повторитель — устройство с автономным питанием, обеспечивающее передачу данных между сегментами определенной длины. Мосты и шлюзы. Мосты используются для соединения в основном идентичных сетей, имеющих некоторые физические различия на физическом и канальном уровнях. Шлюзы применяются для соединения различных сетей. Они выполняют протокольное преобразование для всех семи уровней модели ВОС, в частности маршрутизацию пакетов, преобразование сообщения из одного формата в другой или из одной системы кодирования в другую. Маршрутизаторы (роутеры) – специализированные серверы, осуществляющие маршрутизацию, т.е. процесс определения маршрута движения информации внутри локальной сети от отправителя к получателю. Типы адресов: физический (MAC-адрес), сетевой (IP-адрес) и символьный (DNS-имя) Каждый компьютер в сети TCP/IP имеет адреса трех уровней: Локальный адрес узла, определяемый технологией, с помощью которой построена отдельная сеть, в которую входит данный узел. Для узлов, входящих в локальные сети - это МАС-адрес сетевого адаптера или порта маршрутизатора, например, 11-А0-17-3D-BC-01. Эти адреса назначаются производителями оборудования и являются уникальными адресами, так как управляются централизовано. Для всех существующих технологий локальных сетей МАС-адрес имеет формат 6 байтов: старшие 3 байта - идентификатор фирмы производителя, а младшие 3 байта назначаются уникальным образом самим производителем. Для узлов, входящих в глобальные сети, такие как Х.25 или frame relay, локальный адрес назначается администратором глобальной сети. IP-адрес, состоящий из 4 байт, например, 109.26.17.100. Этот адрес используется на сетевом уровне. Он назначается администратором во время конфигурирования компьютеров и маршрутизаторов. IP-адрес состоит из двух частей: номера сети и номера узла. Номер сети может быть выбран администратором произвольно, либо назначен по рекомендации специального подразделения Internet (Network Information Center, NIC), если сеть должна работать как составная часть Internet. Обычно провайдеры услуг Internet получают диапазоны адресов у подразделений NIC, а затем распределяют их между своими абонентами. Номер узла в протоколе IP назначается независимо от локального адреса узла. Деление IP-адреса на поле номера сети и номера узла гибкое, и граница между этими полями может устанавливаться весьма произвольно. Узел может входить в несколько IP-сетей. В этом случае узел должен иметь несколько IP-адресов, по числу сетевых связей. Таким образом IP-адрес характеризует не отдельный компьютер или маршрутизатор, а одно сетевое соединение. Символьный идентификатор-имя, например, SERV1.IBM.COM. Этот адрес назначается администратором и состоит из нескольких частей, например, имени машины, имени организации, имени домена. Такой адрес, называемый также DNS-именем, используется на прикладном уровне, например, в протоколах FTP или telnet. Рабочая группа. Одноранговая сеть, также называемая рабочей группой, часто используется для малой сети. В такой модели компьютеры соединены друг с другом напрямую и для управления сетевыми ресурсами сервер не требуется. Обычно одноранговая сеть является наиболее удобным средством для работы, если в организации меньше десяти компьютеров, расположенных рядом. Компьютеры в рабочей группе рассматриваются как узлы, поскольку они равны и пользуются общими ресурсами без помощи сервера. Каждый пользователь определяет, какие данные на своем компьютере он предоставит в общий доступ в сети. Совместный доступ к общим ресурсам позволит всем пользователям печатать на одном принтере, обращаться к содержимому общих папок и работать с одним файлом, не передавая его на гибком диске. Топология ЛВС Конфигурация соединения элементов в сеть (топология) во многом определяет такие важнейшие характеристики сети, как ее надежность, производительность, стоимость, защищенность и т. д. Одним из подходов к классификации топологий ЛВС является выделение двух основных классов топологий: широковещательных и последовательных. В широковещательных конфигурациях каждый персональный компьютер передает сигналы, которые могут быть восприняты остальными компьютерами. К таким конфигурациям относятся топологии «общая шина», «дерево», «звезда с пассивным центром». Сеть типа «звезда с пассивным центром» можно рассматривать как разновидность «дерева», имеющего корень с ответвлением к каждому подключенному устройству. В последовательных конфигурациях каждый физический подуровень передает информацию только одному персональному компьютеру. Примерами последовательных конфигураций являются: произвольная (произвольное соединение компьютеров), иерархическая, «кольцо», «цепочка», «звезда с интеллектуальным центром», «снежинка» и другие. Вкратце рассмотрим три наиболее широко распространенные (базовые) топологии ЛВС: «звезда», «общая шина» и «кольцо». Топология «звезда» В случае топологии «звезда» каждый компьютер через специальный сетевой адаптер подключается отдельным кабелем к центральному узлу. Центральным узлом служит пассивный соединитель или активный повторитель. Недостатком такой топологии является низкая надежность, так как выход из строя центрального узла приводит к остановке всей сети, а также обычно большая протяженность кабелей (это зависит от реального размещения компьютеров). Иногда для повышения надежности в центральном узле ставят специальное реле, позволяющее отключать вышедшие из строя кабельные лучи. Топология «общая шина» Топология «общая шина» предполагает использование одного кабеля, к которому подключаются все компьютеры. Информация по нему передается компьютерами поочередно. Достоинством такой топологии является, как правило, меньшая протяженность кабеля, а также более высокая надежность чем, у «звезды», так как выход из строя отдельной станции не нарушает работоспособности сети в целом. Недостатки состоят в том, что обрыв основного кабеля приводит к неработоспособности всей сети, а также слабая защищенность информации в системе на физическом уровне, так как сообщения, посылаемые одним компьютером другому, в принципе, могут быть приняты и на любом другом. Топология «кольцо» При кольцевой топологии данные передаются от одного компьютера другому по эстафете. Если некоторый компьютер получает данные, предназначенные не ему, он передает их дальше по кольцу. Адресат предназначенные ему данные никуда не передает. Достоинством кольцевой топологии является более высокая надежность системы при разрывах кабелей, чем в случае топологии с общей шиной, так как к каждому компьютеру есть два пути доступа. К недостаткам топологии следует отнести большую протяженность кабеля, невысокое быстродействие по сравнению со «звездой» (но соизмеримое с «общей шиной»), а также слабая защищенность информации, как и при топологии с общей шиной. Топология реальной ЛВС может в точности повторять одну из приведенных выше или включать их комбинацию. Структура сети в общем случае определяется следующими факторами: количеством объединяемых компьютеров, требованиями по надежности и оперативности передачи информации, экономическими соображениями и т. д. Подсети Важным элементом разбиения адресного пространства Internet являются подсети. Подсеть - это подмножество сети, не пересекающееся с другими подсетями. Это означает, что сеть организации (скажем, сеть класса С) может быть разбита на фрагменты, каждый из которых будет составлять подсеть. Реально, каждая подсеть соответствует физической локальной сети (например, сегменту Ethernet). Вообще говоря, подсети придуманы для того, чтобы обойти ограничения физических сетей на число узлов в них и максимальную длину кабеля в сегменте сети. Например, сегмент тонкого Ethernet имеет максимальную длину 185 м и может включать до 32 узлов. Самая маленькая сеть класса С - может состоять из 254 узлов. Для того, чтобы достичь этой цифры, надо объединить несколько физических сегментов сети. Сделать это можно либо с помощью физических устройств (например, репитеров), либо при помощи машин-шлюзов. В первом случае разбиения на подсети не требуется, т.к. логически сеть выглядит как одно целое. При использовании шлюза сеть разбивается на подсети (рисунок 1). На рисунке 4 изображен фрагмент сети класса B - 144.206.0.0, состоящий из двух подсетей - 144.206.130.0 и 144.206.160.0. В центре схемы изображена машина шлюз, которая связывает подсети. Эта машина имеет два сетевых интерфейса и, соответственно, два IP-адреса. Рисунок 4. Схема разбиения адресного пространства сети на подсети В принципе, разбивать сеть на подсети необязательно. Можно использовать адреса сетей другого класса (с меньшим максимальным количеством узлов). Но при этом возникает, как минимум, два неудобства: В сети, состоящей из одного сегмента Ethernet, весь адресный пул сети не будет использован, т.к., например, для сети класса С (самой маленькой с точки зрения количества узлов в ней), из 254 возможных адресов можно использовать только 32; Все машины за пределами организации, которым разрешен доступ к компьютерам сети данной организации, должны знать шлюзы для каждой из сетей. Структура сети становится открытой во внешний мир. Любые изменения структуры могут вызвать ошибки маршрутизации. При использовании подсетей внешним машинам надо знать только шлюз всей сети организации. Маршрутизация внутри сети - это ее внутреннее дело. Разбиение сети на подсети использует ту часть IP-адреса, которая закреплена за номерами хостов. Администратор сети может замаскировать часть IP-адреса и использовать ее для назначения номеров подсетей. Фактически, способ разбиения адреса на две части, теперь будет применятся к адресу хоста из IP-адреса сети, в которой организуется разбиение на подсети. Маска подсети - это четыре байта, которые накладываются на IPадрес для получения номера подсети. Например, маска 255.255.255.0 позволяет разбить сеть класса В на 254 подсети по 254 узла в каждой. На рисунке 2 приведено маскирование подсети 144.206.160.0 из предыдущего примера. На приведенной схеме (рисунок 2) сеть класса B (номер начинается с 10) разбивается на подсети маской 255.255.224.0. При этом первые два байта задают адрес сети и не участвуют в разбиении на подсети. Номер подсети задается тремя старшими битами третьего байта маски. Такая маска позволяет получить 6 подсетей. Для нумерации подсети нельзя использовать номер 000 и номер 111. Номер 160 задает 5-ю подсеть в сети 144.206.0.0. Для нумерования машин в подсети можно использовать оставшиеся после маскирования 13 битов, что позволяет создать подсеть из 8190 узлов. Честно говоря, в настоящее время такой сети в природе не существует и РНЦ "Курчатовский Институт", которому принадлежит сеть 144.206.0.0, рассматривает возможность пересмотра маски подсетей. Перестроить сеть, состоящую из более чем 400 машин, не такая простая задача, так как ей управляет 4 администратора, которые должны изменить маски на всех машинах сети. Ряд компьютеров работает в круглосуточном режиме и все изменения надо произвести в тот момент, когда это минимально скажется на работе пользователей сети. Данный пример показывает насколько внимательно следует подходить к вопросам планирования архитектуры сети и ее разбиения на подсети. Многие проблемы можно решить за счет аппаратных средств построения сети. Схема маскирования и вычисления номера подсети К сожалению, подсети не только решают, но также и создают ряд проблем. Например, происходит потеря адресов, но уже не по причине физических ограничений, а по причине принципа построения адресов подсети. Как было видно из примера, выделение трех битов на адрес подсети не приводит к образованию 8-ми подсетей. Подсетей образуется только 6, так как номера сетей 0 и 7 использовать в силу специального значения IP-адресов, состоящих из 0 и единиц, нельзя. Таким образом, все комбинации адресов хоста внутри подсети, которые можно было бы связать с этими номерами, придется забыть. Чем шире маска подсети (чем больше места отводится на адрес хоста), тем больше потерь. В ряде случаев приходится выбирать между приобретением еще одной сети или изменением маски. При этом физические ограничения могут быть превышены за счет репитеров, хабов и т. п. Методы доступа. Для организации обмена между компьютерами ЛВС чаще всего используются стандартные протоколы, разработанные Международным институтом инженеров по электротехнике и радиоэлектронике IEEE (Institute of Electrical and Electronical Engineers). Вкратце рассмотрим протоколы обмена, изложенные в стандартах IEEE802.3, IEEE802.4 и IEEE802.5 на локальные сети, которые описывают соответственно методы доступа к сетевым каналам данных: Ethernet, Arcnet и Token Ring. Эти методы доступа реализуют функции канального уровня модели OSI. Название используемого в ЛВС метода часто отождествляют с типом топологии сети. Метод доступа Ethernet. Разработан фирмой Xerox. Обеспечивает высокую скорость передачи и надежность. Поддерживает топологию с общей шиной. Принадлежность передаваемого по обшей шине сообщения определяется включенными в заголовок адресами источника и назначения. Этот метод является методом множественного доступа с прослушиванием несущей и разрешением конфликтов (CSMA/CD — Carier Sense Multiple Access with Collision Detection). Суть метода состоит в том, что PC начинает передачу в том случае, если канал свободен, в противном случае передача сообщений задерживается на некоторое время (для каждой станции свое). Возможные случаи одновременной передачи данных распознаются автоматически аппаратным способом. Быстродействие сети заметно снижается при одновременной работе 80-100 PC. Это происходит из-за задержек, связанных с конфликтами в канале. Метод доступа Arcnet. Разработан фирмой Datapoint Cоrр. Используется в топологии «звезда». Сообщения от одной PC к другой по этому методу доступа передаются с помощью маркера, который создается на одной из PC. Если PC хочет передать сообщение, то она дожидается прихода маркера и присоединяет к нему свое сообщение, снабженное адресами отправителя и получателя. Если PC ожидает приема, то она ждет прихода маркера, а по его приходе — анализирует заголовок прикрепленного к нему сообщения. Если сообщение предназначено данной PC, то она открепляет его от маркера, а также прикрепляет новое, при наличии такового. Оборудование для сетей типа Arcnet дешевле Ethernet и Token Ring, но уступает им характеристикам надежности и производительности. Метод доступа Token Ring. Разработан фирмой IBM для кольцевой топологии. Этот метод имеет сходство с методом Arcnet. Основное его отличие состоит в том, что имеется механизм приоритета, благодаря которому отдаленные PC могут получать маркер быстрее других и удерживать его дольше. Лабораторная работа №5 Сетевые возможности windows. 1. Цель работы: Изучить настройки, параметры локальной сети и способы передачи файлов по сети. 2. Список литературы: 2.1. Под редакцией Валентина Холмогорова «Компьютерная сеть своими руками. Самоучитель» - СПб.: Питер, 2003г. 2.2. «Основы построения локальных вычислительных сетей» под редакцией В.А.Лазарева. М.: Радио и связь, 1994г. 2.3. Конспект лекций по дисциплине «Передача дискретных сообщений» 3. Подготовка к работе: 3.1. Повторить лекционный материал по теме «Локальные вычислительные сети». 3.2. Прочитать приложение лабораторной работе 3.3. Включить компьютер. 4.Перечень основного оборудования Компьютер типа Pentium. 5. Задание: 5.1. Откройте общий доступ к своей папке. 5.2. Скопируйте документ «Задание», который находится на рабочей станции №1 (PC_1) в папке «Distrib\Преподователь». 5.3. Ответьте на вопросы в документе «Задание». 5.4. Переименуйте документ «Задание», назовите его «Лабораторная работа №9 + Ваша фамилия №группы». 5.5. Отправьте переименованный документ в «PC_1\Distrib\Преподаватель» 5.6. Закройте общий доступ к своей папке. 6. Порядок выполнения работы. 6.1. Откройте общий доступ к своей папке, для этого необходимо щёлкнуть по ней правой кнопкой мыши, из контекстного меню выбрать «Свойства». На вкладке «Доступ» поставить галочку напротив: «Открыть общий доступ к этой папке», нажать ОК. После этого значок вашей папки изменится. Он будет выглядеть так: 6.3. Для того, чтобы скопировать документ «Задание», который находится в папке «Distrib\Преподаватель» на «PC_1», нужно на рабочем столе дважды щелкните по значку «Сетевое окружение». Выберите на панели «Сетевые задачи» пункт «Отобразить компьютеры рабочей группы». Выбираем «PC_1». Открываем папку «Distrib\Преподаватель» и находим в ней документ «Задание». Скопируйте этот документ в свою папку. Откройте документ «Задание», ответе на вопросы содержащиеся в этом документе, напечатайте ответы и сохраните документ как «Лабораторная работа №9 + Ваша фамилия №группы». Закройте программу MicrosoftWord. 6.4. Отправьте файл «Лабораторная работа №9 + Ваша фамилия №группы», в папку «Преподаватель» находящуюся на «PC_1\Distrib\» 6.5. Подключите локальный сетевой диск Z:. Для этого откройте папку Мой компьютер, в меню Сервис выберете Подключить сетевой диск. Откроется окно Подключения сетевого диска.