Информационные технологии в работе правоохранительных

advertisement

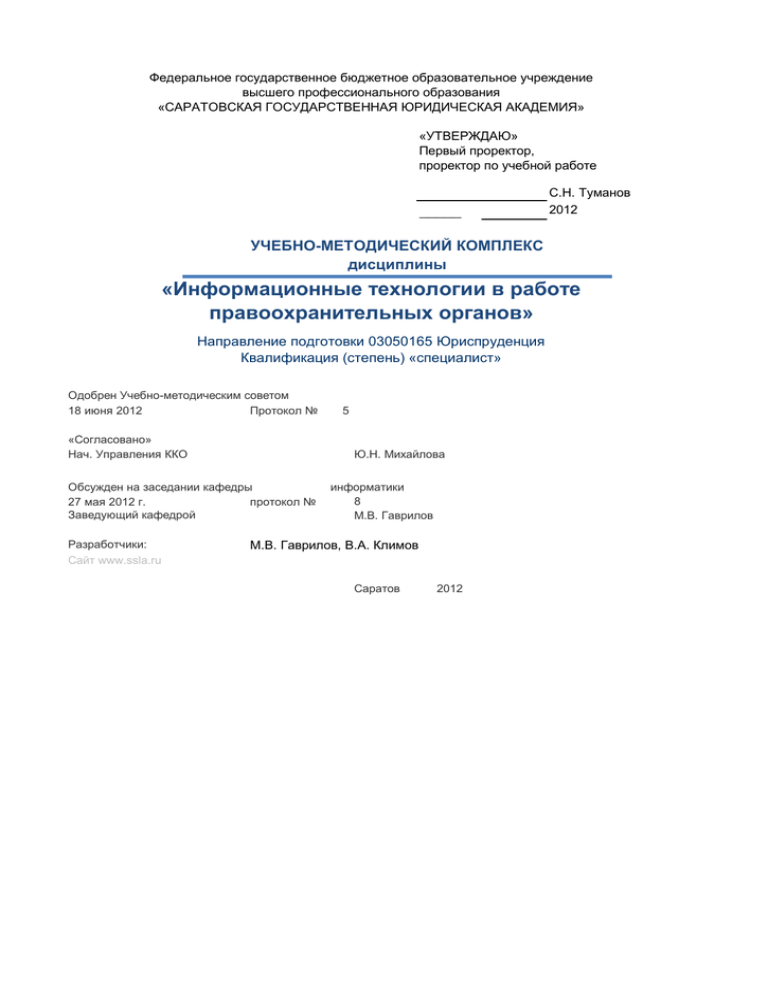

Федеральное государственное бюджетное образовательное учреждение высшего профессионального образования «САРАТОВСКАЯ ГОСУДАРСТВЕННАЯ ЮРИДИЧЕСКАЯ АКАДЕМИЯ» «УТВЕРЖДАЮ» Первый проректор, проректор по учебной работе _____ С.Н. Туманов 2012 УЧЕБНО-МЕТОДИЧЕСКИЙ КОМПЛЕКС дисциплины «Информационные технологии в работе правоохранительных органов» Направление подготовки 03050165 Юриспруденция Квалификация (степень) «cпециалист» Одобрен Учебно-методическим советом 18 июня 2012 Протокол № «Согласовано» Нач. Управления ККО Ю.Н. Михайлова Обсужден на заседании кафедры 27 мая 2012 г. протокол № Заведующий кафедрой Разработчики: Сайт www.ssla.ru 5 информатики 8 М.В. Гаврилов М.В. Гаврилов, В.А. Климов Саратов 2012 Федеральное государственное бюджетное образовательное учреждение высшего профессионального образования «САРАТОВСКАЯ ГОСУДАРСТВЕННАЯ ЮРИДИЧЕСКАЯ АКАДЕМИЯ» Регистрация кафедры, разработавшей УМК дисциплины Начните разработку УМК с регистрации Название дисциплины > Информационные технологии в работе правоохранительных органов Название кафедры (без слова кафедра) > информатики Заведующий кафедрой - И.О. Фамилия > М.В. Гаврилов (Инициалы до фамилии) Дата обсуждения на заседании кафедры в 27.05.2012 формате ДД.ММ.ГГГГ два числа день.два месяц.четыре год Точки между числами Номер протокола заседания кафедры > 8 (число без символа номера) М.В. Гаврилов, В.А. Климов Преподаватели - разработчики УМК Для авторского курса обязательный пункт Как ссылаться на УМК Информационные технологии в работе правоохранительных органов: уч.-мет. комплекс / Сост. М.В. Гаврилов, В.А. Климов; зав. каф. М.В. Гаврилов // Сайт: ssla.ru. - Саратов: ФГБОУ ВПО «Саратовская государственная юридическая академия», 2012. Инф орм ационные технологии в работе правоохранительных органов: уч.-м ет. ком плекс / Сост. М .В. Гаврилов, В.А. Клим ов; з ав. каф . М .В. Гаврилов // Сайт: s s la.ru. - Саратов: ФГБОУ ВПО «Саратовская государственная юридическая академ ия», 2012. ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» Оглавление Используйте переход по ссылкам или ярлыки страниц внизу окна Раздел Раздел Раздел Раздел Раздел I. УЧЕБНАЯ ПРОГРАММА Введение 1. Содержание дисциплины 2. Рекомендуемая литература 3. Интернет и электронные ресурсы II. РАБОЧАЯ ПРОГРАММА Введение 1. Учебно-тематический план 2. Содержание тем по видам учебных занятий 3. Тематика рефератов, докладов, сообщений, обзоров III. ПРОГРАММА ПРОМЕЖУТОЧНОЙ АТТЕСТАЦИИ СТУДЕНТОВ Введение 1. Вопросы к экзаменам и зачетам IV. ПРОГРАММА ИТОГОВОЙ АТТЕСТАЦИИ СТУДЕНТОВ (ВЫПУСКНИКОВ) Введение 1. Темы дипломных работ V. УЧЕБНО-МЕТОДИЧЕСКИЕ РЕКОМЕНДАЦИИ 1. Методические указания к чтению лекций по дисциплине 2. Контрольные задания для межсессионного, итогового и срезового контроля знаний ЭУМК, лист ПргВвед, стр. 5 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» I. УЧЕБНАЯ ПРОГРАММА дисциплины «Информационные технологии в работе правоохранительных органов» Введение Цель преподавания дисциплины – ознакомить с совокупностью приемов поиска, исследования, фиксации и защиты электронной информации в работе правоохранительных органов в соответствии с требованиями ФГОС по направлению подготовки 03050165 "Юриспруденция". Применение информационных технологий в деятельности организации должно удовлетворять следующим условиям. 1. Обеспечивать сотрудникам и гражданам доступ к материалам и документам на уровне, не хуже, чем существовавший до нее или лучше. 2 Иметь совместимость со всеми субъектами внутри организации и другими властными или подчиненными субъектами, которым требуется и дозволен доступ к материалам. 3. Давать экономическую выгоду не только организации, осуществляющей технологию, но и сторонним пользователям технологии. 4. Технологии должны быть защищенными, особенно, в правоохранительной системе, в военных отраслях, в предпринимательстве, в сфере противодействия терроризму. Для эффективного пользования информационными технологиями необходимо овладеть алгоритмическим стилем мышления. Выработать умение планировать действия для достижения цели при помощи фиксированного набора средств, представить сложное действие в виде организованной совокупности простых, конструировать программу (в широком смысле слова) действий как нестандартную последовательность стандартных операций, воспринимать структуру действий в формализованном виде. В работе с информационными системами и технологиями требуется отразить существенные для решения задачи свойства объектов, необходимо научить проходить путь от пользователя до исследователя современных информационных технологий. Применять информацию для решения поставленной задачи, определять, какие сведения необходимы, по каким признакам организовать поиск. Выработать дисциплину и структурированность языковой коммуникации, четкую формулировку сообщения. Студент, освоивший программу, должен: владеть — приемами работы со свойствами элементов файловой структуры (файлов, папок); — навыками автоматизированного сбора информации о параметрах устройств, входящих в состав компьютера и об установленном программном обеспечении. уметь — вести поиск и исследование свойств электронных документов; — осуществлять защиту информации, представленной в электронной форме; знать — основные закономерности создания и функционирования информационных процессов в компьютерах и сетях; — методы подготовки и защиты процессуальных документов с использованием современных информационных технологий. В преподавании используются электронные учебники, контроль знаний (тестирование). Виды самостоятельных работ и методические указания к их выполнению описаны далее в соответствующих разделах. 1. Карта компетенций Дисциплина Компетенции Информационные технологии в ОК-10, ПК-7 работе правоохранительных органов КАРТА КОМПЕТЕНЦИЙ ДИСЦИПЛИНЫ Информационные технологии в работе правоохранительных органов ЭУМК, лист ПргВвед, стр. 6 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» Цель дисциплины - подготовить студента в соответствии с требованиями Федерального государственного образовательного стандарта высшего профессионального образования по направлению подготовки 03050165 Юриспруденция. Задачи (научить) - • разбираться в принципах функционирования и применения основных разработок информационных технологий в сфере юриспруденции; • методам поиска и обработки правовой информации, оформления юридических документов и проведения статистического анализа информации; • методам сбора и обработки и систематизации правовой информации для образовательной, научно-исследовательской и профессиональной деятельности во всех областях правовых знаний. В процессе освоения дисциплины обучающийся формирует и демонстрирует следующее. Профессиональные компетенции ОК-10 - способен понимать сущность и значение информации в развитии современного информационного общества, сознавать опасности и угрозы, возникающие в этом процессе, соблюдать основные требования информационной безопасности, в том числе защиты государственной тайны. ПК-7 - владеет навыками подготовки юридических документов знать: • основные закономерности создания и функционирования информационных процессов в компьютерах и сетях. уметь: • осуществлять защиту информации, представленной в электронной форме владеть навыками: • навыками автоматизированного сбора информации о параметрах устройств, входящих в состав компьютера и об установленном программном обеспечении. знать: • методы подготовки и защиты процессуальных документов с использованием современных информационных технологий. уметь: • вести поиск и исследование свойств электронных документов. владеть навыками: • обеспечения защиты информации, составляющей государственную тайну и иной служебной инофрмации. лист СодржДисц, стр. 7 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» Тема 1. 1. Содержание дисциплины Следственные действия при расследовании преступлений в сфере компьютерной информации 1. Понятие компьютерного преступления. Проблема квалификации преступлений в сфере компьютерной информации. Уголовный кодекс РФ о преступлениях в сфере компьютерной информации. 2. Исследование носителей и хранящейся информации. Исследование программного обеспечения. Исследование файлов и компьютерных документов. 3. Исследование и экспертиза по компьютерной аппаратуре и информации. Исследование, анализ и восстановление компьютерных данных. Виды хранящейся компьютерной информации. 4. Исследование аппаратных средств. Идентификация компьютеров и данных. Средства диагностики и идентификации компьютеров. 5. Информация из истории работы на компьютере: по списку файлов документов последних сеансов работы; истории работы в Интернете (адреса сайтов и документов, закладки, закачки, почтовые сообщения, контакты социальных сетей, комментарии в блогах и форумах); из программ планировщиков и ежедневников. Поиск в базах данных. Информация провайдера. Использование анонимного доступа через прокси - анонимайзеры. Wi-Fi паразитирование. Тема 2. Идентификация электронных документов 1. Ведение электронных документов в практике юриста. Учет и поиск документов по свойствам файла. 2. Свойства файла – признаки его как объекта: имя, тип, местоположение (диск, папка), дата создания или изменения, размер. Дополнительные свойства файла в программе Word. 3. Два способа заполнения свойств. Заполнение свойств файла в других программах. Просмотр свойств в окне папки. Принудительное заполнение свойств. 4. Применение полей для фиксации дат, размещения и других свойств на страницах документа, в колонтитуле и распечатке. Тема 3. Автоматический поиск документов при осмотре компьютера 1. Целесообразность автоматического поиска документов по известному набору данных. Обычный и расширенный поиск документов, индексирование. 2. Расширенный поиск документов по содержанию и свойствам файлов с формированием логических условий на текст, имя, тип файла и другие свойства. 3. Панель поиска в области задач программ пакета MS Office. Программа Поиск файлов, автоматическое создание индекса (база данных свойств и слов по документам на дисках). Тема 4. Шаблоны процессуальных документов 1. Понятие и назначение шаблона документа. Шаблон общий, специальный. 2. Шаблоны документов в практике правоохранительных органов. 3. Создание шаблона на основе образца документа. Создание шаблона без использования образца документа. 4. Наполнение шаблона пользовательскими стилями. Создание серии документов на основе созданного шаблона. Тема 5. Поля и формы в процессуальных документах 1. Понятие и назначение поля (поле – код, обеспечивающий автоматическую вставку в электронный документ текста, номеров страниц и других сведений. Примеры полей (DATE вставляет текущую дату). Виды полей. Оглавление. 2. Форма – документ, содержащий предназначенные для заполнения пустые места (поля формы), в которые вводятся данные. Электронная регистрационная форма, при заполнении которой значения выбираются из раскрывающихся списков. Поле формы. 3. Панель инструментов Формы в Microsoft Word. Текстовое поле в форме. Поле Формы со списком. Поле Флажок в форме. Защита формы. Создание документа с использованием полей форм. 4. Создание пользовательского шаблона документа типа бланка. Создание серии документов на основе созданного шаблона. Тема 6. Компьютерные средства создания запросов, повесток, писем (документов для массовой рассылки) 1. Слияние. Понятие основного документа и источника данных. Понятие поля слияния. лист СодржДисц, стр. 8 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 2. Создание и правка основного документа. 3. Создание и правка источника данных. Редактирование существующего источника данных. 4. Объединение основного документа и источника данных. Места объединения документов. Совместная работа группы по подготовке процессуального или нормативного документа Тема 7. 1. Виды совместной работы над документом. Режим записи исправлений в тексте документа. 2. Последовательная работа над версиями, параллельная работа. Сопоставление исправлений разных авторов в одном документе. Версии документа. 3. Панель инструментов Рецензирование. Рецензенты. Отображение исправлений. Работа с примечаниями. Коллективная работа над законами, уставами и др., обмен мнениями. 4. Сравнение версий в разных окнах. Сравнение текущего документа с документом другого файла. Парольная защита Тема 8. 1. 2. 3. 4. Места установки паролей. Современные требования к паролям. Виды атак на пароли, парольные взломщики. Классификация паролей, понятия слабый и надежный пароли. Программы, тестирующие пароли. 1. 2. 3. 4. Установка и различные виды парольной защиты документа. Возможности преодоления и обхода парольной защиты. Приемы скрытия текста и графических объектов в документе. Приемы обнаружения скрытых текстовых и графических объектов в документе. Защита документа, подготовленного в программе Word Тема 9. лист Лит, стр. 9 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 2. Рекомендуемая литература Основная литература 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. 11. Гаврилов М.В., Климов В.А. Информатика и информационные технологии. – М.: Юрайт, 2011. – 350 с. Гаврилов М.В., Касаткина Е.Г., Никитина О.В. Теория и практика научного труда: учебнометодическое пособие / под ред. М.В. Гаврилова и Н.Ю. Тяпугиной. – Саратов, 2009. – 270 с. Бек Л.И. и др. Все для работы с жестким диском, файлами и данными. Полное руководство. – СПб.: Наука и техника, 2009. – 416 с. Горячев Д.П. и др. Суперфлешка. – СПб.: Наука и техника, 2009. – 256 с. Гаврилов М.В., Иванов А.Н. Осмотр места происшествия при расследовании преступлений в сфере компьютерной информации. – Саратов, СГАП, – 2006, 2008 г. 136 c. Гаврилов, М.В. Информатика и информационные технологии / М.В. Гаврилов. – М. : Гардарики, 2006, 2007.– 655 с. Нехорошев А.Б., Шухнин М.Н., Юрин И.Ю., Яковлев А.Н. Практические основы компьютерно-технической экспертизы: учебно-методическое пособие. – Саратов, Издательство «Научная книга», 2007. – 266 с. Гаврилов М.В., Спрожецкая Н.В. Информатика / М.: Гардарики, 2006. – 426 с. Гультяев А.К. Восстановление данных. – СПб.: Питер, 2006. – 379 с. Ковалева Н.Н. Информационное право. М., 2006. Гаврилин Ю.В., Шурухнов Н.Г. Криминалистика: методика расследования отдельных видов преступлений: Курс лекций / Под ред. проф. Н.Г. Шурухнова. М., 2004. 468 с. 12. Касперски К. Техника защиты компакт-дисков от копирования. – СПб.: БХВ, 2004. – 464 с. 13. Ботт Э., Зихерт К. Безопасность Windows. Windows XP и Windows 2000. – М.: Питер, 2003. – 662 с. Вебер К., Бадур Г. Безопасность Windows XP. Готовые решения сложных задач защиты компьютеров. – СПб.: ООО «ДиаСофтЮП», 2003. – 464 с. Гордеев А.В., Молчанов А.Ю. Системное программное обеспечение. – СПб.: Питер, 2003. – 736 с. Гринберг, А.С. Защита информационных ресурсов государственного управления : учебное пособие / А. С. Гринберг, Н. Н. Горбачев, А.А. Тепляков. - М. : ЮНИТИ, 2003. 327 с. Волеводз А.Г. Противодействие компьютерным преступлениям. М.: Юрлитинформ, 2002. – 496 с. Коул Э. Руководство по защите от хакеров. М.: Изд. дом «Вильямс», 2002. – 640 с. Быстряков Е.Н., Иванов А.Н., Климов В.А. Расследование компьютерных преступлений. 2-е изд.– Саратов, СГАП, 2001. – 112 с. Гаврилин Ю.В. Расследование неправомерного доступа к компьютерной информации: Учеб. пособ. / Под ред. Н.Г. Шурухнова. М., 2001. 88 с. Лукацкий А.В. Обнаружение атак. – СПб.: БХВ – Петербург, 2001. – 624 с. Анин Б.Ю. Защита компьютерной информации. – СПб.: БХВ – Петербург, 2000. – 384 с. 14. 15. 16. 17. 18. 19. 20. 21. 22. 23. Зима В.М., Молдовян А.А., Молдовян Н.А. Безопасность глобальных сетевых технологий. – СПб.: БХВ – Петербург, 2000. – 320 с. Законы и нормативные документы 1. 2. 3. 4. Доктрина информационной безопасности Российской Федерации (утв. Президентом РФ от 9 сентября 2000 г. N Пр-1895) Федеральный закон от 27 июля 2006 г. N 149-ФЗ "Об информации, информационных технологиях и о защите информации" (в редакции, действующей на 01.01.2012 г.). Закон РФ от 21 июля 1993 г. N 5485-1 "О государственной тайне" (в редакции, действующей на 01.01.2012 г.) Федеральный закон от 27 июля 2006 г. N 152-ФЗ "О персональных данных" (в редакции, действующей на 01.01.2012 г.) лист Лит, стр. 10 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 5. Федеральный закон от 29 июля 2004 г. N 98-ФЗ "О коммерческой тайне" (с изменениями от 2 февраля, 18 декабря 2006 г., 24 июля 2007 г.) 6. Федеральный закон от 25 марта 2011 г. N 63-ФЗ "Об электронной подписи". 7. Гражданский кодекс Российской Федерации (ГК РФ) часть четвертая от 18 декабря 2006 г. 230-ФЗ. (в редакции, действующей на 01.01.2012 г.) Уголовный кодекс РФ от 13 июня 1996 г. N 63-ФЗ (УК РФ) (в редакции, действующей на 01.01.2012 г.) 8. 9. Сборник руководящих документов по защите информации от несанкционированного доступа (Гостехкомиссия при президенте РФ) / М.: CИП РИА (Российская инженерная академия). 1998. 120 с. Дополнительная литература 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. 11. 12. 13. 14. 15. Вехов, В.Б. Основы криминалистического учения об исследовании и использовании компьютерной информации и средств ее обработки : монография / В. Б. Вехов. Волгоград : Изд-во Волгоградской акад. МВД РФ, 2008. - 401 с. Кузнецов, А. П. Преступления в сфере компьютерной информации : учебнопрактическое пособие / А. П. Кузнецов, Н. Н. Маршакова, С. М. Паршин. - Нижний Новгород : Нижегородская правовая акад. [изд.], 2007. - 48 с. Полещук, О. В. Криминалистическое исследование следов при расследовании компьютерных преступлений: монография : монография / О. В. Полещук, Г. М. Шаповалова; науч. ред. В. В. Яровенко. - Владивосток : Изд-во Дальневосточного ун-та, 2006. - 157 с. Менжега, М. М. Расследование создания, использования и распространения вредоносных программ для ЭВМ: учебное пособие / М. М. Менжега. - Саратов : Изд-во Саратовской гос. акад. права, 2006. - 132 с. Карев, Я.А. Электронные документы и сообщения в коммерческом обороте: правовое регулирование / Я.А. Карев. – М. : Статут, 2006. – 317 с. Интеллектуальная собственность и ее исследователь : сб. трудов памяти проф. С.А. Чернышевой / [отв. ред А.И. Абдуллин]. – Казань : Изд-во Казанского гос. ун-та, 2005. – 180 с. Компьютер и Интернет в нотариальной практике / отв. ред. Й. Беттендорф ; пер. с нем. С.С. Трушников. – М. : Волтерс Клувер, 2005. – 264 с. Копылов, В.А. Информационное право: учебник / В.А. Копылов . – Изд. 2-е, перераб. и доп. – М. : Юристъ, 2005. – 512 с. Тедеев, А.А. Информационное право (право Интернета) : учеб. пособие / А.А. Тедеев. – М. : ЭКСМО, 2005. – 304 с. Калятин, В.О. Право в сфере Интернета / В.О. Калятин. – М. : Норма, 2004. – 480 с. Осипенко, А. Л. Борьба с преступностью в глобальных компьютерных сетях : международный опыт : [монография] / А. Л. Осипенко. - М. : Норма, 2004. - 432 с. Публичные библиотеки в век цифровой информации : научное издание / Под ред. Л.А. Казаченковой. – М. : Фаир-Пресс, 2004. – 416 с. Батурин, Ю.М. Компьютерная преступность и компьютерная безопасность / Ю. М. Батурин, А. М. Жодзишский. - М. : Юридическая литература, 1991. - 157 с. Безопасность электронного бизнеса / Кузьмин А.С.Смирнов С.Н.Пярин В.А. - М. : Гелиос АРВ, 2002. 432 с. Расследование преступлений в сфере компьютерной информации/ Б. В. Андреев, П. Н. Пак, В. П. Хорст. - М. : Юрлитинформ, 2001. - 152 с. Айков Д. и др. Компьютерные преступления. М.: Мир, 1999. 351 с. ЭУМК, лист ИтРесур, стр. 11 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 3. Интернет и электронные ресурсы Ссылки на сайты работают при подключении к Интернету Сайт СГЮА (www.ssla.ru). Информационная система «Сетевой учебно-методический массив академии» (ИС СУММА) кафедры информатики СГЮА на сервере [Электронный ресурс], 2011. Электронные учебники, пособия, задания, тесты, контрольные работы. 3. Безопасность на компьютере (SecurityLab.ru). 4. Компьютерные преступления (http://cybercrime.report.ru/) 5. Компьютерная преступность (www.cybercop.ru) 6. Центр исследования компьютерной преступности (www.crime-research.ru) 7. Центр реагирования на компьютерные инциденты (www.cert.ru) 8. Центр исследования организованной преступности (Владивосток - www.crime.vl.ru) 9. Саратовский центр по исследованию проблем организованной преступности и коррупции - http://sartraccc.sgap.ru 10. Гаврилов М.В. Интернет для юристов / ИС СУММА кафедры информатики СГЮА, 2011. 1. 2. 11. Гаврилов М.В. Следы / ИС СУММА кафедры информатики СГЮА, 2011. 12. Гаврилов М.В. Полярное слияние / ИС СУММА кафедры информатики СГЮА, 2011. 13. Новикова Е.А. Слияние / ИС СУММА кафедры информатики СГЮА, 2011. 14. Гаврилов М.В. Совместная работа / ИС СУММА кафедры информатики СГЮА, 2011. 15. Климов В.А. Перекодирование информации / ИС СУММА кафедры информатики СГЮА, 2011. В.А. Пароли / ИС СУММА кафедры информатики СГЮА, 2011. 16. Климов 17. Климов В.А. Защита документов Word / ИС СУММА кафедры информатики СГЮА, 2011. 18. Климов В.А. Защита документов Excel / ИС СУММА кафедры информатики СГЮА, 2011. В.А. Защита документов / ИС СУММА кафедры информатики СГЮА, 2011. 19. Климов ЭУМК, лист РабПрг, стр. 12 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» II. РАБОЧАЯ ПРОГРАММА дисциплины «Информационные технологии в работе правоохранительных органов» Введение Дисциплина «Информационные технологии в работе правоохранительных органов» изучается студентами очной формы обучения. Цель изучения и преподавания дисциплины «Информационные технологии в работе правоохранительных органов» - подготовка специалистов в соответствии с требованиями государственного образовательного стандарта высшего профессионального образования, которые, способны понимать сущность и значение информационных технологий, используемых при подготовке процессуальных документов и расследовании компьютерных преступлений, соблюдать основные требования информационной безопасности, в том числе защиты государственной тайны . Рабочая программа регламентирует учебные часы проведения лекционных и семинарских занятий, а также часы самостоятельной работы для студентов очной формы обучения. Теоретическая подготовка юристов предполагает как традиционные формы обучения и контроля знаний, а именно: чтение лекций, проведение семинарских, индивидуальных занятий, подготовка рефератов, написание контрольных и курсовых работ, научных докладов, так и итоговое тестирование по блокам, а также Интернет-экзамен. Режим занятий Дисциплина "Информационные технологии в работе правоохранительных органов" изучается в режиме лекций, семинарских занятий и самостоятельной работы студентов. Лекции Лекция - систематическое, последовательное, монологическое устное (возможно с применением интерактивных и мультимедийных средств) изложение лектором учебного материала, как правило, теоретического характера. Лекции раскрывают понятийный аппарат технологий обработки процессуальной информации, представленной в электронной форме, классификацию мер по ее защите, дают цельное представление о законодательных мерах защиты, показывая их место в системе информационной безопасности, взаимосвязь с родственными дисциплинами, побуждают интерес к предмету, развивают профессиональные интересы. Цель лекций по информационным технологиям - на базе глубокого изучения законодательных нормативных правовых актов и конкретных технологий сформировать у студентов устойчивые знания по вопросам их применения в практической работе правоохранительных органов. Задачи лекции по информационным технологиям: познакомить студентов с приоритетными информационными технологиями, применяющимися в юридической практике; выработать у студентов стойкие знания об основных понятиях и видах информации; познакомить студентов с информационными технологиями, применяющимися при подготовке процессуальных документов; выработать у студентов понимание содержания принципов и основных мер защиты информации. Семинарские занятия Семинарские занятия относятся к практическим занятиям и представляют собой форму сочетания теории и практики. На семинарских занятиях по информационным технологиям в работе правоохранительных органов студенты получают углубленные теоретические знания и практические навыки применения автоматизированной обработке юридических документов и защите информации. Целью семинарского занятия является закрепление знаний, полученных на лекциях (тематика и объем практических занятий приведены в учебно-тематическом плане). ЭУМК, лист РабПрг, стр. 13 Задачи семинарского занятия заключаются в углублении теоретических знаний об основных положениях дисциплины; в изучении и анализе рекомендуемой основной и дополнительной литературы, осваивании учебных пособий по дисциплине и новых материалов, опубликованных в периодической печати; в выработке навыков работы с нормативными правовыми актами; автоматизированной подготовке и обработке юридических документов, формировании стойких понятий об защите информации; закреплении у студентов умений пользоваться полученными теоретическими знаниями при решении практических задач. С амостоятельная работа студентов (СРС) под управлением преподавателя является педагогическим обеспечением развития целевой готовности к профессиональному самообразованию и представляет собой дидактическое средство образовательного процесса, искусственную педагогическую конструкцию организации и управления деятельностью обучающихся. Самостоятельная работа складывается из самостоятельной работы студентов над комплексом Задачи самостоятельной работы: освоить теоретический материал по дисциплине "Информационные технологии в работе правоохранительных органов" (углубленное изучение приемов подготовки и защиты юридических документов); закрепить знание теоретического материала, используя необходимый инструментарий практическим путем (выполнение контрольных работ, тестов для самопроверки и т. д.); применить полученные знания и практические навыки для анализа ситуации и выработки правильного решения (подготовка к групповой дискуссии, подготовленная работа в рамках деловой игры, диспута, письменный анализ конкретной ситуации, и т. д.); применить полученные знания и умения для формирования собственной позиции, теории, модели (написание курсовой, дипломной работы, научно-исследовательской работы студента); содействовать развитию творческой личности, обладающей высокой зрелостью, готовностью к будущей профессиональной юридической деятельности, связанной с автоматизированной обработкой юридических документов и реализацией конкретных мер защиты информации. Самостоятельная работа представляет единство взаимосвязанных форм: 1. Внеаудиторная самостоятельная работа: • самостоятельное изучение материалов, представленных с помощью программы Moodle, в интернете на портале академии; • подготовка и написание рефератов, докладов и других письменных работ на заданные темы. Студенту желательно предоставить право выбора темы работы; • выполнение домашних заданий разнообразного характера - решение задач; подбор и изучение источников права; разработка и составление различных схем и др.; • выполнение индивидуальных заданий, направленных на развитие инициативы. Индивидуальное задание может получать как каждый студент, так и часть студентов группы; • выполнение курсовых проектов и работ; • подготовка к участию в научно-теоретических конференциях, круглых столах, олимпиадах и др. 2. Аудиторная самостоятельная работа; Аудиторная самостоятельная работа может реализовываться при проведении семинарских занятий и во время чтения лекций. При чтении лекционного курса непосредственно в аудитории необходимо контролировать усвоение материала основной массой студентов путем проведения экспресс-опросов по конкретным темам, тестового контроля знаний и т.д. Материально-техническое обеспечение дисциплины Лекции обеспечены слайдами и видеоматериалами. Средства освоения дисциплины: интерактивная доска (4), мультимедийное оборудование для проведения занятий (4), Компьютеры (16 классов по 15 машин). Программное обеспечение: Компьютерные программы: Windows 2002, 2003, Microsoft Office 2003, 2010, VBA, Moodle. Рекомендации по использованию информационных и педагогических технологий ЭУМК, лист РабПрг, стр. 14 Специфика дисциплины «Информационные технологии в работе правоохранительных органов» позволяет конструктивно использовать как классические формы обучения, традиционные для высшей школы, так и новейшие педагогические и информационные технологии. Использование указанных технологий в процессе преподавания дисциплины основывается на определении педагогической технологии ЮНЕСКО как «использование в педагогических целях средств, порожденных революцией в области коммуникаций, таких как аудиовизуальные средства, телевидение, компьютеры и другие». К современным педагогическим технологиям, рекомендуемым к использованию в процессе преподавания дисциплины, относятся: Игровые технологии Деловая игра . Темы деловых игр варьируются в зависимости от состояния конкретных способов автоматизированной обработки юридической информации и приемов защиты информации, реализованных в компьютерных классах, и наличия проблем безопасности на момент изучения курса Проблемное обучение Проведение проблемной лекции, посвященной актуальным вопросам информационной безопасности, наиболее остро стоящим на момент изучения курса. Коллективные способы обучения Использование метода «мозговой штурм», «круглый стол» в рамках изучения тем курса. Особенность предмета изучения дисциплины «Информационные технологии в работе правоохранительных органов» предполагает активное использование информационных технологий как процесса обеспечения образования разработками и оптимальным использованием современных информационных технологий, ориентированных на реализацию психолого—педагогических целей обучения. В рамках преподавания дисциплины «Информационные технологии в работе правоохранительных органов» применяются следующие средства информационных технологий (СИТ): Мультимедийное оборудование На аудиторных занятиях (лекциях) СИТ используются для организованного представления преподавателями и студентами материала в формате презентаций PowerPoint, электронных книг, web-страниц работы по формированию и развитию навыков работы с документами и программами, имеющими прикладное значение. Сетевые ресурсы Проведение самостоятельной аттестации возможно на базе Портала Ресурсного центра сетевого взаимодействия Саратовской государственной юридической академии (http://portal.sgap.ru/), где студенты получают и решают с любого компьютера, имеющего выход в интернет контрольные (тестовые) задания. Работа с электронными учебниками, электронными заданиями и тестами, находящимися на сервере кафедры и доступными из компьютерных классов академии. Дистанционные ресурсы, использование Интернет Проведение текущего контроля успеваемости студентов возможно через Интернет в форме Интернет-тестирования на базе Портала Ресурсного центра сетевого взаимодействия Саратовской государственной юридической академии (http://portal.sgap.ru/). Использование Системы Web-ИРБИС 64 , которая представляет собой типовое интегрированное решение в области автоматизации библиотечных технологий и предназначена для использования в библиотеках любого типа и профиля для использования в качестве одной из основных компонент библиотечных Интернет-серверов и Интернет-комплексов. Использование для подготовки к занятиям и зачету ресурсов Научной библиотеки Саратовской государственной юридической академии (НБ СГЮА через Интернет (http://lib.sgap.ru/irbis64r_81/index.html). Электронная почта (E-mail) - средство обмена сообщениями по электронным коммуникациям (в режиме off-line) между студентом и преподавателем в целях оказания off-line-консультации студентам при подготовке к занятиям и зачету. Преподаватели используют СИТ для создания индивидуальных рабочих журналов и различных баз данных с автоматическим учетом посещаемости, выставлением оценок и расчетом балльнорейтинговой оценки студентов, обработки информации о процессе обучения и выдачи результатов (накопление информации о тестировании и опросах, ее статистическая обработка, показатели конкретных студентов и/или группы в целом и т.д.), подготовки дополнительного материала как для плановых занятий, так и для научно-исследовательской работы студентов. Текущий контроль успеваемости ЭУМК, лист РабПрг, стр. 15 Текущий контроль успеваемости осуществляются самостоятельно преподавателем, ведущим лекционные и семинарские занятия, в рамках планируемой учебной нагрузки. Текущий контроль успеваемости осуществляется в следующих основных формах: тест - опрос на компьютере; - руководство подготовкой рефератов, контрольных и курсовых работ; - тестирование, в том числе Интернет-тестирование на базе Портала Ресурсного центра сетевого взаимодействия Саратовской государственной юридической академии (http://portal.sgap.ru/).; - коллоквиумы; - практические индивидуальные задания; - руководство подготовкой научных публикаций, докладов на конференции; - участие в научных и учебно-методических конференциях и семинарах; другие формы, определяемые учебной нагрузкой и учебно-тематическим планом. лист УчТемПл, стр. 16 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 1. Учебно-тематический план Дисциплина «Информационные технологии в работе правоохранительных органов» изучается студентами очной формы обучения. Цель изучения и преподавания дисциплины «Информационные технологии в работе правоохранительных органов» - подготовка специалистов в соответствии с требованиями государственного образовательного стандарта высшего профессионального образования, которые, способны понимать сущность и значение информационных технологий, используемых при подготовке процессуальных документов и расследовании компьютерных преступлений, соблюдать основные требования информационной безопасности, в том числе защиты государственной тайны . Семестр 7 Категория слушателей Срок обучения Форма обучения Режим занятий студенты 5 лет очная лекции, семинары, практические занятия Количество часов № пп Наименование разделов и тем аудисемиОбщее лекции торные нары самост работа Форма контроля Семестр 7 1 Следственные действия при расследовании преступлений в сфере компьютерной информации 2 Идентификация электронных документов 3 Автоматический поиск документов при осмотре компьютера 4 Шаблоны процессуальных документов 2 2 2 2 2 4 2 2 2 4 2 2 2 документах Компьютерные средства создания запросов, повесток, писем (документов для массовой рассылки) Совместная работа группы по подготовке процессуального или нормативного документа Парольная защита Защита документа, подготовленного в программе Word 4 2 2 2 6 2 2 4 4 2 2 2 4 2 2 2 4 2 2 2 Итого семестр 7 40 20 2 18 20 40 20 2 18 20 5 Поля и формы в процессуальных 6 7 8 9 норматив по плану СГЮА 6 4 4 2 Тестирование, Контрольные работы Зачет лист СодржТем, стр. 17 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 2. Содержание тем по видам учебных занятий Следственные действия при расследовании преступлений в сфере компьютерной информации Тема 1. 1. Понятие компьютерного преступления. Проблема квалификации преступлений в сфере компьютерной информации. Уголовный кодекс РФ о преступлениях в сфере компьютерной информации. 2. Исследование носителей и хранящейся информации. Исследование программного обеспечения. Исследование файлов и компьютерных документов. 3. Исследование и экспертиза по компьютерной аппаратуре и информации. Исследование, анализ и восстановление компьютерных данных. Виды хранящейся компьютерной информации. 4. Исследование аппаратных средств. Идентификация компьютеров и данных. Средства диагностики и идентификации компьютеров. 5. Информация из истории работы на компьютере: по списку файлов документов последних сеансов работы; истории работы в Интернете (адреса сайтов и документов, закладки, закачки, почтовые сообщения, контакты социальных сетей, комментарии в блогах и форумах); из программ планировщиков и ежедневников. Поиск в базах данных. Информация провайдера. Использование анонимного доступа через прокси - анонимайзеры. Wi-Fi паразитирование. Лекции 1. Понятие компьютерного преступления. Проблема квалификации преступлений в сфере компьютерной информации. Уголовный кодекс РФ о преступлениях в сфере компьютерной информации. 2 час Семинары 1. Исследование носителей и хранящейся информации. Исследование программного обеспечения. Исследование файлов и компьютерных документов. 2 час. 2. Исследование и экспертиза по компьютерной аппаратуре и информации. Исследование, анализ и восстановление компьютерных данных. Виды хранящейся компьютерной информации. 3. Исследование аппаратных средств. Идентификация компьютеров и данных. Средства диагностики и идентификации компьютеров. Самостоятельная работа 1. Информация из истории работы на компьютере: по списку файлов документов последних сеансов работы; истории работы в Интернете (адреса сайтов и документов, закладки, закачки, почтовые сообщения, контакты социальных сетей, комментарии в блогах и форумах); из программ планировщиков и ежедневников. Поиск в базах данных. Информация провайдера. Использование анонимного доступа через прокси - анонимайзеры. Wi-Fi паразитирование. 2. Написание реферата по указанной теме. Рекомендуемая литература по теме 1. Быстряков Е.Н., Иванов А.Н., Климов В.А.. Расследование компьютерных преступлений. Учебное пособие / Саратов: СГАП, 2000. – 112 с. (с. 3 - 6) 2. Гаврилов М.В. Противодействие преступлениям, совершаемым в сфере компьютерной и мобильной коммуникаций организованными преступными группами. / Саратов, Саратовский центр по исследованию проблем организованной преступности и коррупции, Сателлит, 2009. 192 с. (с. 10 - 30) 3. Нехорошев А.Б., Шухнин М.Н., Юрин И.Ю., Яковлев А.Н. Практические основы компьютернотехнической экспертизы: учебно-методическое пособие. / Саратов, Издательство «Научная книга», 2007. – 266 с. (с. 6 - 30) Контрольные вопросы по теме 1. Назовите цели и задачи осмотра компьютерной техники. 2. Какие задачи решаются при исследовании носителей информации? 3. Какие задачи решаются при исследовании файлов и компьютерных документов? 4. Каковы основные задачи компьютерно-технической экспертизы? 4 час. лист СодржТем, стр. 18 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» Тема 2. Идентификация электронных документов 1. Ведение электронных документов в практике юриста. Учет и поиск документов по свойствам файла. 2. Свойства файла – признаки его как объекта: имя, тип, местоположение (диск, папка), дата создания или изменения, размер. Дополнительные свойства файла в программе Word. 3. Два способа заполнения свойств. Заполнение свойств файла в других программах. Просмотр свойств в окне папки. Принудительное заполнение свойств. 4. Применение полей для фиксации дат, размещения и других свойств на страницах документа, в колонтитуле и распечатке. Семинары 1. Свойства файла – признаки его как объекта: имя, тип, местоположение (диск, папка), дата создания или изменения, размер. Дополнительные свойства файла в программе Word. 2 час. 2. Два способа заполнения свойств. Заполнение свойств файла в других программах. Просмотр свойств в окне папки. Принудительное заполнение свойств. 3. Применение полей для фиксации дат, размещения и других свойств на страницах документа, в колонтитуле и распечатке. Самостоятельная работа 1. Ведение электронных документов в практике юриста. Учет и поиск документов по свойствам файла. 4 час. 2. Написание реферата по указанной теме. Рекомендуемая литература по теме 1. Быстряков Е.Н., Иванов А.Н., Климов В.А.. Расследование компьютерных преступлений. Учебное пособие / Саратов: СГАП, 2000. – 112 с. (с. 62 - 95) 2. Гаврилов М.В., Иванов А.Н. Осмотр места происшествия при расследовании преступлений в сфере компьютерной информации. Учебное пособие / Саратов, СГАП, 2008. - 136 с. (с. 7 - 10) 3. Гаврилов М.В. Противодействие преступлениям, совершаемым в сфере компьютерной и мобильной коммуникаций организованными преступными группами. / Саратов, Саратовский центр по исследованию проблем организованной преступности и коррупции, Сателлит, 2009. 192 с. (с. 92 - 101) Контрольные вопросы по теме 1. Перечислите свойства электронного документа. 2. Чем отличаются свойства файла и свойства электронного документа? 3. Как включить свойства документа в текст самого документа? 4. Как изменяются свойства документа при его редактировании или сохранении под другим полным именем? Тема 3. Автоматический поиск документов при осмотре компьютера 1. Целесообразность автоматического поиска документов по известному набору данных. Обычный и расширенный поиск документов, индексирование. 2. Расширенный поиск документов по содержанию и свойствам файлов с формированием логических условий на текст, имя, тип файла и другие свойства. 3. Панель поиска в области задач программ пакета MS Office. Программа Поиск файлов, автоматическое создание индекса (база данных свойств и слов по документам на дисках). Семинары 1. Расширенный поиск документов по содержанию и свойствам файлов с условий на текст, имя, тип файла и другие свойства. 2. формированием Панель поиска в логических области задач программ пакета MS Office. Программа Поиск файлов, автоматическое создание индекса (база данных свойств и слов по документам на дисках). Самостоятельная работа 2 час. 2 час. лист СодржТем, стр. 19 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 1. Целесообразность автоматического поиска документов по известному набору данных. Обычный и расширенный поиск документов, индексирование. 2. Написание реферата по указанной теме. Рекомендуемая литература по теме 1. Гаврилов М.В. Информатика и информационные технологии. Учебник / М, Гардарики, 2006, 2007. – 655 с. (гл. 22 Технологии электронных документов) 2. Гаврилов М.В., Иванов А.Н. Осмотр места происшествия при расследовании преступлений в сфере компьютерной информации. Учебное пособие / Саратов, СГАП, 2004. - 136 с. (с. 44 - 50) 3. Нехорошев А.Б., Шухнин М.Н., Юрин И.Ю., Яковлев А.Н. Практические основы компьютернотехнической экспертизы: учебно-методическое пособие. / Саратов, Издательство «Научная книга», 2007. – 266 с. (с. 134 - 148) Контрольные вопросы по теме 1. Чем отличаются обычный и расширенный поиск документов? 2. Можно ли вести расширенный посик документов с использованием символов шаблона в описании свойств? 3. Можно ли вести расширенный поиск документов сразу по нескольким свойствам? 4. Допустимо ли применять логические функции для объединения нескольких свойств при расширенном поиске документов? Тема 4. Шаблоны процессуальных документов 1. Понятие и назначение шаблона документа. Шаблон общий, специальный. 2. Шаблоны документов в практике правоохранительных органов. 3. Создание шаблона на основе образца документа. Создание шаблона без использования образца документа. 4. Наполнение шаблона пользовательскими стилями. Создание серии документов на основе созданного шаблона. Семинары 1. Понятие и назначение шаблона документа. Шаблон общий, специальный. 2. Создание шаблона на основе образца документа. Создание шаблона без использования образца документа. 3. Наполнение шаблона пользовательскими стилями. Создание серии документов на основе созданного шаблона. 2 час. Самостоятельная работа 2 час. 1. Шаблоны документов в практике правоохранительных органов. 2. Написание реферата по указанной теме. Рекомендуемая литература по теме 1. Гаврилов М.В. Информатика и информационные технологии. Учебник / М, Гардарики, 2006, 2007. – 655 с. (с. 193 - 201) 2. Гаврилов М.В., Разноглядова М.Ю., Стрелюхина Л.Ю. Стили и шаблоны. / ИС СУММА кафедры информатики СГЮА, 2011. (теория к практической работе) 3. Нехорошев А.Б., Шухнин М.Н., Юрин И.Ю., Яковлев А.Н. Практические основы компьютернотехнической экспертизы: учебно-методическое пособие. / Саратов, Издательство «Научная книга», 2007. – 266 с. (с. 128 - 134) Контрольные вопросы по теме 1. В чем отличие шаблона от обычного электронного документа? 2. Как создать шаблон на основе готового документа? 3. Как создать на основе шаблона новый документ? 4. Чем отличаются команды Создать и Открыть, в контекстном меню шаблона? Тема 5. Поля и формы в процессуальных документах 1. Понятие и назначение поля (поле – код, обеспечивающий автоматическую вставку в электронный документ текста, номеров страниц и других сведений. Примеры полей (DATE вставляет текущую дату). Виды полей. Оглавление. лист СодржТем, стр. 20 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 2. Форма – документ, содержащий предназначенные для заполнения пустые места (поля формы), в которые вводятся данные. Электронная регистрационная форма, при заполнении которой значения выбираются из раскрывающихся списков. Поле формы. 3. Панель инструментов Формы в Microsoft Word. Текстовое поле в форме. Поле Формы со списком. Поле Флажок в форме. Защита формы. Создание документа с использованием полей форм. 4. Создание пользовательского шаблона документа типа бланка. Создание серии документов на основе созданного шаблона. Семинары 1. Форма – документ, содержащий предназначенные для заполнения пустые места (поля формы), в которые вводятся данные. Электронная форма, 2. Панель инструментов Формы в Microsoft Word. Текстовоерегистрационная поле в форме. Поле Формы со пользовательского списком. Поле Флажок в форме. Защитатипа формы. Создание документа 3. Создание шаблона документа бланка. Создание серии с документов на основе созданного шаблона. Самостоятельная работа 1. Понятие и назначение поля (поле – код, обеспечивающий автоматическую в электронный текста, 2. вставку Написание реферата подокумент указанной теме.номеров страниц и других сведений. Рекомендуемая литература по теме 2 час. 2 час. 1. Гаврилов М.В. Информатика и информационные технологии. Учебник / М, Гардарики, 2006, 2007. – 655 с. (с. 445 - 452) 2. Новикова Е.А. Формы в MS Word. / ИС СУММА кафедры информатики СГЮА, 2011.(теория к практической работе) Контрольные вопросы по теме 1. Охарактеризуйте виды и назначение полей форм. 2. Обоснуйте необходимость и укажите способы защиты форм (бланков) документов. 3. Как правильно копировать, размножать и перемещать поля форм? 4. Возможно ли перемещение и редактирование свойств полей форм после ее защиты? Компьютерные средства создания запросов, повесток, писем Тема 6. 1. Слияние. Понятие основного документа и источника данных. Понятие поля 2. слияния. Создание и правка основного документа. 3. Создание и правка источника данных. Редактирование существующего источника данных. 4. Объединение основного документа и источника данных. Места объединения документов. Семинары 2 час. 1. Создание и правка основного документа. 2. Создание и правка источника данных. Редактирование существующего источника данных. 3. Объединение основного документа и источника данных. Места объединения документов. Самостоятельная работа 1. Слияние. Понятие основного документа и источника данных. Понятие поля слияния. реферата по указанной теме. 2. Написание Рекомендуемая литература по теме 1. Гаврилов М.В. Информатика и информационные технологии. Учебник / М, Гардарики, 2006, 2007. – 655 с. (с. 445 - 452) 2. Гаврилов М.В. Полярное слияние / ИС СУММА кафедры информатики СГЮА, 2011. 3. Новикова Е.А. Слияние / ИС СУММА кафедры информатики СГЮА, 2011. Контрольные вопросы по теме 1. Что такое слияние документов и каково его назначение? 2. Перечислите типы документов, которые могут быть использованы кв качестве документа-источника. 3. Что такое поля слияния и как они задаются при подготовке документа-источника? 4 час. лист СодржТем, стр. 21 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 4. Перечислите места, в которых может происходить объединение (слияние) документов. Тема 7. Совместная работа группы по подготовке процессуального или нормативного документа 1. Виды совместной работы над документом. Режим записи исправлений в тексте документа. 2. Последовательная работа над версиями, параллельная работа. Сопоставление исправлений разных авторов в одном документе. Версии документа. 3. Панель инструментов Рецензирование. Рецензенты. Отображение исправлений. Работа с примечаниями. Коллективная работатекущего над законами, уставами и др., 4. Сравнение версий в разных окнах. Сравнение документа с документом другого файла. Семинары 1. Виды совместной работы над документом. Режим записи исправлений в тексте документа. 2. Последовательная работа над версиями, параллельная работа. Сопоставление исправлений разных авторов в одном документе. Версии документа. 3. Сравнение версий в разных окнах. Сравнение текущего документа с документом другого файла. Самостоятельная работа 2 час. 2 час. 1. Панель инструментов Рецензирование. Рецензенты. Отображение исправлений. Работа с примечаниями. Коллективная работа над законами, уставами и др., обмен мнениями. 2. Написание реферата по указанной теме. Рекомендуемая литература по теме 1. Гаврилов М.В. Информатика и информационные технологии. Учебник / М, Гардарики, 2006, 2007. – 655 с. (с. 445 - 452) 2. Гаврилов М.В. Совместная работа / ИС СУММА кафедры информатики СГЮА, 2011. Контрольные вопросы по теме 1. В чем смысл и назначение совместной работы над одним документом? 2. Что означает режим записи исправлений? 3. Что означает понятие - версии документа? 4. Как сменить имя пользователя при совместной работе с одним документом? Тема 8. Парольная защита 1. Места установки паролей. Современные требования к паролям. 2. Виды атак на пароли, парольные взломщики. 3. Классификация паролей, понятия слабый и надежный пароли. 4. Программы, тестирующие пароли. Семинары 1. Виды атак на пароли, парольные взломщики. 2. Классификация паролей, понятия слабый и надежный пароли. 3. Программы, тестирующие пароли. Самостоятельная работа 1. Места установки паролей. Современные требования к паролям. 2. Написание реферата по указанной теме. Рекомендуемая литература по теме 1. Гаврилов М.В., Климов В.А. Информатика и информационные технологии. Учебник / М, Юрайт, 2011. - 350 с. (с. 269-278) 2. Бернет М. Как создать идеальный пароль: выбираем пароли, отпугивающие хакеров. / М. : НТ Пресс, 2007. - 176 с. (с. 25 - 28, 69 - 73, 112 - 114) 3. Климов В.А. Пароли. / ИС СУММА кафедры информатики СГЮА, 2011. (теория к практической работе) Контрольные вопросы по теме 1. Назовите современные требования к паролям. 2. В чем различиеслабого и надежного пароля? 3. Какие виды атак возможны на пароли? 4. Выполнение каких двух условий делает пароль надежным? 2 час. 2 час. лист СодржТем, стр. 22 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» Защита документа, подготовленного в программе Word Тема 9. 1. 2. 3. 4. Установка и различные виды парольной защиты документа. Возможности преодоления и обхода парольной защиты. Приемы скрытия текста и графических объектов в документе. Приемы обнаружения скрытых текстовых и графических объектов в документе. Семинары 1. Возможности преодоления и обхода парольной защиты. 2. Приемы скрытия текста и графических объектов в документе. 3. Приемы обнаружения скрытых текстовых и графических объектов в документе. 2 час. Самостоятельная работа 1. Установка и различные виды парольной защиты документа. 2. Написание реферата по указанной теме. Рекомендуемая литература по теме 2 час. 1. Встроенная справка к программе MS Word (поиск по ключевому слову "Защита") 2. Климов В.А. Защита документов Word / ИС СУММА кафедры информатики СГЮА, 2011. (теория к практической работе) Контрольные вопросы по теме 1. Чем отличаются пароль на открытие документа и пароль разрешения записи? 2. Установка какого пароля приводит к шифрованию документа? 3. Перечислите возможные приемы скрытия объектов в документе. 4. Можно ли установить парольную защиту на часть документа? лист ТемРеф, стр. 23 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 3. Тематика рефератов, докладов, сообщений, обзоров 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. 11. 12. 13. 14. 15. 16. 17. 18. 19. 20. 21. 22. 23. Классификация вредоносных программ и защита от их воздействия. Темы и шаблоны в Microsoft Office Word как средства профессионального оформления документов. Применение полей Microsoft Office Word в электронном делопроизводстве. Поля Microsoft Office Word как средство быстрого извлечения информации. Возможности Microsoft Office Word по защите и разграничению доступа при работе в корпоративной сети. Создание форм в Microsoft Office Word, Excel, Access. Средства электронной подготовки и обработки документов бланкового типа. Технология слияния при подготовке процессуальных документов. Применение баз данных при подготовке процессуальных документов с помощью слияния. Обеспечение безопасности и защита документов Microsoft Office Word. Форматы файлов и преобразование документов в Microsoft Office Word. Система защиты информации в России Правовые способы защиты информации в России Угроза информационной безопасности от вредоносных программ Защита информации от вредоносных программ Угрозы неприкосновенности личного пространства человека с развитием информационных технологий и Интернета. Информационное неравенство, цифровое разделение общества, информационная бедность. Проблемы, последствия, пути решения. Политика безопасности и информационной безопасности России Информационные риски (опасность возникновения убытков или ущерба в результате применения информационных технологий, ИТ-риски). Информационная война и агрессивная политика в Интернете (определение, в отношении своей страны, другой страны, цели, формы, примеры, терроризм, национализм, религиозный фанатизм). Последствия развития Интернета в современных государствах. Основные угрозы со стороны Интернета для современного государства (в частности, политические и экономические). Подходы к государственному регулированию Интернета в России и других государствах. Мероприятия и законодательные инициативы. Растущие угрозы компьютерной безопасности как следствие коммерциализации Интернета. лист АттПромж, стр. 24 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» III. ПРОГРАММА ПРОМЕЖУТОЧНОЙ АТТЕСТАЦИИ СТУДЕНТОВ Введение Промежуточная аттестация студентов осуществляются в соответствии с Законом РФ от 10.07.1992 №3266-1 «Об образовании», Федеральным законом от 22.08.1996 № 125-ФЗ «О высшем и послевузов-ском профессиональном образовании», Постановлением Правительства РФ от 14.02.2008 № 71 «Об утверждении Типового положения об образовательном учреждении высшего профессионального образования (высшем учебном заведении)», Государственными образовательными стандартами высшего профессионального образования, Приказом Минобразования РФ от 13.05.2002 № 1725 «Об утверждении Условий освоения основных образовательных программ высшего профессионального образования в сокращенные сроки», Уставом ФГБОУ ВПО «Саратовская государственная юридическая академия», Положением о текущем контроле успеваемости и промежуточной аттестации студентов ФГБОУ ВПО «Саратовская государственная юридическая академия». Промежуточная аттестация позволяет определить степень освоения студентом образовательной программы по информационным технологиям, применяемым в работе правоохранительных органов за семестр, а также оценить полученные им теоретические знания, прочность их закрепления, развитие творческого мышления, приобретение навыков самостоятельной работы, способность синтезировать полученные знания и применять их к решению практических задач. Промежуточная аттестация проводится в форме зачета. Зачет является формой итоговой оценки уровня освоения студентом образовательной программы по расследованию компьютерных преступлений в целом. По результатам экзамена студенту выставляется оценка «зачтено», «незачтено». Зачет проводится в соответствии с учебным планом, рабочей программы дисциплины по билетам, утвержденным на кафедре и подписанным заведующим кафедрой. Вопросы к зачету приводятся ниже. Кафедрой обеспечена возможность ознакомления с вопросами в течение всего учебного года путем размещения их в открытом доступе на сервере кафедры. 1. Вопросы к экзаменам и зачетам Вопросы к зачету 1. 2. 3. 4. 5. Законодательные меры защиты информации. Виды информации ограниченного доступа. Применение электронно-цифровой подписи для защиты документов. Идентификация электронных и бумажных документов. Реквизиты и свойства документов. Свойства файла и свойства электронного документа. Извлечение, чтение и сохранение в протоколе. 6. Свойства электронного документа – фиксация в электронном документе и в бумажной копии. 7. Свойства электронного документа – поиск документов по заданному фрагменту текста (поиск средствами Windows и обычный поиск средствами MS Word). Свойства электронного документа – поиск документов по заданным свойствам (расширенный поиск средствами MS Word). Понятие и назначение шаблона процессуальных документов. Создание нового шаблона на основе одного из стандартных шаблонов MS Word. Создание нового шаблона на основе готового электронного документа. Извлечение и использование готовых шаблонов процессуальных документов из справочных правовых систем. Сохранение шаблонов и создание на их основе новых документов. Автоматизация заполнения электронных документов. Создание защищенного шаблона – формы с полями для заполнения. Виды и параметры полей форм. Текстовое поле, флажок, список. Объединение документов по технологии слияния. Подготовка основного документа и документа-источника. Работа нескольких пользователей с одним документом. Управление режимом исправлений в документе. 8. 9. 10. 11. 12. 13. 14. 15. 16. 17. 18. 19. лист АттПромж, стр. 25 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 25. 26. 27. 28. 29. 30. Понятие и места установки паролей. Современные требования к надежным паролям. Виды атак на пароли и классификация паролей. Правила составления и запоминания надежных (сложных) паролей. Парольная защита документов MS Word. Установка и различные виды парольной защиты документа. Возможности преодоления и обхода парольной защиты документов MS Word. Приемы скрытия текста и графических объектов в документе. Приемы обнаружения скрытых текстовых и графических объектов в документе. Защита различных объектов в MS Excel: книги, листа, ячейки, выделенного диапазона. Создание защищенной таблицы с редактируемыми областями. Скрытие объектов в Excel: окна Excel, окна книги, листов, ячеек, выделенных диапазонов, формул. 31. 32. 33. 34. 35. 36. 37. 38. 39. 40. 41. 42. 43. 44. Приемы скрытия текста и графических объектов в документе MS Excel. Приемы обнаружения скрытых текстовых и графических объектов в документе MS Excel. Шифрование любых файлов с документами. Добавление текстовой информации в конец графического файла. Запаковка текста внутри графического файла с искажением последнего. Сокрытие текста внутри графического файла без искажения последнего. Понятие и квалификация преступлений в сфере компьютерной информации. Способы совершения преступлений в сфере компьютерной информации. Особенности проведения сетевых атак на компьютерные и информационные системы. Криминалистическая характеристика компьютерных преступлений. Общий осмотр помещений с компьютерной техникой. Осмотр компьютерных систем на рабочих местах. Особенности извлечения компьютерной информации. Программы для автоматического извлечения компьютерной информации. 20. 21. 22. 23. 24. лист АттИтог, стр. 26 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» IV. ПРОГРАММА ИТОГОВОЙ АТТЕСТАЦИИ СТУДЕНТОВ (ВЫПУСКНИКОВ) Введение В соответствии с Приказом Минобразования РФ от 25 марта 2003 г. № 1155 «Об утверждении Положения об итоговой государственной аттестации выпускников высших учебных заведений Российской Федерации» к видам итоговых аттестационных испытаний итоговой государственной аттестации выпускников высших учебных заведений относятся: защита выпускной квалификационной работы; государственный экзамен. Дисциплина «Информационные технологии в работе правоохранительных органов» не входит в перечень дисциплин, по которым предусмотрено проведение государственного экзамена. По дисциплине «Информационные технологии в работе правоохранительных органов» предусмотрено написание и защита выпускной квалификационной работы. Выпускные квалификационные работы выполняются в формах, соответствующих определенным ступеням высшего профессионального образования: для квалификации (степени) бакалавр - в форме бакалаврской работы; для квалификации «дипломированный специалист» - в форме дипломной работы (проекта); для квалификации (степени) магистр - в форме магистерской диссертации. Вопросы для государственного экзамена Государственный экзамен по дисциплине не проводится 1. Темы дипломных работ Роль информационных технологий в следственно-криминалистической практике. Законодательные меры защиты информации в России. Защита персональных данных в России. Сравнительный анализ законодательства отдельных стран СНГ в информационной сфере. 5. Криминалистическая характеристика преступлений, совершаемых в сфере компьютерной информации. 6. Особенности классификации преступлений совершаемых в сфере компьютерной информации. 7. Правовые аспекты защиты информации: защита информации от вредоносных программ. 8. Лицензирование компьютерных программ как способ защиты интеллектуальной собственности. 9. Лицензирование программного обеспечения. 10. Защита информации ограниченного доступа. 1. 2. 3. 4. лист МетРеком, стр. 27 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» V. УЧЕБНО-МЕТОДИЧЕСКИЕ РЕКОМЕНДАЦИИ 1. Методические указания к чтению лекций по дисциплине План лекций и ключевые слова Лекция 1. Следственные действия при расследовании преступлений в сфере компьютерной информации Понятие компьютерного преступления. Проблема квалификации преступлений в сфере компьютерной информации. Уголовный кодекс РФ о преступлениях в сфере компьютерной информации. Исследование носителей и хранящейся информации. Исследование программного обеспечения. Исследование файлов и компьютерных документов. Исследование и экспертиза по компьютерной аппаратуре и информации. Исследование, анализ и восстановление компьютерных данных. Виды хранящейся компьютерной информации. Исследование аппаратных средств. Идентификация компьютеров и данных. Средства диагностики и идентификации компьютеров. Ключевые слова. Компьютерное преступление. Неправомерный доступ. Вредоносная программа. Защищаемая информация. Классификация мер защиты. лист КонтРаб, стр. 28 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» 2. Контрольные задания для межсессионного, итогового и срезового контроля знаний Для проверки усвоения материала по дисциплине студенты выполняют контрольные работы в электронном формате: 1. Межсессионный контроль (в середине семестра) Климов В.А. Пароли / ИС СУММА кафедры информатики СГЮА, 2011. 2. Итоговый семестровый контроль по темам семестра Новикова Е.А. Итоговая контрольная для 4 курса / ИС СУММА кафедры информатики СГЮА, 2011. 3. Срезовый контроль Гаврилов М.В. Следы / ИС СУММА кафедры информатики СГЮА, 2011. Методические рекомендации и задачи к контрольным и самостоятельным работам Темы самостоятельного освоения выполняются по указанию преподавателя на соответствующий материал рекомендованной или основной литературы, на ресурсы Интернета. Выделены особые материалы сервера учебно-методических ресурсов кафедры. В преподавании всех дисциплин на кафедре помимо традиционных учебников используются методология электронных учебников, пособий, заданий, компьютерное тестирование, чтение лекций с применением технических средств, средств мультимедиа. Электронные учебно-методические материалы собраны в авторские и тематические модули в форматах электронных документов PDF, CHM, EXE, DOC, HTML и др. Электронные варианты домашних заданий, которые могут быть доступны для скачивания в виде электронных архивов. Разработана и обслуживается информационная система «Сетевой учебно-методический массив академии» (ИС СУММА) кафедры на сервере (Электронные учебники, пособия, задания, тесты, контрольные работы.общим объемом более 35 гигабайт). Доступны авторские учебные материалы в папках по фамилиям преподавателей, тематические коллекции по дисциплинам и формам обучения, тестирующие материалы. Со всех компьютерных мест допускается работа в Интернете. Сетевые модули электронных публикаций, разработанные преподавателями в уникальном по объему и качеству исполнении, позволяют реализовать принцип – в классе на одном учебном месте преподавателю и студенту доступны десятки вариантов учебников и заданий. Преподаватель может настроить преподавание в зависимости от темы курса и квалификации аудитории в целом, а также индивидуального уровня способностей и знаний отдельных студентов. Созданные учебно-методические коллекции полезны молодым преподавателям. Применение сервера и компьютерной сети позволяют быстро распространять электронные учебные материалы по корпусам и классам, расширять список специальных программ в обучении. Электронные публикации регулярно оперативно корректируются, модифицируются и обновляются преподавателями кафедры с учетом наблюдения за восприятием студентами, внесения изменений в учебную программу и план. Локальная сеть позволяет на всех компьютерах применять тестирование по темам: по теоретическим разделам (лекциям) и практическим разделам курса. Преимуществами тестов являются объективность оценок, оперативность контроля знаний, разнообразие и гибкость форм их использования. Программное обеспечение для проведения тестирования является оригинальным, разработанным преподавателями кафедры. Тестирование систематически используют все преподаватели, в частности, как контроль знаний при завершении модуля (темы), как предварительное испытание принятии зачетов и экзаменов. лист КонтРаб, стр. 29 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» В помощь выполнению контрольных и самостоятельных работ рекомендуется учебные пособия: Гаврилов М.В., Никитина О.В. Вы пишете научную работу. Саратов, 2005. Теория и практика научного труда: учебно-методическое пособие / под ред. М.В. Гаврилова и Н.Ю. Тяпугиной. – Саратов, 2009. – 270 с. Контрольные и самостоятельно решаемые задачи в 7 семестре (примеры) 1. Откройте в редакторе Word документ, имеющийся на вашем компьютере. Занесите в свойства этого документа следующие данные: Автор – ваша фамилия; Учреждение – краткое название организации, где Вы учитесь или работаете; Название – Изучение свойств документа. Сохраните открытый документ под именем Свойства.doc Методические указания: После открытия документа в редакторе Word откройте меню Файл и выберите пункт Свойства. В открывшемся диалоговом окне введите необходимые данные. 2. Найдите на вашем компьютере файл с документом Word, в котором имеются введенные вами в предыдущей задаче свойства. Методические указания: В окне редактора Word подайте команду Файл – Открыть. В появившемся диалоговом окне выберите в меню Сервис пункт Найти - Расширенный. В появившемся окне диалога введите в необходимые поля данные для поиска. 3. Откройте в в редакторе Word документ, ранее сохраненный вами под именем ЗаготовкаСвойства. Сохраните этот документ как шаблон. Методические указания: В диалоговом окне Сохранить как в поле Тип файла выберите из выпадающего списка пункт Шаблон вместо пункта ДокументWord, который установлен по умолчанию. 4. Создайте на основе шаблона с именем ЗаготовкаСвойства новый шаблон. В начало документа введите слово – УТВЕРЖДАЮ. Следующим абзацем вставьте текстовое поле, в которое в будущем будете вводить разные фамилии. Включите защиту полей формы и сохраните шаблон под именем ФормаСвойства. Методические указания: В окне папки, в которой сохранен шаблон ЗаготовкаСвойства, щелкните правой кнопкой мыши по пиктограмме (картинке) этого шаблона, и выберите в контекстном меню пункт Открыть. Для вставки полей форм необходимо вывести через меню Вид – Панель инструментов Формы. Для защиты полей форм необходимо в меню Сервис выбрать пункт Защитить документ – ограничения на редактирование – Ввод данных в поля форм. 5 Создайте на основе шаблона ФормаСвойства несколько новых документов, в каждом из которых введите разные фамилии лиц, утверждающих этот документ. Методические указания: Для создания нового документа щелкните правой кнопкой мыши по пиктограмме (картинке) этого шаблона, и выберите в контекстном меню пункт Создать. Обратите внимание, что текст документа изменить нельзя, но можно вводить разные фамилии в текстовое поле после слова УТВЕРЖДАЮ. 6. Откройте документ Свойства и установите пароль на открытие файла. Сохраните этот документ под именем ОткрытиеСвойства. лист КонтРаб, стр. 30 ФГБОУ ВПО «Саратовская государственная юридическая академия» УМК «Информационные технологии в работе правоохранительных органов» Методические указания: Для установки паролей необходимо в диалоговом окне Сохранить как в меню Сервис выбрать пункт Параметры безопасности (Общие параметры) и в появившемся диалоговом окне ввести необходимый пароль. Внимание! Для исключения случайных ошибок ввода символов при установке парольная фраза вводится ДВАЖДЫ. 7. Откройте документ Свойства и установите пароль на разрешение записи. Сохраните этот документ под именем ИзменениеСвойства. Методические указания: Смотри указания к задаче 6. 8. Используя только уже установленное на ваш компьютер программное обеспечение, получить сведения об установленных в нем устройствах и версия программного обеспечения. Методические указания: Через Главное меню Windows необходимо вызвать окно Информация о системе. Просмотрев информацию, которая будет выведена в окне можно минимальные сведения об установленных устройствах и программах.