Cisco ISE

advertisement

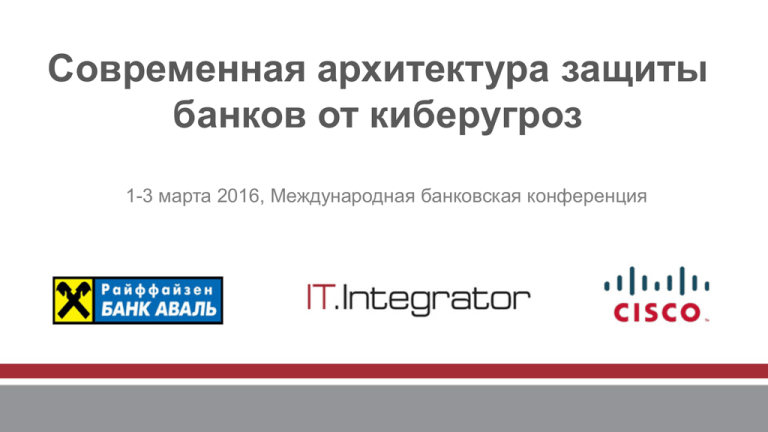

Современная архитектура защиты банков от киберугроз 1-3 марта 2016, Международная банковская конференция Сегментация и наблюдаемость как ответ на вызовы безопасности Владимир Илибман Менеджер по ИБ, компания Cisco Сейчас труднее, чем когда-либо, увидеть, кто находится в вашей сети и чем занимаются эти пользователи ? ? ? 90% опрошенных организаций не вполне представляют себе, какие устройства находятся в их сети компаний подтвердили, что их устройства были атакованы вредоносным ПО за последние 12 месяцев Нельзя защитить то,75% что нельзя увидеть Как происходит типичный взлом? Забрасывается вредоносное ПО Разведка Жертва открывает ссылку/файл Продвижение по сети Эскалация полномочий до администратора Информация монетизируется после взлома Воровство данных/нанесение ущерба Вы не можете защитить то, что не знаете от того, что не видите 60% 85% 54% данных воруются за ЧАСЫ взломов выявляются в течении НЕДЕЛЬ взломов невидны МЕСЯЦАМИ Службы безопасности уступают по скорости реакции злоумышленникам “A community that hides in plain sight avoids detection and attacks swiftly” *Cisco Security Annual Security Report Сейчас ИБ концентрируется на наблюдаемости и защите периметра 192.168.19.3 Есть наблюдаемость только для Интернет-трафика Внутренний трафик остается вне контроля 10.200.21.110 10.4.51.5 10.51.51.0/24 10.51.52.0/24 10.51.53.0/24 192.168.132.99 10.43.223.221 Internet 10.85.232.4 На самом деле 80% трафика находится внутри сети 192.168.19.3 Меняющиеся адреса и потоки Тяжело мониторить и внедрять политику в таких условиях 10.200.21.110 10.4.51.5 10.51.51.0/24 10.51.52.0/24 10.51.53.0/24 192.168.132.99 Internet 10.43.223.221 10.85.232.4 Цель – наблюдаемость и контроль с учетом контекста Сотрудник Понимание потоков трафика с учетом контекста Легкость применение политик и сегментация сети Разрешенный трафик Запрещенный трафик Поставщик Сервер Сеть Карантин Сегмент PCI DSS Общий сервер Сотрудник Интернет Решение по контролю доступа от Cisco Единый централизованный КОНТРОЛЬ ДОСТУПА как СНАРУЖИ, так и ИЗНУТРИ проводной и беспроводной сети Cisco Identity Services Engine Идентификация, профилирование и оценка состояния Политика доступа Традиционная Сетевые ресурсы TrustSec Кто Что Дверь в сеть Когда Где Гостевой доступ Доступ BYOD Ролевой доступ Как Соответствие нормативам Контекст Быстрая изоляция угроз ISE Проект внедрения системы контроля доступа в «Райффайзен Банк Аваль» Александр Тимошик Директор департамента ИБ «Райффайзен Банк Аваль» Единый центр управления политиками доступа Проблематика: • Отсутствие единого центра управления политиками безопасности • Предоставление доступа в сеть на основании контекста пользователя или устройства Рабочая среда: • Сетевое оборудование Cisco Switches & Routers, ASA, WLC • Системы контроля доступа Cisco ACS/ISE Предлагаемое решение: • Система контроля доступа Cisco ACS/ISE Proof of Value Единая консоль управления политиками Разграничение доступа для пользователей и устройств Управление гостевым доступом Профилирование сетевых устройств Интеграция со сторонними решениями безопасности Единый мониторинг всех сессий аутентификации Результат: • Единый центр управления политиками доступа в корпоративную сеть на основании контекста пользователя Контролируйте все из одной точки Сеть, данные, приложения Безопасный доступ отовсюду, независимо от типа подключения Применение политик и использование политик по всей сети Мониторинг доступа, активностей и соответствие не корпоративных устройств, принимать меры по необходимости Проводная Беспроводная Центральны й офис Гость Филиал Мобил ьность VPN Удаленный сотрудник Контрактник Партнер Аутентификация пользователей по 802.1х Проводные подключения Беспроводные подключения Текущая реализация включает в себя: - Кластер Cisco ACS (4 сервера) - Кластер Cisco ISE (4 сервера) - 10 000 802.1х устройств - 5000 МАВ устройств Аутентификация пользователя/устройства Система контроля доступа Cisco ACS/ISE Корпорати вная сеть Применение профиля подключения: - Номер Vlan - dACL - SGT метка Политики доступа для пользователей или устройств на основании их атрибутов Архитектура системы контроля доступа • • • • • Территориальнораспределенная сеть Radius/Taсacs+ ... . Кластер Cisco ACS Коммутатора доступа Маршрутизаторы VPN концентраторы Беспроводные контролеры Другое сетевое оборудование Сетевой балансировщик Cisco ACE Политики контроля доступа: ... - 802.1х Кластер.Cisco ISE - МАВ - VPN - Администрирование сетевых устройств Управление гостевым доступом Пользователь пытается получить доступ в Интернет, Идентифицирован ISE как гость и перенаправляется на портал Механизм Hotspot портала Пользователь подключается к открытому SSID. Механизм саморегистрации Простая и гибкая самостоятельная регистрация для гостей 3 2 Мгновенный, доступ без пароля к Hotspot В конце дня пользователь отключается из сети После проверки AUP пользователь допускается в сеть 4 Конец дня 1 Гость перенаправляется Две опции подключения: на портал для 1. Ввод полученных от саморегистрации сотрудников Банка логина/пароля 2. Саморегистрация. После заполнения информации профиля данные отсылаются через СМС 3 2 Гость вводить учетные данные 4 Гость допускается в сеть 5 Профилирование ISE: обнаружение пользователей и устройств Интегрированное профилирование: мониторинг в масштабе RADIUS Сетевая инфраструктура обеспечивает локальную функцию распознавания HTTP Активное сканирование оконечных устройств Активное сканирование: большая точность Cisco® ISE дополняет информацию пассивной сети данными об активных оконечных устройствах Обеспечение безопасности для МАВ сессий Привязка профиля устройства к политике МАВ. Веб-канал данных об устройствах: идентификация в масштабе Cisco ISE Вeб-канал данных об устройствах* Сокращение числа неизвестных устройств в сети в среднем на 74% Сенсор устройств (функция сети) Сенсор устройств Cisco 1 Cisco Identity Services Engine Интеграция с партнерскими решениями Контекст пользователя Кто Что PxGrid Когда Где Как Политики доступа Единые политики доступа для проводного, беспроводного и VPN Концепция Network as a Sensor/Enforcer Александр Руденко Ведущий инженер Департамента телекоммуникаций Компания «ИТ-Интегратор» Концепция Network as a Sensor Контекстная информация NetFlow pxGrid z Cisco ISE Подавление атаки Мифы про Netflow: Видимость в реальном 1. NetFlow снижает производительность времени на всех уровнях 2. NetFlow влияет на полосу пропускания Концепция Network as a Enforcer Cisco ISE Сотрудник Партнер Карантин Сервер Корпоративная сеть Общие ресурсы Сегмент DCI DSS Internet Сотрудник Сегментация начинается с видимости Задача Cisco ISE определить кто в сети Задача Lancope определить что он делает NaaS/NaaE помогает решить следующие проблемы безопасности Network Scanning Denial of Service Сканирование TCP, UDP портов, ICMP SYN Half Open; ICMP/UDP/Port Flood Fragmentation Attack Хост отправляет аномальное кол-во «искаженных» фрагментов Host Reputation Change Хост внутри сети скомпрометирован Worm Propagation Распространение вредоносной активности Botnet Detection Уст-ва внутри сети пытаются получить доступ к С&C Data Exfiltration Объем данных переданных «наружу» больше обычного Архитектура Network as a Sensor/Enforcer Cisco Collective Security Intelligence Campus/DC Switches/WLC NGIPS Угрозы Network Sensor (Lancope) pxGRID ISE TrustSec Software-Defined Segmentation NGFW Конфиденциальные данные pxGRID Cisco Routers / 3rd Vendor Devices Network Sensors Policy & Context Sharing Network Enforcers Спасибо за внимание!