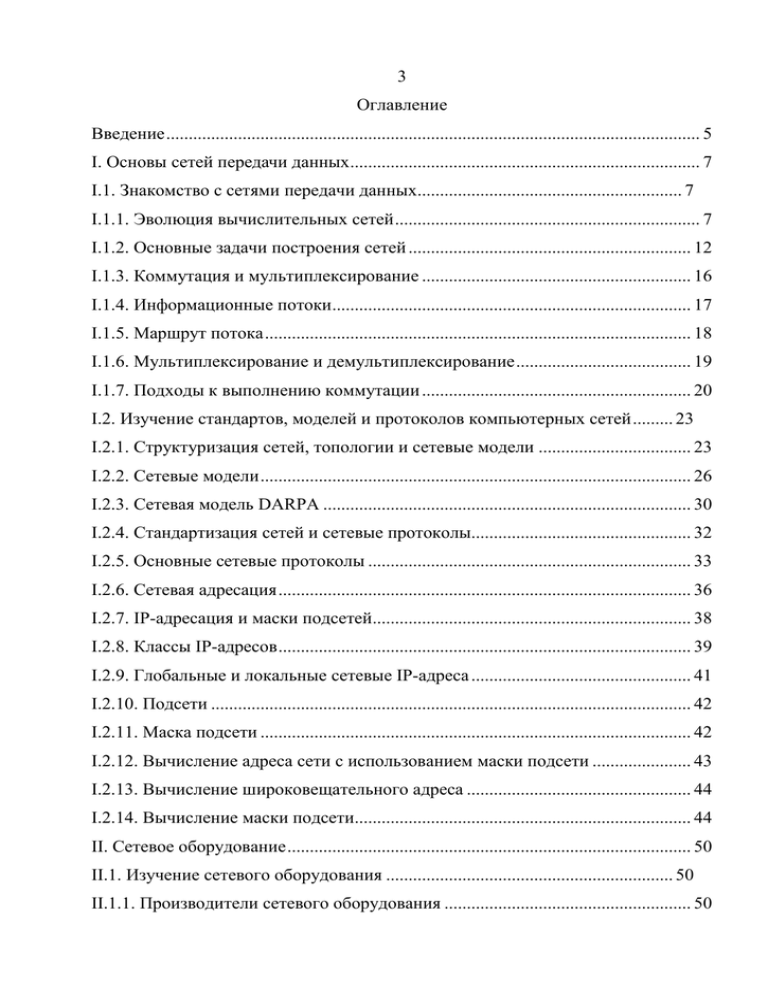

3 Оглавление Введение ....................................................................................................................... 5

advertisement