Экзаменационные вопросы по сетям

advertisement

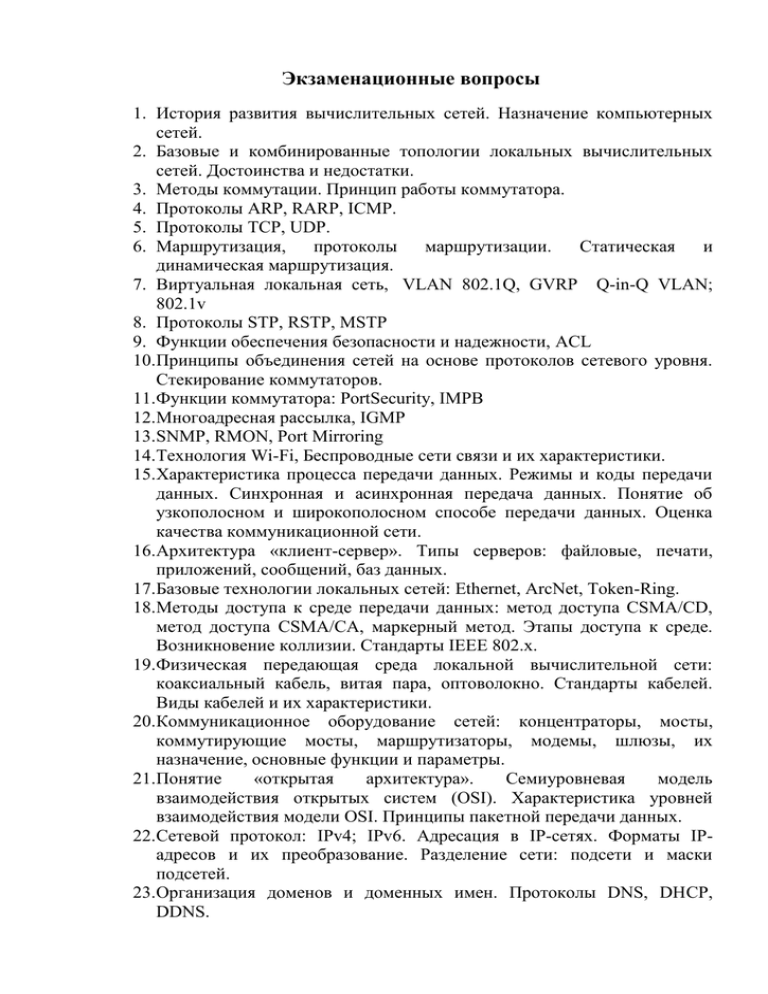

Экзаменационные вопросы 1. История развития вычислительных сетей. Назначение компьютерных сетей. 2. Базовые и комбинированные топологии локальных вычислительных сетей. Достоинства и недостатки. 3. Методы коммутации. Принцип работы коммутатора. 4. Протоколы ARP, RARP, ICMP. 5. Протоколы TCP, UDP. 6. Маршрутизация, протоколы маршрутизации. Статическая и динамическая маршрутизация. 7. Виртуальная локальная сеть, VLAN 802.1Q, GVRP Q-in-Q VLAN; 802.1v 8. Протоколы STP, RSTP, MSTP 9. Функции обеспечения безопасности и надежности, ACL 10.Принципы объединения сетей на основе протоколов сетевого уровня. Стекирование коммутаторов. 11.Функции коммутатора: PortSecurity, IMPB 12.Многоадресная рассылка, IGMP 13.SNMP, RMON, Port Mirroring 14.Технология Wi-Fi, Беспроводные сети связи и их характеристики. 15.Характеристика процесса передачи данных. Режимы и коды передачи данных. Синхронная и асинхронная передача данных. Понятие об узкополосном и широкополосном способе передачи данных. Оценка качества коммуникационной сети. 16.Архитектура «клиент-сервер». Типы серверов: файловые, печати, приложений, сообщений, баз данных. 17.Базовые технологии локальных сетей: Ethernet, ArcNet, Token-Ring. 18.Методы доступа к среде передачи данных: метод доступа CSMA/CD, метод доступа CSMA/CА, маркерный метод. Этапы доступа к среде. Возникновение коллизии. Стандарты IEEE 802.x. 19.Физическая передающая среда локальной вычислительной сети: коаксиальный кабель, витая пара, оптоволокно. Стандарты кабелей. Виды кабелей и их характеристики. 20.Коммуникационное оборудование сетей: концентраторы, мосты, коммутирующие мосты, маршрутизаторы, модемы, шлюзы, их назначение, основные функции и параметры. 21.Понятие «открытая архитектура». Семиуровневая модель взаимодействия открытых систем (OSI). Характеристика уровней взаимодействия модели OSI. Принципы пакетной передачи данных. 22.Сетевой протокол: IPv4; IPv6. Адресация в IP-сетях. Форматы IPадресов и их преобразование. Разделение сети: подсети и маски подсетей. 23.Организация доменов и доменных имен. Протоколы DNS, DHCP, DDNS. 24.Протокол Frame Relay: назначение и общая характеристика. Использование сетей Frame Relay. 25.Технология ATM (Asynchronous Transfer Mode). Основные принципы технологии ATM. Соотношение уровней сервиса и типов трафика сети ATM. Экзаменационные билеты Билет №1 1. История развития вычислительных сетей. Назначение компьютерных сетей. 2. Понятие «открытая архитектура». Семиуровневая модель взаимодействия открытых систем (OSI). Билет №2 1. Топология «Шина». Достоинства и недостатки. 2. Модель OSI. Канальный уровень. Билет №3 1. Топология «Звезда». Достоинства и недостатки. 2. Форматы IP-адресов и их преобразование. Разделение сети: подсети и маски подсетей. Билет №4 1. Топология «Кольцо». Достоинства и недостатки. 2. Протоколы TCP, UDP. Билет №5 1. Методы коммутации. Принцип работы коммутатора. 2. Модель OSI. Физический уровень. Билет №6 1.Маршрутизация, протоколы маршрутизации. Статическая и динамическая маршрутизация. 2. Модель OSI. Сетевой уровень. Билет №7 1. Виртуальная локальная сеть. 2. Методы доступа к среде передачи данных: CSMA/CD, маркерный доступ. Билет №8 1. Функции обеспечения безопасности и надежности, ACL 2. Сетевой протокол IP. Адресация в IP-сетях. Билет №9 1. Стекирование коммутаторов. 2. Технология Wi-Fi, преимущества и недостатки Wi-Fi. Билет №10 1. Функции коммутатора: SNMP, RMON, Port Mirroring 2. Виды кабелей и их характеристики. Билет №11 1. Многоадресная рассылка, IGMP 2.Методы доступа к среде передачи данных: CSMA/CA, маркерный доступ. Билет №12 1. Характеристика процесса передачи данных. Синхронная и асинхронная передача данных. 2. Технология ATM. Основные принципы технологии ATM. Билет №13 1. Понятие об узкополосном и широкополосном способе передачи данных. Оценка качества коммуникационной сети. 2. Организация доменов и доменных имен. Билет №14 1. Архитектура «клиент-сервер». 2. Базовые технологии локальных сетей: Ethernet, Token-Ring. Билет №15 1. Типы серверов. 2. Протокол Frame Relay: назначение и характеристика. Использование сетей Frame Relay. Билет №16 1.Физическая передающая среда вычислительной сети. Стандарты кабелей. 2. Протоколы ARP, RARP, ICMP. Билет №17 1.Коммуникационное оборудование сетей. Назначение, функции и параметры. 2. Базовые технологии локальных сетей: Ethernet, ArcNet.доступ. Билет №18 1. Маршрутизация, протоколы маршрутизации. 2. Методы шифрования Wi-Fi. Билет №19 1. Протокол STP 2. PortSecurity, IMPB Билет №20 1. Протокол RSTP 2. Протоколы DNS, DHCP, DDNS. Эталоны ответов Билет №1 1. История развития вычислительных сетей. Назначение компьютерных сетей. Компьютерные сети появились на стыке вычислительной техники и телекоммуникационных технологии. Время Этап Конец 60-х Первые глобальные связи компьютеров, первые эксперименты с пакетными сетями. Начало 70-х Появление больших интегральных схем, первые миникомпьютеры 1974 год Создание сетевой архитектуры IBM. SNA стандартизация технологии х.25 Начало 80-х Появление персональных компьютеров, создание интернета в современном виде. Установка на всех узлах стека TSP/IP Середина 80-х Появление стандартных технологии локальных сетей(Ithernet -1989,токенрил, эфдидиай - 1985) Конец 80-х Начало коммерческого использования Интернета. 1991 год Изобретение Web Назначение компьютерных сетей Компьютерные сети включают в себя вычислительные сети, предназначенные для распределенной обработки информации и информационные сети предназначеные для совместного использования ресурсов. Компьютерная сеть позволяет коллективно решать различные прикладные задачи, увеличивает степень использования имеющихся в сети ресурсов и обеспечивает удаленный доступ к ним. 2. Понятие «открытая архитектура». Семиуровневая модель взаимодействия открытых систем (OSI). Открытая архитектура — архитектура компьютера, периферийного устройства или же программного обеспечения, на которую опубликованы спецификации, что позволяет другим производителям разрабатывать дополнительные устройства к системам с такой архитектурой. Сетевая модель OSI – базовая эталонная модель взаимодействия открытых систем, сокр. ЭМВОС; 1978 г) — сетевая модель стека сетевых протоколов OSI/ISO (ГОСТ Р ИСО/МЭК 7498-1-99). В связи с затянувшейся разработкой протоколов OSI, в настоящее время основным используемым стеком протоколов является TCP/IP, он был разработан ещё до принятия модели OSI и вне связи с ней. Модель OSI Тип данных Уровень Функции Данные 7. Прикладной Доступ к сетевым службам Поток 6. Представительский Представление и шифрование данных Сеансы 5. Сеансовый Управление сеансом связи Сегменты / 4. Транспортный Дейтаграммы Прямая связь между пунктами и надежность конечными Пакеты 3. Сетевой Определение маршрута и логическая адресация Кадры 2. Канальный Физическая адресация Биты 1. Физический Работа со средой передачи, сигналами и двоичными данными Любой протокол модели OSI должен взаимодействовать либо с протоколами своего уровня, либо с протоколами на единицу выше и/или ниже своего уровня. Взаимодействия с протоколами своего уровня называются горизонтальными, а с уровнями на единицу выше или ниже — вертикальными. Любой протокол модели OSI может выполнять только функции своего уровня и не может выполнять функций другого уровня. Билет №2 1. Топология «Шина». Достоинства и недостатки. Топология типа общая ши́на, представляет собой общий кабель (называемый шина или магистраль), к которому подсоединены все рабочие станции. На концах кабеля находятсятерминаторы, для предотвращения отражения сигнала. При построении больших сетей возникает проблема ограничения на длину линии связи между узлами, — в таком случае сеть разбивают на сегменты. Сегменты соединяются различными устройствами — повторителями, концентраторами или хабами. Достоинства Небольшое время установки сети; Дешевизна (требуется кабель меньшей длины и меньше сетевых устройств); Простота настройки; Выход из строя одной рабочей станции не отражается на работе всей сети. Недостатки Неполадки в сети, такие как обрыв кабеля или выход из строя терминатора, полностью блокируют работу всей сети; Затрудненность выявления неисправностей; С добавлением новых рабочих станций падает общая производительность сети. 2. Модель OSI. Канальный уровень. 7 уровней модели OSI: Прикладной, Уровень представления, Сеансовый, Транспортный, Сетевой, Канальный, Физический. Канальный уровень Канальный уровень отвечает за доставку кадров между устройствами, подключенными к одному сетевому сегменту. Также может использоваться для обнаружения и если возможно исправления ошибок возникших на физическом уровне. Примерами протоколов работающих на канальном уровне являются Ethernet для локальных сетей. Когда устройства пытаются использовать среду одновременно, возникают коллизии кадров. Протоколы канального уровня выявляют такие случаи и обеспечивают механизмы для уменьшения их количества или же их предотвращения. Функции Получение доступа к среде передачи. Выделение границ кадра. Аппаратная адресация. Обеспечение достоверности принимаемых данных. Билет №3 1. Топология «Звезда». Достоинства и недостатки. Звезда — базовая топология компьютерной сети, в которой все компьютеры сети присоединены к центральному узлу ( коммутатор), образуя физический сегмент сети. Подобный сегмент сети может функционировать как отдельно, так и в составе сложной сетевой топологии ( «дерево»). Весь обмен информацией идет через центральный компьютер, на который возлагается очень большая нагрузка. Центральный компьютер является самым мощным, т.к. на него возлагаются все функции по управлению обменом. Активная звезда - В центре сети содержится компьютер, который выступает в роли сервера. Пассивная звезда - В центре сети с данной топологией содержится не компьютер, а концентратор, или коммутатор, что выполняет ту же функцию, что и повторитель. Он возобновляет сигналы, которые поступают, и пересылает их в другие линии связи. Все пользователи в сети равноправны. Достоинства выход из строя одной рабочей станции не отражается на работе всей сети в целом; хорошая масштабируемость сети; лёгкий поиск неисправностей и обрывов в сети; высокая производительность сети; гибкие возможности администрирования. Недостатки выход из строя центрального концентратора - неработоспособностью сети (или сегмента сети) в целом; для прокладки сети зачастую требуется больше кабеля, чем для большинства других топологий; конечное число рабочих станций в сети ограничено количеством портов в центральном концентраторе. 2. Форматы IP-адресов и их преобразование. Разделение сети: подсети и маски подсетей. Форматы IP-адресов и их преобразование. В интернете встречаются IP-адреса двух форматов в зависимости от используемого протокола: IPv4 (Internet Protocol version 4) — адрес, представляющий собой 32битовое число и записывающийся в виде четырех октетов (8-битных чисел) от 0 до 255, разделенных точками (например, 172.14.255.1). IPv6 (Internet Protocol version 6) — адрес, длина которого 128 бит. Показывается в виде 8 групп по 4 шестнадцатеричные цифры, разделенные двоеточиями (например, 2001:0db8:11a4:09d7:1f84:8a2e:07a0:765d). Преобразование IP-адреса из двоичного формата в десятичный В двоичном формате каждому биту в октете сопоставлено определенное десятичное число. Максимальное десятичное значение октета равно 255 (участвует каждый бит). Каждый октет преобразуются в число отдельно от других. Бит, установленный в 0, всегда соответствует нулевому значению. Бит, установленный в 1, может быть преобразован в десятичное число. Младший бит октета представляет десятичное число 1, а старший — 128. Максимальное значение октета (255) достигается, когда каждый его бит равен 1. Разделение сети: подсети и маски подсетей. Подсеть — это некоторое подмножество сети, не пересекающееся с другими подсетями. При настройке IP узлу присваивается не только IP-адрес, но и маска подсети. Как и IP-адрес, маска состоит из 32 бит. Она определяет, какая часть IP-адреса относится к сети, а какая – к узлу. Маска сравнивается с IP-адресом побитно, слева направо. В маске подсети единицы соответствуют сетевой части, а нули — адресу узла. Отправляя пакет, узел сравнивает маску подсети со своим IP-адресом и адресом назначения. Если биты сетевой части совпадают, значит, узлы источника и назначения находятся в одной и той же сети, и пакет доставляется локально. Если нет, отправляющий узел передает пакет на интерфейс локального маршрутизатора для отправки в другую сеть. Билет №4 1. Топология «Кольцо». Достоинства и недостатки. Топология кольцо - это топология, при которой все компьютеры подключены к коммуникационному каналу, замкнутому на себе. В кольце сигналы передаются только в одном направлении. Используется маркерный метод доступа. Два варианта построения: одно - и двунаправленное кольцо. В первом варианте каждый выходной поток направляется вокруг кольца по одной или двум линиям связи. В случае применения двух линий связи, информация передается сразу по обеим линиям, а используется наилучшая по качеству. Достоинства Простота установки; Практически полное отсутствие дополнительного оборудования; Возможность устойчивой работы без существенного падения скорости передачи данных при интенсивной загрузке сети, поскольку использование маркера исключает возможность возникновения коллизий. Недостатки Выход из строя одной рабочей станции и другие неполадки (обрыв кабеля) отражаются на работоспособности всей сети; Сложность конфигурирования и настройки; Сложность поиска неисправностей; Необходимость иметь две сетевые платы, на каждой рабочей станции; Добавление/удаление станции требует временной остановки работы сети. 2. Протоколы TCP, UDP. Transmission Control Protocol (TCP) (протокол управления передачей) — один из основных протоколов передачи данных Интернета, предназначенный для управления передачей данных в сетях и подсетях TCP/IP. Выполняет функции протокола транспортного уровня в стеке протоколов TCP/IP. Ориентированный на соединение протокол, что означает необходимость «рукопожатия» для установки соединения между двумя хостами. Как только соединение установлено, пользователи могут отправлять данные в обоих направлениях. Надёжность — TCP управляет подтверждением, повторной передачей и тайм-аутом сообщений. Если оно потеряется на пути, сервер вновь запросит потерянную часть. Упорядоченность — если два сообщения последовательно отправлены, первое сообщение достигнет приложения-получателя первым. Тяжеловесность — TCP необходимо три пакета для установки сокетсоединения перед тем, как отправить данные. Потоковость — данные читаются как поток байтов, не передается никаких особых обозначений для границ сообщения или сегментов. UDP —основанный на сообщениях протокол без установления соединения. Протоколы такого типа не устанавливают выделенного соединения между двумя хостами. Связь достигается путем передачи информации в одном направлении от источника к получателю без проверки готовности или состояния получателя. Однако, основным преимуществом UDP над TCP являются приложения для голосовой связи через интернетпротокол (VoIP), в котором любое «рукопожатие» помешало бы хорошей голосовой связи. Ненадёжный — когда сообщение посылается, неизвестно, достигнет ли оно своего назначения. Неупорядоченность — если два сообщения отправлены одному получателю, то порядок их достижения цели не может быть предугадан. Легковесность — никакого упорядочивания сообщений, никакого отслеживания соединений и т. д. Датаграммы — пакеты посылаются по отдельности и проверяются на целостность только если они прибыли. Нет контроля перегрузок. Билет №5 1. Методы коммутации. Принцип работы коммутатора. Три режима работы коммутатора, определяющих его дальнейшее поведение при получении кадра: Коммутации с промежуточным хранением (store-andforward) коммутатор, прежде чем передать кадр, полностью копирует его в буфер и производит проверку на наличие ошибок. Если кадр содержит ошибки (не совпадает контрольная сумма, или кадр меньше 64 байт или больше 1518 байт), то он отбрасывается. Если кадр не содержит ошибок, то коммутатор находит МАС-адрес приемника в своей таблице коммутации и определяет выходной порт. Коммутация без буферизации (cut-through) При работе в этом режиме коммутатор копирует в буфер только МАС-адрес и сразу начинает передавать кадр, не дожидаясь его полного приема. Коммутация без буферизации уменьшает задержку, но проверку на ошибки не выполняет. Коммутация с исключением фрагментов (fragment-free) коммутатор принимает в буфер первые 64 байта кадра, что позволяет ему отфильтровывать коллизионные кадры перед их передачей. Принцип работы коммутатора Коммутатор хранит в памяти таблицу коммутации, в которой указывается соответствие MAC-адреса узла порту коммутатора. При включении коммутатора эта таблица пуста, и он работает в режиме обучения. В этом режиме поступающие на какой-либо порт данные передаются на все остальные порты коммутатора. При этом коммутатор анализирует кадры и, определив MAC-адрес хоста-отправителя, заносит его в таблицу. Впоследствии, если на один из портов коммутатора поступит кадр, предназначенный для хоста, MAC-адрес которого уже есть в таблице, то этот кадр будет передан только через порт, указанный в таблице. Если MAC-адрес хоста-получателя ещё не известен, то кадр будет продублирован на все хосты. Со временем коммутатор строит полную таблицу для всех своих портов, и в результате трафик локализуется. 2. Модель OSI. Физический уровень. 7 уровней модели OSI: Прикладной, Уровень представления, Сеансовый, Транспортный, Сетевой, Канальный, Физический. Физический уровень Физический уровень - нижний уровень модели, предназначенный непосредственно для передачи сигналов в среду передачи данных, их приём и преобразование в биты данных. Т.е, осуществляет интерфейс между сетевым носителем и сетевым устройством. Функции физического уровня реализуются на всех устройствах, подключенных к сети. Со стороны компьютера функции физического уровня выполняются сетевым адаптером или последовательным портом. К физическому уровню относятся физические, электрические и механические интерфейсы между двумя системами. Физический уровень определяет такие виды сред передачи данных как оптоволокно, витая пара, коаксиальный кабель, спутниковый канал передач данных и т. п. Стандартными типами сетевых интерфейсов, относящимися к физическому уровню, являются: RJ45, разъемы AUI и BNC Билет №6 1. Маршрутизация, протоколы маршрутизации. Статическая и динамическая маршрутизация. Маршрутизация (англ. Routing) — процесс определения маршрута следования информации в сетях связи. Маршрутизация в компьютерных сетях типично выполняется специальными программно-аппаратными средствами — маршрутизаторами. Протокол маршрутной информации (англ. Routing Information Protocol) Применяется в небольших компьютерных сетях, позволяет маршрутизаторам динамически обновлять маршрутную информацию (направление и дальность в хопах), получая ее от соседних маршрутизаторов. OSPF (англ. Open Shortest Path First) — протокол динамической маршрутизации, основанный на технологии отслеживания состояния канала и использующий для нахождения кратчайшего пути Алгоритм Дейкстры. Протокол OSPF распространяет информацию о доступных маршрутах между маршрутизаторами одной автономной системы. Протокол пограничной маршрутизации BGP - это протокол маршрутизации между автономными системами. BGP является протоколом прикладного уровня и функционирует поверх протокола транспортного уровня TCP. После установки соединения передаётся информация обо всех маршрутах, предназначенных для экспорта. В дальнейшем передаётся только информация об изменениях в таблицах маршрутизации. При закрытии соединения удаляются все маршруты, информация о которых передана противоположной стороной. Стати́ческая маршрутиза́ция - вид маршрутизации, при котором маршруты указываются в явном виде при конфигурации маршрутизатора. Вся маршрутизация при этом происходит без участия каких-либо протоколов маршрутизации. При задании статического маршрута указывается: адрес сети, маска сети; адрес шлюза (узла), который отвечает за дальнейшую маршрутизацию; метрика маршрута. При наличии нескольких маршрутов на одну и ту же сеть некоторые маршрутизаторы выбирают маршрут с минимальной метрикой. Динамическая маршрутизация - маршруты вычисляются с помощью алгоритмов маршрутизации, базируясь на информации о топологии и состоянии сети, полученной с помощью протоколов маршрутизации. 2. Модель OSI. Сетевой уровень. 7 уровней модели OSI: Прикладной, Уровень представления, Сеансовый, Транспортный, Сетевой, Канальный, Физический. Сетевой уровень Сетевой уровень модели предназначен для определения пути передачи данных. Отвечает за трансляцию логических адресов и имён, определение кратчайших маршрутов, коммутацию и маршрутизацию, отслеживание неполадок и «заторов» в сети. Протоколы сетевого уровня: IP/IPv4/IPv6, IPX - протокол межсетевого обмена, протоколы маршрутизации - RIP, OSPF. Билет №7 2. Виртуальная локальная сеть. Виртуальной локальной сетью (VLAN) называется логическая группа узлов сети, трафик которой, в том числе и широковещательный на канальном уровне полностью изолирован от других узлов сети. Внутри сети кадры предаются по технологии коммутации. Плюсы: гибкость внедрения, контроль широковещательных сообщений, повышается безопасность сети. В коммутаторах могут быть реализованы следующие типы VLAN: на основе портов; на основе стандарта IEEE 802.1Q; на основе стандарта IEEE 802.1ad ( Q-in-Q VLAN ); на основе портов и протоколов IEEE 802.1v; на основе MAC -адресов; асимметричные. 2. Методы доступа к среде передачи данных: CSMA/CD, маркерный доступ. Метод доступа – набор правил, которые определяют, как компьютер должен отправлять и принимать данные. CSMA/CD множественный доступ с контролем несущей и обнаружением коллизий — технология (IEEE 802.3) множественного доступа к общей передающей среде в локальной компьютерной сети с контролем коллизий. CSMA/CD относится к децентрализованным случайным методам. Он используется как в обычных сетях типа Ethernet, так и в высокоскоростных сетях (Fast Ethernet, Gigabit Ethernet). Протокол CSMA/CD работает на канальном уровне в модели OSI. Если во время передачи кадра рабочая станция обнаруживает другой сигнал, занимающий передающую среду, она останавливает передачу, посылает jam signal и ждёт в течение случайного промежутка времени, перед тем как снова отправить кадр. Обнаружение коллизий используется для улучшения производительности CSMA с помощью прерывания передачи сразу после обнаружения коллизии и снижения вероятности второй коллизии во время повторной передачи. Маркерный доступ: Пакет особого типа, маркер (token), циркулирует по кольцу от компьютера к компьютеру Компьютер выполняющий передачу захватывает маркер и наполняет своими данными. Пока маркер захвачен другие компьютеры не могут передавать информацию Маркер достигает приемника Приемник копирует информацию в буфер и делает отметку о получении информации Когда маркер вновь достигает отправителя, тот удостоверяется, что передача прошла успешно, изымает из маркера свои данные и отправляет маркер в сеть. Билет №8 1. Функции обеспечения безопасности и надежности, ACL AccessControlList или ACL — список контроля доступа, который определяет, кто или что может получать доступ к конкретному объекту, и какие именно операции разрешено или запрещено этому субъекту проводить над объектом. В сетях ACL представляют список правил, определяющих порты служб или имена доменов, доступных на узле или другом устройстве третьего уровня OSI, каждый со списком узлов и/или сетей, которым разрешен доступ к сервису. Сетевые ACL могут быть настроены как на обычном сервере, так и на маршрутизаторе и могут управлять как входящим, так и исходящим трафиком, в качестве межсетевого экрана. Списки доступа бывают: стандартные, расширенные, динамические, рефлексивные, повременные. Стандартный список доступа проверяет только адрес отправителя. Расширенный- адрес отправителя, адрес получателя, а также порт. 2. Сетевой протокол IP. Адресация в IP-сетях. Internet Protocol (IP, досл. «межсетевой протокол») — маршрутизируемый протокол сетевого уровня стека TCP/IP. Объединил отдельные компьютерные сети во всемирную сеть Интернет. IP объединяет сегменты сети в единую сеть, обеспечивая доставку пакетов данных между любыми узлами сети через произвольное число промежуточных узлов (маршрутизаторов). Он классифицируется как протокол третьего уровня по сетевой модели OSI. IP не гарантирует надёжной доставки пакета до адресата — в частности, пакеты могут прийти не в том порядке, в котором были отправлены, продублироваться, оказаться повреждёнными или не прийти вовсе. Гарантию безошибочной доставки пакетов дают протоколы транспортного уровня сетевой модели OSI, — например, TCP, которые используют IP в качестве транспорта. Типы адресов: физический (MAC-адрес), сетевой (IP-адрес) и символьный (DNS-имя). Каждый компьютер в сети TCP/IP имеет адреса трех уровней: Локальный адрес узла - это МАС-адрес сетевого адаптера или порта маршрутизатора, например, 11-А0-17-3D-BC-01. Эти адреса назначаются производителями оборудования и являются уникальными адресами, так как управляются централизовано. IP-адрес - этот адрес используется на сетевом уровне. Он назначается администратором во время конфигурирования. IP - адрес состоит из двух частей: номера сети и номера узла. Номер сети может быть выбран администратором произвольно, либо назначен специальным подразделением. Номер узла в протоколе IP назначается независимо от локального адреса узла. DNS-имя (Символьный идентификатор) имя, например, SERV1.IBM.COM. Этот адрес назначается администратором и состоит из нескольких частей, например, имени машины, имени организации, имени домена. Используется на прикладном уровне. Билет №9 1. Стекирование коммутаторов. Под стекированием коммутаторов понимается объединение нескольких коммутаторов в одно логическое устройство. Стекирование целесообразно производить, когда в итоге требуется получить коммутатор с большим количеством портов (больше 48 портов). Стекирование давно зарекомендовало себя как удобный и экономичный способ увеличения количества портов по мере необходимости вместе с развитием сетевой инфраструктуры. Стекирование коммутаторов, как известно, позволяет объединить несколько самостоятельных устройств в единое «виртуальное» устройство. Такой «виртуальный» коммутатор обладает, как правило, всеми характеристиками одиночного: общий IP адрес, единый файл конфигурации, общая настройка и синхронизация протоколов и сервисов для всего стека. Технология объединения нескольких коммутаторов в стек, которая в Allied Telesis получила название Virtual Chassis Stacking (VCStack), обладает рядом преимуществ для построения современных сетей: Возможность использования коммутатора, как в составе стека, так и отдельно стоящего в зависимости от меняющейся топологии сети Управление всем стеком как одним устройством Агрегация каналов (LAG) с разных устройств в стеке Нет необходимости в использовании протоколов контроля топологии хSTP, VRRP Упрощенный дизайн сети и, как следствие, простота в конфигурировании снижает стоимость владения и время простоя при авариях Для объединения в стек используются специальные выделенные высокоскоростные порты, с помощью которых коммутаторы объединяются в кольцо для большей надежности, и образуют общую стековую шину. Обычно стекирование возможно на небольшом расстоянии, так как стандартно применяются медные стековые кабели. 2. Технология Wi-Fi, преимущества и недостатки Wi-Fi. Технология Wi-Fi – беспроводной аналог стандарта Ethernet. Wi-Fi - стандарт беспроводной связи, который объединяет несколько протоколов и имеет официальное наименование IEEE 802.11. Самым распространенным является протокол IEEE 802.11b, определяющий функционирование беспроводных сетей, в которых для передачи данных используется диапазон частот от 2,4 до 2.4835 Гигагерца и обеспечивается максимальная скорость 11 Мбит/сек. Максимальная дальность передачи сигнала в такой сети составляет 100 метров, однако на открытой местности она может достигать и до 300-400 м. Преимущества Wi-Fi Позволяет развернуть сеть без прокладки кабеля, что может уменьшить стоимость развёртывания и/или расширения сети. Позволяет иметь доступ к сети мобильным устройствам. Мобильность. Излучение от Wi-Fi устройств в момент передачи данных на в 10 раз меньше, чем у сотового телефона. Недостатки Wi-Fi В диапазоне 2,4 GHz работает множество устройств: поддерживающие Bluetooth, микроволновые печи, что ухудшает электромагнитную совместимость. В режиме точка-точка стандарт предписывает лишь реализовать скорость 11 Мбит/сек. Шифрование WPA(2) недоступно, только легко взламываемый WEP. Билет №10 1. Функции коммутатора: SNMP, RMON, Port Mirroring SNMP (англ. Simple Network Management Protocol — простой протокол сетевого управления) — стандартный интернет-протокол для управления устройствами в IP-сетях на основе архитектур UDP/TCP. К поддерживающим SNMP устройствам относятся маршрутизаторы, коммутаторы, серверы, рабочие станции, принтеры, модемные стойки и другие. Протокол обычно используется в системах сетевого управления для контроля подключенных к сети устройств на предмет условий, которые требуют внимания администратора. SNMP определен Инженерным советом интернета (IETF) как компонент TCP/IP. Он состоит из набора стандартов для сетевого управления, включая протокол прикладного уровня, схему баз данных и набор объектов данных. SNMP предоставляет данные для управления в виде переменных, описывающих конфигурацию управляемой системы. Эти переменные могут быть запрошены (а иногда и заданы) управляющими приложениями RMON — протокол мониторинга компьютерных сетей, расширение SNMP, разработанное IETF. В основе RMON, лежит сбор и анализ информации о характере данных, передаваемых по сети. Сбор информации осуществляется аппаратно-программными агентами, данные от которых поступают на компьютер, где установлено приложение управления сетью. Port Mirroring Коммутаторы улучшают производительность и надежность сети, развязывая трафик и направляя его только к тем портам коммутатора, к которым необходимо. При этом анализ критичных данных — сложная задача, поскольку инструментальные средства сетевого анализа физически изолированы от анализируемого трафика. Чтобы решить проблему затрудненного анализа коммутируемых сетей, компанией Hirschmann была реализована поддержка технологии Port Mirroring – “зеркалирование” порта. Port Mirroring коммутатора копирует трафик выбранного порта коммутатора в "зеркальный порт (Mirror Port)" так, что могут быть выполнены анализ трафика и анализ протокола, дополнительная диагностика работоспособности при помощи внешних устройств. 2. Виды кабелей и их характеристики. Вита́я па́ра — вид кабеля связи, представляет собой одну или несколько пар изолированных проводников, скрученных между собой. неэкранированная витая пара (англ. UTP — Unshielded twisted pair) — без защитного экрана; фольгированная витая пара (англ. FTP — Foiled twisted pair), также известна как F/UTP) — присутствует один общий внешний экран в виде фольги; экранированная витая пара (англ. STP — Shielded twisted pair) — присутствует защита в виде экрана для каждой пары и общий внешний экран в виде сетки; фольгированная экранированная витая пара (англ. S/FTP — Screened Foiled twisted pair) — внешний экран из медной оплетки и каждая пара в фольгированной оплетке; незащищенная экранированная витая пара (англ. U/STP — Unshielded Screened twisted pair) — без внешнего экрана и каждая пара в фольгированной оплетке; защищенная экранированная витая пара (SF/UTP — или с англ. Screened Foiled Unshielded twisted pair).Отличие от других типов витых пар заключается в наличии двойного внешнего экрана, сделанного из медной оплётки, а также фольги. Волоконно-оптический кабель связи выполнен на основе волоконных световодов (fiber optic) и используется для связи в диапазоне частот 1013 1015 Гц. Оптический кабель характеризуется невосприимчивостью к различного рода помехам, низкими потерями. В системах многоканальной оптической связи он позволяет образовать сотни тысяч телефонных каналов. Световод состоит из сердцевины и оболочки. Выполняется и сердцевина, и оболочка из кварцевого стекла. Поверх световода обычно накладывают несколько слоев защитных покрытий, улучшающих его механические и оптические характеристики. Оптоволокно не подвержено действию электромагнитных полей и само практически не имеет излучения. Скорость передачи информации составляет более 50 Мбит/с. Коаксиальный кабель по сравнению с витой парой обладает более высокой механической прочностью, помехозащищенностью и обеспечивает скорость передачи информации до 10-50 Мбит/с. Делится по назначению — для систем кабельного телевидения, для систем связи, авиационной, космической техники, компьютерных сетей, бытовой техники и т. д. Билет №11 1. Многоадресная рассылка, IGMP Одноадресная рассылка - отправка сетевого трафика в конечную точку. Многоадресная рассылка - отправка сетевого трафика в группу конечных точек. Обработка многоадресного трафика доступна только членам группы конечных точек, прослушивающих многоадресный трафик (группа многоадресной рассылки). Все остальные узлы игнорируют многоадресный трафик. Для установки членства в группе сетевые узлы используют протокол IGMP. Для переадресации данных многоадресной рассылки маршрутизаторы используют протоколы многоадресной маршрутизации. Преимущества многоадресной IP-рассылки: Многоадресная рассылка обеспечивает эффективную поддержку высокоскоростных сетевых приложений рассылки с одного адреса на множество адресов. Сокращает объем сетевого трафика, отправляя единичную копию данных. Узлы можно настроить без обновления оборудования. IGMP (англ. Internet Group Management Protocol — протокол управления группами Интернета) — протокол управления групповой передачей данных в сетях IPv4, основанных на протоколе IP. IGMP используется маршрутизаторами и IP-узлами для организации сетевых устройств в группы. IGMP расположен на сетевом уровне. IGMP может использоваться для поддержки потокового видео и онлайн-игр, для этих типов приложений он позволяет использовать сетевые ресурсы более эффективно. IGMP уязвим к некоторым атакам, и брандмауэры обычно позволяют пользователю отключить этот протокол, если в нем нет необходимости. 2. Методы доступа к среде передачи данных: CSMA/CA, маркерный доступ. Метод доступа – набор правил, которые определяют, как компьютер должен отправлять и принимать данные. CSMA/CA, "множественный доступ с контролем несущей и избеганием коллизий". Используется схема прослушивания несущей волны: станция, которая собирается начать передачу, посылает jam signal; после продолжительного ожидания всех станций, которые могут послать jam signal, станция начинает передачу фрейма если во время передачи станция обнаруживает jam signal от другой станции, она останавливает передачу на отрезок времени случайной длины и затем повторяет попытку CSMA/CA отличается от CSMA/CD тем, что коллизиям подвержены не пакеты данных, а только jam-сигналы. Улучшение производительности достигается за счёт снижения вероятности коллизий и повторных попыток передачи. Но ожидание jam signal создаёт дополнительные задержки, поэтому другие методики позволяют достичь лучших результатов. Маркерный доступ: Пакет особого типа, маркер (token), циркулирует по кольцу от компьютера к компьютеру; компьютер выполняющий передачу захватывает маркер и наполняет своими данными. Пока маркер захвачен другие компьютеры не могут передавать информацию; маркер достигает приемника; приемник копирует информацию в буфер и делает отметку о получении информации; когда маркер вновь достигает отправителя, тот удостоверяется, что передача прошла успешно, изымает из маркера свои данные и отправляет маркер в сеть. Билет №12 1. Характеристика процесса передачи данных. Синхронная и асинхронная передача данных. Передача данных – вид электросвязи, обеспечивающий обмен сообщениями между прикладными приложениями пользователя. Синхронная передача данных передается блоками. В состав блока включаются синхросимволы, обеспечивающие контроль состояния физической передающей среды. И символы позволяющие обнаруживать ошибки при обмене информацией. В конце блока данных в канале связи выдается контрольная последовательность, сформированная по специальному полиграфу. Поэтому же логарифму формируется контрольная последовательность при приеме информации из канала связи. Если обе последовательности совпадают ошибок нет, не совпадает - ошибка. Передача повторяется до положительного результата проверки. Если повторная передача не дает положительного результата то фиксируется состояние аварии. Асинхронная передача данных. Данные передаются в канал связи как последовательность битов из которой при приеме необходимо выделить байты для последующих их обработки. Для этого каждый байт ограничивается стартовым и стоповым битами, которые позволяют произвести выделения их из потока передач. 2. Технология ATM. Основные принципы технологии ATM. Технология асинхронного режима передачи (Asynchronous Transfer Mode, ATM) была разработана как единый универсальный транспорт для нового поколения сетей с интеграцией услуг, которые называются широкополосными сетями ISDN. Технология ATM с самого начала разрабатывалась как технология, способная обслужить все виды трафика в соответствии с их требованиями. Единообразие, обеспечиваемое ATM, состоит в том, что одна транспортная технология может обеспечивать несколько возможностей: передачу в рамках одной транспортной системы компьютерного и мультимедийного трафика, чувствительного к задержкам; иерархию скоростей передачи данных, от десятков килобит до нескольких гигабит в секунду. Сеть ATM имеет классическую структуру крупной территориальной сети - конечные станции соединяются индивидуальными каналами с коммутаторами нижнего уровня, которые в свою очередь соединяются с коммутаторами более высоких уровней. Коммутаторы ATM пользуются 20байтными адресами конечных узлов для маршрутизации трафика на основе техники виртуальных каналов. Билет №13 1. Понятие об узкополосном и широкополосном способе передачи данных. Оценка качества коммуникационной сети. Узкополосный способ передачи – позволяет передавать только цифровую информацию. Обеспечивает высокую скорость обмена данными (до 10мб в секунду). Передача ведется в обе стороны по кабелю. Широкополосный способ передачи – данные передаются только в одном направлении, используют некоторый диапазон частот. Для оценки качества коммуникационной сети можно использовать следующие характеристики: скорость передачи данных по каналу связи пропускную способность канала связи достоверность передачи информации надежность канала связи и модемов 2. Организация доменов и доменных имен. Доменное имя- это имя, служащее для идентификации областей — единиц административной автономии в сети Интернет — в составе вышестоящей по иерархии такой области. Для того чтобы обращение ко всем ресурсам Интернета было простым и прозрачным с точки зрения пользователей, в Сети действует система доменных имен (Domain Name System, DNS). Она предназначена для того, чтобы любой ресурс помимо уникального IP-адреса имел легко запоминающееся доменное имя. Служба доменных имен призвана соотносить IP-адреса с доменным именем машины, и наоборот. Доменное имя любого ресурса состоит из следующих основных частей: названия зоны, собственного названия домена и названия имени машины. Например: www.rbc.ru. Это доменное имя говорит, что ресурс расположен в географическом домене ru, имеет собственное название rbc и функциональное имя www, то есть выполняет функции WWW-сервера. Имена зон условно можно разделить на «организационные» и «географические». В старшей зоне (доменах первого уровня) зарегистрированы следующие организационные зоны: com — commercial (коммерческие); edu — educational (образовательные); gov — goverment (правительственные); mil — military (военные); net — network (организации, обеспечивающие работу сети); org — organization (некоммерческие организации). Каждая страна (государство) имеет свой географический домен из двух букв (ru — Russia (Россия)). В зонах государств опять же имеются организационные и географические зоны. Организационные зоны в большинстве своем повторяют структуру организационных зон верхнего уровня, разве что вместо com может использоваться имя co. Географические зоны выделяются по городам, областям и другим территориальным образованиям. Непосредственно в тех и других размещаются домены организаций или домены персональных пользователей. С левого конца доменного имени находятся имена машин. Имена бывают собственные и функциональные. Имена собственные каждый придумывает в меру своей фантазии, а имена функциональные вытекают из функций, выполняемых компьютером, например: www — HTTP-сервер (WWW-сервер); ftp — FTP-сервер. Билет №14 3. Архитектура «клиент-сервер». Клиент-сервер (Clientserver) — вычислительная или сетевая архитектура, в которой задания или сетевая нагрузка распределены между поставщиками услуг, называемыми серверами, и заказчиками услуг, называемыми клиентами. Нередко клиенты и серверы взаимодействуют через компьютерную сеть и могут быть как различными физическими устройствами, так и программным обеспечением. Преимущества Отсутствие дублирования кода программы-сервера программамиклиентами. Так как все вычисления выполняются на сервере, то требования к компьютерам, на которых установлен клиент, снижаются. Все данные хранятся на сервере, который, как правило, защищён гораздо лучше большинства клиентов. Недостатки Неработоспособность сервера может сделать неработоспособной всю вычислительную сеть. Поддержка работы данной системы требует отдельного специалиста — системного администратора. Высокая стоимость оборудования. 2. Базовые технологии локальных сетей: Ethernet, Token-Ring. Ethernet ( «эфир») — семейство технологий пакетной передачи данных для компьютерных сетей. Стандарты Ethernet определяют проводные соединения и электрические сигналы на физическом уровне, формат кадров и протоколы управления доступом к среде — на канальном уровне модели OSI. Ethernet в основном описывается стандартами IEEE группы 802.3. Ethernet стал самой распространённой технологией ЛВС в середине 1990-х годов, вытеснив такие устаревшие технологии, как Arcnet и Token ring. В стандарте первых версий (Ethernet v1.0 и Ethernet v2.0) указано, что в качестве передающей среды используется коаксиальный кабель, в дальнейшем появилась возможность использовать кабель витая пара и кабель оптический. Метод управления доступом — множественный доступ с контролем несущей и обнаружением коллизий (CSMA/CD), скорость передачи данных 10 Мбит/с, размер пакета от 72 до 1526 байт, описаны методы кодирования данных. Количество узлов в одном разделяемом сегменте сети ограничено предельным значением в 1024 рабочих станции. Однако сеть, построенная на одном разделяемом сегменте, становится неэффективной задолго до достижения предельного значения количества узлов. В 1995 году принят стандарт IEEE 802.3u Fast Ethernet со скоростью 100 Мбит/с, а позже был принят стандарт IEEE 802.3z Gigabit Ethernet со скоростью 1000 Мбит/с. Появилась возможность работы в режиме полный дуплекс. Метод доступа Token-Ring. Этот метод разработан фирмой IBM; он расчитан на кольцевую топологию сети. Данный метод использует маркер, передаваемый от одной станции к другой. При методе Token-Ring предусмотрена возможность назначать разные приоритеты разным рабочим станциям. Билет №15 1. Типы серверов. Файл-сервер – это централизованное хранилище информации, доступ к дискам которого имеют подключенные в локальную сеть персональные компьютеры. Основная задача файлового сервера сводится к надежному сохранению данных и бесперебойному доступу к ней, а в случае повреждения файлов – полному их восстановлению. Сервер базы данных (database server) – средство не столько хранения и доступа, сколько обработки массивов информации. Через клиентские запросы запрашиваемая информация извлекается, данные обрабатываются, структурируются, изменяются в зависимости от настроек сервера. Почтовый сервер – Основная задача такого сервера состоит в распознавании адресов входящей электронной корреспонденции и распределении ее по ящикам интрасети, а также отправку исходящей, обеспечение внутренней переписки. Почтовый сервер обеспечивает надежную фильтрацию спама и вредоносных программ, распространяемых с сообщениями, и защищает внутреннюю информацию от нежелательного доступа. Серверы FTP – неотъемлемая часть технического обеспечения Всемирной Паутины. Их задача – перемещать файлы по запросу простых файловых менеджеров с помощью стандартного протокола File Transfer Protocol. Прокси-сервер – посредник между пользователями локальной сети и Интернетом. Обеспечивает безопасный выход в интернет, защищая от нежелательного доступа извне и при необходимости ограничивая выход на определенные ресурсы пользователям локальной сети. Web-сервер (сервер web-приложений) – специально выделенный компьютер, который отвечает за доступ к сайту 2. Протокол Frame Relay: назначение и характеристика. Использование сетей Frame Relay. Frame relay (англ. «ретрансляция кадров», FR) — протокол канального уровня сетевой модели OSI. Максимальная скорость, допускаемая протоколом FR — 34,368 мегабит/сек (каналы E3). Коммутация: точка-точка. Frame Relay был создан в начале 1990-х в качестве замены протоколу X.25 для быстрых надёжных каналов связи. Frame relay обеспечивает множество независимых виртуальных каналов (Virtual Circuits, VC) в одной линии связи, идентифицируемых в FR-сети по идентификаторам подключения к соединению (Data Link Connection Identifier, DLCI). Вместо средств управления потоком включает функции извещения о перегрузках в сети. Возможно назначение минимальной гарантированной скорости (CIR) для каждого виртуального канала. В основном применяется при построении территориально распределённых корпоративных сетей, а также в составе решений, связанных с обеспечением гарантированной пропускной способности канала передачи данных (VoIP, видеоконференции и т. п.). Билет №16 1.Физическая передающая среда вычислительной сети. Стандарты кабелей. Физическая передающая среда вычислительной сети обеспечивает перенос информации между абонентами вычислительной сети. Вита́я па́ра — вид кабеля связи, представляет собой одну или несколько пар изолированных проводников, скрученных между собой. неэкранированная витая пара (англ. UTP — Unshielded twisted pair) — без защитного экрана; фольгированная витая пара (англ. FTP — Foiled twisted pair), также известна как F/UTP) — присутствует один общий внешний экран в виде фольги; экранированная витая пара (англ. STP — Shielded twisted pair) — присутствует защита в виде экрана для каждой пары и общий внешний экран в виде сетки; фольгированная экранированная витая пара (англ. S/FTP — Screened Foiled twisted pair) — внешний экран из медной оплетки и каждая пара в фольгированной оплетке; незащищенная экранированная витая пара (англ. U/STP — Unshielded Screened twisted pair) — без внешнего экрана и каждая пара в фольгированной оплетке; защищенная экранированная витая пара (SF/UTP — или с англ. Screened Foiled Unshielded twisted pair).Отличие от других типов витых пар заключается в наличии двойного внешнего экрана, сделанного из медной оплётки, а также фольги. Существует несколько категорий кабелей типа витая пара, которые маркируются от CAT1 доCAT7. В локальных компьютерных сетях стандарта Ethernet используется витая пара пятой категории (CAT5е) с полосой частот 125 МГц. Для работы с кабелем витая пара используется разъем типа 8P8C (8 Position 8 Contact), называемый RJ-45. Волоконно-оптический кабель связи выполнен на основе волоконных световодов (fiber optic) и используется для связи в диапазоне частот 1013 1015 Гц. Оптический кабель характеризуется невосприимчивостью к различного рода помехам, низкими потерями. В системах многоканальной оптической связи он позволяет образовать сотни тысяч телефонных каналов. Световод состоит из сердцевины и оболочки. Выполняется и сердцевина, и оболочка из кварцевого стекла. Поверх световода обычно накладывают несколько слоев защитных покрытий, улучшающих его механические и оптические характеристики. Оптоволокно не подвержено действию электромагнитных полей и само практически не имеет излучения. Скорость передачи информации составляет более 50 Мбит/с. Коаксиальный кабель по сравнению с витой парой обладает более высокой механической прочностью, помехозащищенностью и обеспечивает скорость передачи информации до 10-50 Мбит/с. Делится по назначению — для систем кабельного телевидения, для систем связи, авиационной, космической техники, компьютерных сетей, бытовой техники и т. д. 2. Протоколы ARP, RARP, ICMP. ARP (англ. Address Resolution Protocol — протокол определения адреса) — протокол сетевого уровня, предназначенный для определения MAC-адреса по известному IP-адресу. Пример : команда ping использует арп пакет. Принцип работы 1. Узел, которому нужно выполнить отображение IP-адреса на локальный адрес, формирует ARP запрос, вкладывает его в кадр протокола канального уровня, указывая в нем известный IP-адрес, и рассылает запрос широковещательно. 2. Все узлы локальной сети получают ARP запрос и сравнивают указанный там IP-адрес с собственным. 3. В случае их совпадения узел формирует ARP-ответ, в котором указывает свой IP-адрес и свой локальный адрес и отправляет его уже направленно, так как в ARP запросе отправитель указывает свой локальный адрес. RARP (Reverse Address Resolution Protocol — Обратный протокол преобразования адресов) — протокол сетевого уровня модели OSI, выполняет обратное отображение адресов, то есть преобразует физический адрес в IP-адрес. Протокол применяется во время загрузки узла, когда он посылает групповое сообщение-запрос со своим физическим адресом. Сервер принимает это сообщение и просматривает свои таблицы в поисках соответствующего физическому, IP-адреса. После обнаружения найденный адрес отсылается обратно на запросивший его узел. Другие станции также могут «слышать» этот диалог и локально сохранить эту информацию в своих ARP-таблицах. RARP позволяет разделять IP-адреса между не часто используемыми хост-узлами. После использования каким-либо узлом IP-адреса он может быть освобождён и выдан другому узлу. RARP является дополнением к ARP ICMP (Internet Control Message Protocol — протокол межсетевых управляющих сообщений) — сетевой протокол, входящий в стек протоколов TCP/IP. В основном ICMP используется для передачи сообщений об ошибках и других исключительных ситуациях, возникших при передаче данных, например, запрашиваемая услуга недоступна, или хост, или маршрутизатор не отвечают. Также на ICMP возлагаются некоторые сервисные функции. Билет №17 1. Коммуникационное оборудование сетей. Назначение, функции и параметры. Сетевой адаптер (сетевая карта) - это устройство двунаправленного обмена данными между ПК и средой передачи данных вычислительной сети. Выполняет буферизацию (временное хранение данных) и функцию сопряжения компьютера с сетевым кабелем. Сетевыми адаптерами реализуются функции физического уровня, а функции канального уровня семиуровневой модели ISO реализуются сетевыми адаптерами и их драйверами. Адаптеры снабжены собственным процессором и памятью. Карты классифицируются по типу порта: ISA, PCI, USB. Карта, устанавливается в слот расширения PCI, расположенный на материнской плате ПК, и подключается к сетевому кабелю разъемами типа: RJ-45 или BNC. Трансивер Трансиверы или приемопередатчики – это аппаратные устройства, служащие для двунаправленной передачи между адаптером и сетевым кабелем или двумя сегментами кабеля. Основной функцией трансивера является усиление сигналов. Трансиверы применяются и в качестве конверторов для преобразование электрических сигналов в другие виды сигналов (оптические или радиосигналы) с целью использования других сред передачи информации. Повторитель (репи́тер, от англ. repeater) — сетевое оборудование, предназначенное для увеличения расстояния сетевого соединения путём повторения электрического сигнала «один в один». В терминах модели OSI работает на физическом уровне. Бывают двухпортовые повторители и многопортовые. Двухпортовые. Используются в сетях с топологией «шина», построены на коаксиальном кабеле. повторителями (репитерами) (repeater), имевшие два порта. Многопортовые. . Используются в сетях с топологией «звезда», построены на витой паре., называются сетевыми концентраторами (concentrator), (хабами). Их физический смысл был точно такой же, но восстановленный сигнал транслировался на все активные порты, кроме того, с которого пришёл сигнал. Правило "4-х хабов": между любыми двумя абонентами сети не должно быть больше 4-х повторителей. Коммутатор Коммутаторы - это программно – аппаратные устройства, которые делят общую среду передачи данных на логические сегменты. Логический сегмент образуется путем объединения нескольких физических сегментов с помощью концентраторов. Каждый логический сегмент подключается к отдельному порту коммутатора. Коммутаторы подразделяются на управляемые и неуправляемые (наиболее простые). Сетевой мост —это программно – аппаратные устройства, которые обеспечивают соединение нескольких локальных сетей между собой или несколько частей одной и той же сети, работающих с разными протоколами. Мосты предназначены для логической структуризации сети или для соединения в основном идентичных сетей, имеющих некоторые физические различия. Мост изолирует трафик одной части сети от трафика другой части, повышая общую производительность передачи данных. Маршрутиза́тор (от англ. router, проф. жарг. ро́утер, ра́утер или ру́тер, ру́тэр) — специализированный сетевой компьютер, имеющий как минимум один сетевой интерфейс и пересылающий пакеты данных между различными сегментами сети, связывающий разнородные сети различных архитектур, принимающий решения о пересылке на основании информации о топологии сети и определённых правил, заданных администратором. Шлюзы Шлюзы – это коммуникационное оборудование (например, компьютер), служащее для объединения разнородных сетей с различными протоколами обмена. Шлюзы полностью преобразовывают весь поток данных, включая коды, форматы, методы управления и т.д. 2. Базовые технологии локальных сетей: Ethernet, ArcNet. Ethernet ( «эфир») — семейство технологий пакетной передачи данных для компьютерных сетей. Стандарты Ethernet определяют проводные соединения и электрические сигналы на физическом уровне, формат кадров и протоколы управления доступом к среде — на канальном уровне модели OSI. Ethernet в основном описывается стандартами IEEE группы 802.3. Ethernet стал самой распространённой технологией ЛВС в середине 1990-х годов, вытеснив такие устаревшие технологии, как Arcnet и Token ring. В стандарте первых версий (Ethernet v1.0 и Ethernet v2.0) указано, что в качестве передающей среды используется коаксиальный кабель, в дальнейшем появилась возможность использовать кабель витая пара и кабель оптический. Метод управления доступом — множественный доступ с контролем несущей и обнаружением коллизий (CSMA/CD), скорость передачи данных 10 Мбит/с, размер пакета от 72 до 1526 байт, описаны методы кодирования данных. Количество узлов в одном разделяемом сегменте сети ограничено предельным значением в 1024 рабочих станции. Однако сеть, построенная на одном разделяемом сегменте, становится неэффективной задолго до достижения предельного значения количества узлов. В 1995 году принят стандарт IEEE 802.3u Fast Ethernet со скоростью 100 Мбит/с, а позже был принят стандарт IEEE 802.3z Gigabit Ethernet со скоростью 1000 Мбит/с. Появилась возможность работы в режиме полный дуплекс. ARCNET — технология ЛВС, назначение которой аналогично назначению Ethernet или Token ring. ARCNET являлась первой технологией для создания сетей микрокомпьютеров и стала очень популярной в 1980-х при автоматизации учрежденческой деятельности. Предназначена для организации ЛВС в сетевой топологии «звезда». Основу коммуникационного оборудования составляет: коммутатор (switch) пассивный/активный концентратор Преимущество имеет коммутаторное оборудование, так как позволяет формировать сетевые домены. Активные хабы применяются при большом удалении рабочей станции. Пассивные — при маленьком. В сети применяется назначаемый принцип доступа рабочих станций, то есть право на передачу имеет станция, получившая от сервера так называемый программный маркер. Предельные технические характеристики: Минимальное расстояние между рабочими станциями, подключенными к одному кабелю — 0,9 м. Максимальная длина сети по самому длинному маршруту — 6 км. Ограничения связаны с аппаратной задержкой передачи информации при большом количестве коммутирующих элементов. Максимальное расстояние между пассивным концентратором и рабочей станцией — 30 м. Максимальное расстояние между активным и пассивным хабом — 30 м. Между активным хабом и активным хабом — 600 м. Достоинства: Низкая стоимость сетевого оборудования и возможность создания протяжённых сетей. Недостатки: Невысокая скорость передачи данных. Билет №18 1. Маршрутизация, протоколы маршрутизации. Маршрутизация (англ. Routing) — процесс определения маршрута следования информации в сетях связи. Маршрутизация в компьютерных сетях типично выполняется специальными программно-аппаратными средствами — маршрутизаторами. Протокол маршрутной информации (англ. Routing Information Protocol) Применяется в небольших компьютерных сетях, позволяет маршрутизаторам динамически обновлять маршрутную информацию (направление и дальность в хопах), получая ее от соседних маршрутизаторов. OSPF (англ. Open Shortest Path First) — протокол динамической маршрутизации, основанный на технологии отслеживания состояния канала и использующий для нахождения кратчайшего пути Алгоритм Дейкстры. Протокол OSPF распространяет информацию о доступных маршрутах между маршрутизаторами одной автономной системы. Протокол пограничной маршрутизации BGP - это протокол маршрутизации между автономными системами. BGP является протоколом прикладного уровня и функционирует поверх протокола транспортного уровня TCP. После установки соединения передаётся информация обо всех маршрутах, предназначенных для экспорта. В дальнейшем передаётся только информация об изменениях в таблицах маршрутизации. При закрытии соединения удаляются все маршруты, информация о которых передана противоположной стороной. Внутренняя и внешняя маршрутизация Интернет разделяется на автономные системы. Автономная система — группа сетей и маршрутизаторов под управлением одного администратора. Маршрутизация делится на внутреннюю и внешнюю. Внутренняя - внутри автономной системы, внешняя между автономными системами Каждая автономная система может выбрать протокол внутренней маршрутизации для того, чтобы обрабатывать маршрутизацию внутри автономной системы. В маршрутизации между автономными системами выбирается только один протокол маршрутизации. 2. Методы шифрования Wi-Fi. 1. WEP-шифрование (англ. Wired Equivalent Privacy): Аналог шифрования трафика в проводных сетях. Используется симметричный потоковый шифр RC4, который быстро функционирует. На сегодняшний день WEP и RC4 не считаются криптостойкими. 2. TKIP-шифрование (англ. Temporal Key Integrity Protocol): Используется симметричный потоковый шифр RC4, но является более криптостойким. Вектор инициализации составляет 48 бит. Учтены основные атаки на WEP. Используется протокол Message Integrity Check для проверки целостности сообщений. 3. CKIP-шифрование (англ. Cisco Key Integrity Protocol): Имеет сходства с протоколом TKIP. Создан компанией Cisco. Используется протокол CMIC для проверки целостности сообщений. 4. WPA-шифрование: Криптостойкий алгоритм шифрования AES (англ. Advanced Encryption Standard). Возможно использование EAP (англ. Extensible Authentication Protocol, расширяемый протокол аутентификации). 5. WPA2-шифрование (IEEE 802.11i): Принят в 2004 году, с 2006 года WPA2 должнен поддерживать все выпускаемое Wi-Fi оборудование. В данном протоколе применяется RSN (англ. Robust Security Network, сеть с повышенной безопасностью). Изначально в WPA2 используется протокол CCMP (протокол блочного шифрования с кодом аутентичности сообщения и режимом сцепления блоков и счетчика). Основой является алгоритм AES. Как и в WPA есть два режима работы: Pre-Shared Key и Enterprise. Билет №19 1. Протокол STP Протокол связующего дерева Spanning Tree Protocol ( STP ) является протоколом 2 уровня модели OSI, который позволяет строить древовидные, свободные от петель, конфигурации связей между коммутаторами локальной сети. Помимо этого, алгоритм обеспечивает возможность автоматического резервирования альтернативных каналов связи между коммутаторами на случай выхода активных каналов из строя. IEEE 802.1D Spanning Tree Protocol (STP) коммутационные петли создают проблемы: Широковещательный шторм - коммутаторы пересылают кадры бесконечно, блокирую передачу других кадров в сегменты. Множественные копии кадров - коммутатор вообще не сможет переслать кадр, т.к. будет постоянно обновлять таблицу коммутации. Множественные петли - возможно появление петли внутри других петель Коммутаторы, поддерживающие протокол STP, автоматически создают древовидную конфигурацию связей без петель в компьютерной сети. Конфигурация связующего дерева строится коммутаторами автоматически с использованием обмена служебными кадрами, называемыми BridgeProtocolDataUnits (BPDU). 2. PortSecurity, IMPB Portsecurity — функция коммутатора, позволяющая указать MACадреса хостов, которым разрешено передавать данные через порт. После этого порт не передает пакеты, если MAC-адрес отправителя не указан как разрешенный. Кроме того, можно указывать не конкретные MAC-адреса, разрешенные на порту коммутатора, а ограничить количество MAC-адресов, которым разрешено передавать трафик через порт. Используется для предотвращения: Несанкционированной смены MAC-адреса сетевого устройства или подключения к сети Атак направленных на переполнение таблицы коммутации. IP-MAC-PortBinding Проверка подлинности компьютеров в сети Функция IP-MAC-PortBinding позволяет контролировать доступ компьютеров в сеть на основе их IP и MAC-адресов, а также порта подключения. Если какая-нибудь составляющая в этой записи меняется, то коммутатор блокирует данный MAC-адрес с занесением его в блок-лист. IP-MAC-Portbinding включает два режима работы: ARP (по умолчанию) и ACL. Сравнение этих двух режимов показано в таблице ниже: Билет №20 1. Протокол RSTP Он был разработан для преодоления отдельных ограничений протокола STP, связанных с его производительностью. Протокол RSTP (802.1w) значительно ускоряет время сходимости коммутируемой сети за счет мгновенного перехода корневых и назначенных портов в состояние продвижения. Существенным их отличием является способ перехода портов в состояние продвижения. RSTP объединяет состояния Disabled , Blocking и Listening , используемые в STP, и создает единственное состояние Discarding (Отбрасывание), при котором порт не активен. Роли портов Выбор активной топологии завершается присвоением протоколом RSTP определенной роли каждому порту. Эти роли следующие: корневой порт (Root Port); назначенный порт (Designated Port ); альтернативный порт (Alternate Port); резервный порт (Backup Port). Корневой порт – это порт коммутатора, который имеет по сети кратчайшее расстояние (в терминах стоимости пути) до корневого коммутатора. Альтернативный порт предлагает альтернативный основному маршруту путь в направлении корневого моста и может заменить корневой порт в случае выхода его из строя. Резервный порт предназначен для резервирования пути, предоставляемого назначенным портом в направлении сегментов сети, и не может гарантировать альтернативное подключение к корневому мосту. Резервные порты существуют только в конфигурациях, где есть два или более соединения данного моста с данной сетью (сегментом сети). 2. Протоколы DNS, DHCP, DDNS. DNS централизованная служба на распределенной базе « доменное имя – IP адрес». Содержит DNS сервер и DNS клиента. Каждый DNS сервер кроме DNS имен содержит ссылки на DNS сервера своих поддоменов. Существует 2 основные схемы размещения DNS имен: работа по поиску IP адреса координируется DNS клиентом; координируется DNS сервером. Недостаток: нет проверки подленности клиента. DHCP сетевой протокол позволяющий компьютерам автоматически получать IP адрес и др. параметры для работы в сети стека TCP/IP. Является расширением BOOTP который раньше использовался для обеспечения бездисковых рабочих станций IP адресами при их загрузке. DDNS технология позволяющая информации на DNS сервере обновлятся в режиме реального времени и в автоматическом режиме. Применяется для назначения постоянного доменного имени устройству с динамическим IP. Недостаток: необходимо специализированное ПО для связи.